本誌編集長の上野宣が「憧れ」という言葉で仕事に対する夢を記者に語ってくれたのは 2014 年夏に二人で韓国に取材に行ったときのことだった。保安ニュース社というソウルの名門セキュリティ専門誌を訪問した我々は、焼酎をビールで割った飲み物の回し飲みを行い、最後に意識が残っている人が勝者、という香港マフィア映画のような洗練された歓待を受け、ほうほうの体でホテルに逃げ帰った。

すでに真夜中近い時刻になっていたが 8 月を目前にしたソウル市内は蒸し暑かった。まさかの「寝る前にもう一杯飲もう」ということになって、ホテルのオープンテラスカフェで、確かハイネケンを飲みながら上野が語り出したのが、冒頭の話だった。

セキュリティの社会的価値を上げるのはもちろんのことだが、何よりもセキュリティを若者が憧れる職業にしたい。そのためならどんな苦労も厭わない。

上野とは 10 年以上のつきあいになるが、この男がこんなに実のある話をしたのは、後にも先にもこのとき一度きりだ。そもそもこの男は、大事なことは(大事であればあるほど)口に出さない流儀の人物である。保安ニュース社長と「バクダン対決」をして、うっかり口をすべらせてしまったのが真相だったと思っている。

その何年か後になって、上野がドイツ製の高級車を買った際に最初に思い出したのも、冒頭に掲げた言葉だった。通常ならば、ドイツ製の高級車を買うような輩は、やれ「新自由主義経済のいけ好かない勝ち組」だの、「社会の富の大半を独占する数%」だのと、修辞技巧の限りを尽くし皮肉と揶揄を全力で浴びせるのが ScanNetSecurity の編集方針のはずだが、そのときだけはそうはならなかった。真っ白なポルシェはたしかに誰の目にも(子供の目にすらわかる)セキュリティという仕事がもたらす成功のバロメーターとして機能することは間違いなかったからだ。

その後お互いにこの言葉を直接口にするようなことはほとんどなかったと思う。だが記者の中でもまた大事な言葉として胸にとどまり続けた。だから 2021 年の暮れに行われた編集長対談のなかで、同じ「憧れ」という言葉が上野の対談相手の口から、ごく自然に出てきたときは、少なからず記者にとって思うところのある瞬間だった。

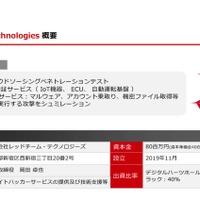

対談の相手は、米 Synack 社の三好 一久(みよし かずひさ)。クラウドソーシングを活用したバグバウンティの力で、セキュリティ診断業界にイノベーションといっても大げさではない変革を生み出そうとしている同社の、日本地域のリーダーを務めている。

Synack が提供する価値は、精鋭のハッカーとのネットワークはもちろんだが、堅物の企業や業界の不安すら払拭する「安全な」サービスであることだ。考え尽くされた複数の手段でこれまでバグバウンティにつきものだった、コンプライアンス等々の厄介かつ面倒な懸念をすべて一掃して見せた。

忙しい両者のスケジュールを縫って、師走の夕方に開催された対談は、まず最初に、異例の長さにおよぶ上野の「自分語り」で幕を開けた。

●父のパソコンショップの名前

【三好】はじめまして。三好と申します。本日はよろしくお願いします。

──はじめまして。ScanNetSecurity 編集長の上野と申します。こちらこそよろしくお願いします。

【三好】上野さんは脆弱性診断やペネトレーションテストの分野で、いろいろな取り組みを先駆者として行ってこられて、さまざまな仕組を作って来た方だと存じております。Synack についてお話をする前に、まず上野さんが、セキュリティ診断の領域でどんな仕事をなさってきたか、ぜひ最初にお聞かせいただけないでしょうか。

──わかりました。私とセキュリティとの関わりは、今から 40 年ぐらい前で、父親がパソコンショップをやっていまして、店の名前が「ハッカーズ」でした。40 年前だと結構先進的な名前だと思うんです。パソコンが家に何十台もある環境で子供の時から暮らしていましたので、必然的にいろいろパソコンをさわるようになっていきました。

その後高専に進学してロボコンに参加しました。ロボットを作ることに興味があったんですが、大学の途中ぐらいからインターネットが流行りはじめてきました。1994 とか 1995 年ぐらいです。当時大学の 3、4 年生で「セキュリティおもしろそうだな」と。コンピュータウイルスの研究を始めて日本語で記事を書いていたら、Hacker Japan 誌から依頼が来ました。当時私は大学院で、NISC を立ち上げた山口英先生の研究室でセキュリティについて学んでいました。

社会人になったのが 1999 年頃。仲間と起業した会社で営業の仕事をやっていて、実は全然営業には興味がなかったんですが「仕事は仕事でいいかな」って思っていました。セキュリティはずっと趣味として続けていて、自分が主催してセキュリティのカンファレンスをやったりしていました。

●診断とペネトレーションテストを看板に起業

──ある日、「自分のやりたいことは何だったかな」「セキュリティをやっぱりやってみたい」と考えて、15 年前に株式会社トライコーダを起業しました(編集部註:本対談は 2021 年暮れに実施されました)。「何のビジネスをやろうかな」「セキュリティで私みたいな人間ができることってなんだろう」と考えました。今の会社を立ち上げる時「やりたくないことリスト」を作ったんです。会社を立ち上げるのは 4 社目で、1 社目はマザーズに上場したんですが、当時 IT バブル期の残りみたいな感じで、ストレスを抱えていて体を壊しました。あらかじめやりたくないことを決めて、やらないようにしようと思った。「社員を雇わない」「在庫を持たない」などいくつかのやりたくないこと書きました。

一人でやると決めて、セキュリティなので信用が重要ですから、株式会社で始めました。僕のようなエンジニアが一人で始められることってなんだろう。コンサルのノウハウもない。できることといえば、ハッキングの能力を使ったらセキュリティのテストができるんじゃないかと考えて、脆弱性診断を一番最初の生業にしました。網羅的なテストをするいわゆる脆弱性診断と、侵入を全般的にやるペネトレーションテストの両方を提供しました。

●脆弱性診断スキルマップ

──脆弱性診断士は当時レベル感がバラバラでした。ちゃんとやる会社もあれば、診断ツールだけを回す企業もあった。お客さんはそれを、ちゃんと選ぶことができないという状況がありました。しっかりとしたサービスを提供しないと業界自体が信頼されないようになる。そこで脆弱性診断スキルマップやガイドラインを作ったり、シルバーとかゴールドとかのランクを設定したり、今でもずっとやっています。診断のレベルの底上げです。

●脆弱性診断士の資格化と成功

──脆弱性診断スキルマッププロジェクトの縁でスキルマップを資格にすることになりました。元々は IPA の資格という話で進んでいたんですが、別のところから持ち込まれた情報処理安全確保支援士が始まったことで、私が関わって進めていた脆弱性診断の資格が流れました。しばらくそのままだったんですが「誰もやらないんだったら自分でやろう」と思って、GSX さんと組んで民間の資格としてスタートさせていただきました。資格化して良かったなと思うのは、日本人って資格が好きなんですかね。はじまって 1 年ぐらいなんですが、受講人数だけで 500 人ぐらい講座にお越しいただいている。反響が良いといいますかどんどん広まっています。

● Hardening から総合演習提供へ

──私はペネトレーションテストをずっとやっているので、実際に攻撃者がどのように攻撃してくるかという観点は、セキュリティ業界の中でも詳しい方だと思っています。今も年に何回かペネトレーションテストをしています。こういう知見をベースにして演習環境を作って提供することもやっていて、その最初が Hardening プロジェクトで、CTF と反対の「守る競技」です。

この Hardening をきっかけにして、総務省が今提供している、CYDER という自治体や官公庁が受講する総合演習のベースを作らせていただきました。また、東京オリンピックパラリンピック組織委員会さん向けの同じような演習環境サイバーコロッセオを提供させていただきました。

●「日本のソフトウェアは安全である」と世界から賞賛される日を目指して

──編集部から「診断に関して現在課題と感じていることは何か」という質問を事前にもらっているんですが、課題として感じていることって何かなあ。自分自身はまだ課題とは思っていないんですが、世の中の課題としてあるなと思うのは、例えばソフトウェアというのは、要件定義としては「機能要件」「性能要件」「セキュリティ要件」があるんですが、テストしてちゃんと行われているのは機能要件と性能要件のテストだけで、セキュリティ要件に対するテストが、まだみんなしっかりとやっていないんですね。そこがセキュリストの普及によって、やるのが当たり前になってきたとしたら、すごいと思うんです。

ペネトレーションテストは国際的に行われていますが、脆弱性診断をしているのは実は日本ぐらいしかやっていないと私は思っています。ペネトレーションテストは、要は壊れるかどうかを試す破壊テストみたいなもので、車をぶつけてどうか、みたいなのがペネトレーションテストです。一方、脆弱性診断は網羅的に行うテストです。ネジが緩んでないかとか、この部品がちゃんとこの強度まで保っているかみたいなことを網羅的にテストします。

たぶん日本中のソフトウェア開発者がこれをできるようになったら、世界的に見て「日本のソフトウェアは安全」っていうイメージがつくんじゃないかなと。元々日本の作る車とか電化製品には安全安心というイメージがあるので、それをさらに「ソフトウェアも安全安心」というイメージをつければ、日本のソフトウェア産業がさらに世界で売れるようになっていくんじゃないかと考えています。

●技術と技術者の多様化と細分化

──あとは技術的なところで考えると、セキュリティに興味をもっていただける方は昔よりすごく増えています。私も学生向けのセキュリティ・キャンプに 15 年ぐらい携わっています。昔よりも広がってきています。

ただ、私が 15 年前にはじめた時は、セキュリティエンジニアが「全部」できたんですね。私は本当にネットワークも Web もバイナリーもフォレンジックも全部やっていて、全部できることが当たり前でした。

それが今はすごく細分化されています。私がそれぞれの分野でナンバーワンかといえばもちろんそういう訳じゃない。私は全部まんべんなくは知っているけれども、例えばひとつの分野、バイナリーのハッキングみたいなのは、たぶん 15 歳ぐらいの CTF をやっている中学生に負けると思います。

本当に多様化・細分化していて、全部ができる人がいないのは最近課題だと思います。要は、広く俯瞰的に見えているのかなっていうところ。ペネトレーションテストは特に総合格闘技です。そこはやっぱり全部できるに越したことはない。少なくとも全体を見通すことが必要なんじゃないかなと思う。このあたりをどうやって教えていくか、広めていくか、という点が考えるところですね。

●セキュリティ診断のクラウドソーシングサービス Synack

【三好】ありがとうございました。ここで Synack(シナック)について私から少しお話させてください。Synack はバグバウンティの仕組みを使って、世界中から優秀なハッカーを集めて、クラウドソースで企業や政府機関のシステムに疑似攻撃をかけ、脆弱性を洗い出すサービスです。今、上野編集長のお話を聞いていて「ああ、私たち Synack のやっていることとすごく近しいな」と思うキーワードがいくつか出てきました。

クラウドソースは、参加者、いわゆるエシカルハッカー側と、それを利用する企業の両方にメリットがないと、広まらないと思っています。同じクラウドソーシングサービスで Uber がすごい勢いで広まりましたが、あれは自転車やバイクが好きな参加したい側がいて、一方に運ぶのを頼みたいレストランがあって初めて成り立っています。需要と供給がマッチしたからあれだけ早く広まったんだろうと思うんですね。

上野さんのお話の前半の、キャリアのところで、最初営業の仕事をなさっていたときに「仕事は仕事でいいかな」というキーワードがありました。たぶん世の中に似たような人っていっぱいいる、セキュリティは好きだけど「仕事は仕事」で、違ったことをやっている人ってたくさんいるんじゃないかなと思います。そういう人たちの埋もれた才能をいかに社会が使っていくのかがすごく大事だと思っています。

そもそも論として、セキュリティ人材は全然足りていません。上野さんもいろんな教育のフレームワークを作ったり、あちこちで声をかけて人を育てたり、貢献なさっていると思うんですけれど、「仕事は仕事」で埋もれている才能をいかに見出して使っていくかっていうところに、Synack の仕組みがすごく役に立つと思います。好きな時間に好きな場所から、世界中どこにいてもセキュリティのテストに参加することができます。

たとえば学生さんがアルバイトで Synack のレッドチームに参加して、実際に存在するリアルな企業にハッキングするなんて、これまでできなかったことです。学業をやりながら本物の企業をハッキングすることができちゃうプラットフォームが Synack で、参加者や利用企業がもっともっと増えてくると、ハッキング、ハッカーのコミュニティも活性化してくるんじゃないかなと思います。

また、先ほど「やりたくないリスト」のお話があったと思うんですが、同じように「企業に勤めたくない人」とかいると思うんです。優秀な技術者ほど多様な個性を持っています。そういう人がフリーランスとして、自宅からハッキングのスキル一本で食べていけるようになったら、すごくいいんじゃないかなと思います。Synack のレッドチームに参加している人たちにとって、そういうキャリアや生活が現実的になってきています。上位のランカーだと数億円稼ぐ人たちもいます。Synack のサービスで生計を立てている人が増えています。

日本でも、レッドチームの候補者の方に、直接声をかけて募集をすることがあるんですが、その際に「( Synack に)すごく憧れていました」という声をいただく。とても嬉しいです。「これで食べていけるとしたら素晴らしい」と言っていただいたこともあります。

セキュリティを勉強するという意味で「演習環境を提供」というお話もあったかと思いますが、弊社のレッドチームである SRT( Synack Red Team )に参加している人たちのモチベーションが何なのかを聞くと、もちろん報酬、お金も大事なんですが、新しい技術を学べることや、社会貢献できること、スキルアップできること、そして技術者としての好奇心、そういったお金以外の報酬も非常に大きなポイントになっていることがわかっています。

●業界史上初「網羅性のあるペネトレーションテスト」

【三好】「分野ごとに細分化していて、その分野ではもう若い人に勝てない」というお話がありましたが、セキュリティは分野がどんどん広くなって、なかなか全ての分野で知識・スキルを持つことは難しくなっています。現実の診断やテストで考えると、たとえば一企業のシステムをテストする際に、見なければならないポイントはたくさんあります。よほど大きなプロジェクトでもない限り、普通は診断員数名がアサインされてそれを見ていくことになりますが、ときには得意不得意の分野が出てくることもあると思います。得意だから脆弱性が見つかる分野とそうでない分野です。

私が一番感じている Synack の真のバリューは、Synack Red Team の多様性です。チームメンバーそれぞれに得意分野があります。特定の脆弱性だけを、たとえば SQL インジェクションだけをずっとチェックしている強者(つわもの)がいます。全てのテストでそれしかチェックしない。それは、その分野で世界でもトップのトップと言われる人たちです。そういう、それぞれの脆弱性のトップエキスパートたちが、寄って集って(よってたかって)参加するのが Synack のセキュリティ診断です。そうやって出された結果は、これまでのセキュリティ診断に新しい価値を加えることができると思います。

●攻撃者を競争原理でがんじがらめにする人海戦術

【三好】Uber のようなクラウドソーシングはマッチングです。届ける人と届けたい人を紐付ける。クラウドソースは多くの場合、一対一のマッチングで使われることが多いと思います。

Synack はクラウドソースですがマッチングではありません。なぜかというと、一つのテストに何百人も参加するからです。一対一でタスクを割り当てるのではなくて、寄って集って総動員して潰していく。これがクラウドソーシングサービスの中で一線を画すところで、たくさんいる広範な分野のエキスパートの「塊」を全部ぶつけて脆弱性を洗い出すイメージです。

僕は Synack は「人海戦術の極み」と思っています。システムがどんどん複雑になっていて、やっぱり個人のスキルではどうにもならなくなっています。人間が寄って集って頑張らないと、ハッカーには勝てない。サイバー攻撃をする側には時間がいくらでもあります。企業や政府に攻撃をするときは自分のペースで脆弱性を探すことができます。時間的に圧倒的に有利です。そこには競争原理がないんですね。

Synack のすごいところは、サイバー攻撃をする側に対して、寄って集って人をぶつけることで、セキュリティに競争原理を持ち込むところにあります。報奨金のために必死になっている Synack のハッカーたちがワーッと参加して、脆弱性を次々に報告することでどんどん塞がれていきます。そうなると、攻撃を行う側は、Synack のハッカーよりも先に脆弱性を見つけないとダメになります。Synack の 1,500 人のハッカーに勝たないと悪い人たちは攻撃することができなくなる。これは Synack がもたらすゲームチェンジで、従来の脆弱性診断やペネトレーションテストと全くアプローチが違う点です。

この違いを理解していただきながら、いろんな企業に使っていただきたいと思っています。企業が使えば使うほど、参加するハッカーに恩恵が出てきますので、報奨金も潤沢に回るようになります。いずれ、ハッカーが職業になるくらい、社会的地位が確立してくると思います。エシカルハッカーの需要がどんどん高まり、将来は会計士とか弁護士と同じような「尊敬される専門職」として確立されてくるかもしれません。若い人たちが職業として憧れて目指していくようなものになっていくんじゃないかなと思います。

●ひとりのハッカー採用まで「正社員採用以上」の選考プロセス

── Synack の競合というか、たとえば BugCrowd とか HackerOne などは日本でも有名ですが、そういうところと Synack はどういう違いがありますか?

【三好】バグバウンティという意味ではかなり近いんですが、Synack の最大の特徴は、レッドチームに参加していただく方を、ものすごく絞ってスクリーニングしているというところです。今は 1,500 人ぐらいの契約ハッカーがいるんですが、参加するためには、面接があって、試験があって、過去にさかのぼった SNS の発言とか言動のチェックがあって、第三者の評価機関からバックグラウンドチェックを受けます。それがたっぷり一か月ぐらいかかります。私自身 Synack に入社する時に同じスクリーニングを受けたんですが、それこそ学歴・職歴・家族構成を徹底的に調べられます。その上で「やっていいこと」「悪いこと」を契約書で結ばされます。

Synack の約 1,500 名の契約ハッカーは、一か月かけてバックグラウンドチェックされて、洗いざらい身元を調べられ、契約を結んでいます。たとえばセキュリティエンジニア採用の際に日本の一般企業はそこまでやっていないと思います。そういう意味で正社員以上に厳しい条件を経ないと Synack Red Team に参加できません。まずここが違います。

バグバウンティをユーザー企業から見た時の一番の懸念点は「本当に安全なの?」というところだと思います。世界中から得体の知れない人たちがアクセスしてきて、たとえば「テストに使った認証の情報を悪用されたら」「テスト中に得られた機密情報を横流しされたら」「見つかった脆弱性をそのままダークウェブで売り飛ばしたり、自慢したり、晒したりしないか」等々、懸念点が尽きない。

Synack の採用時のスクリーニングは他社と全く違います。他社さんはハッカー何万人、何十万人とつながりがあると言っていますが、Synack はそこにすごいコストと時間をかけて、安全性をも同時に提供しています。これが、ペンタゴン(アメリカ合衆国国防総省)などの非常に堅い機関や、世界的な金融機関の機密度の高いシステムに Synack のメインのお客様になっていただけている理由のひとつです。

●ハッカー側のメリット

【三好】Synack Red Team に参加するハッカーの視点でいうと、まず「報奨金の支払いがとても早い」ことに定評があります。そしてもっと大事なことして「重複が少ない」ことです。みんな一斉に報奨金をめがけて調査していくんですが、同じところを調査している人がいっぱい出てくるわけです。もしかするとかぶっていて、ちょっとした時間差で負けてしまうかもしれない。そうなれば努力が全部水の泡になってしまいます。それをいかに防ぐかがハッカーのモチベーションを保つ上ですごく重要で、Synack の場合は、どういうところの調査が進んでいるかとか、どういう脆弱性が発見されたという情報が、ほぼリアルタイムでハッカー側のポータルで共有されます。できるだけ重複が少ない形になっていて、ハッカーのモチベーション維持というところも力を入れています。

●安全とコンプライアンスを尽くした診断インフラ

【三好】もう一つ、ペネトレーションテストを行うインフラの安全性に非常にお金をかけています。特徴的なのは、弊社のハッカー達が、自分のクライアントから、企業に対して自由に疑似攻撃ができるわけではないことです。「ローンチポイント」と呼ばれるゲートウェイにアクセスして、そこからしか疑似攻撃を仕掛けることができません。

ローンチポイントにはバーチャルマシンが用意されていて、クライアントも基本的に Synack が用意した、信頼されているクライアントからしか擬似攻撃を仕掛けることができません。ハッカーたちが使いやすいクライアント、いろいろなツールが整ったものが置かれていて、そこから診断をかけます。なので、わけわからない乗っ取られたどっかのシステムから攻撃をかけるとか、そういったことはありえません。

そして、ローンチポイントではハッカーの全トラフィックをパケットキャプチャーして保存しています。万が一何かがあった場合には全て記録が追えるようになっています。また、ゲートウェイでトラフィックの量をコントロールすることもできます。したいと思えば、お客様がポータル上でハッカーとコミュニケーションを取ることも可能です。

このように一カ所で集中管理されている利点として、診断を即時に止めることができます。お客様側のクライアントポータルから「本番環境に負荷をかけたくないから、今緊急でテストを止めたい」という時に、ボタン一つで全世界からの診断を一瞬で止めることができます。ある大手のバグバウンティの会社さんでは、ハッカーとのコミュニケーションは、基本的にメーリングリストのようなもので行われています。「お客さんが今診断を止めたがっているから、ちょっとやめてくれないか」というメールを緊急で投げても、それを読んでいない人もいますし、人によって自己判断で続ける場合もあります。Synack はパツっと止めることができます。

このように、仕組をよく考えて、充分なインフラ投資を行っている点は、Synack が一歩進んでいると思います。

●競合のないサービス

── HackerOne や BugCrowd ではなく、普通にレッドチームサービスをやっている Secureworks や LAC の方が、むしろ競合となるんですかね。クオリティで勝負するレベルに来ている感じを受けます。

【三好】クオリティで勝負できるレベルにあると同時に、バグバウンティというサービスで、世界中の人を人海戦術的に物量戦としてぶつけるというのは、アプローチが違うサービスだと考えています。日本では年度末の診断はリソースがパンクして受けきれないということがありますが、Synack はグローバルのリソースが使えるので、そういう意味で強い。

もうひとつは、ペネトレーションテストといっても、Synack の場合は、深さでいうと exploit できるかどうかのチェックまでで、その後に機密情報を持ち出せるかとか、ソーシャルエンジニアリングするとか、マルウェアを投げ込むといったところまでは行っていません。今後のロードマップとしてやっていく可能性はありますが、今のところ棲み分けができていると思います。

●案件毎に定められるルール

──それは参加する側も参加しやすいですね。深いところまで入らなくていいということですよね。

【三好】何でもありになってしまうと収集がつかなくなります。顧客企業側とハッカー側にそれぞれポータルがあると、先ほどお話をしましたが、各案件ごとに「 Rules of Engagement 」でルールを定めます。たとえば「 DoS 攻撃ダメですよ」「ソーシャルエンジニアリングダメですよ」「ここのページは対象外にしてください」と、企業側でいろいろ決めることができます。ハッカーはそれを守らないと報奨金が支払われないので、ちゃんと守ってくれますし、合意しないとテストにも参加できません。限りなくきっちりとルールと仕組を作った上で行うバグバウンティが Synack のサービスです。

──純粋なエンジニアでも参加しやすい感じですね。ペネトレーションテストはお客さんのビジネスについての理解も必要だったりしますが、純粋に攻撃が得意であるとか、ハッキング能力が高ければできる。

【三好】実際に参加者のバックグラウンドやデモグラフィックを見ると、セキュリティの仕事ををしている人もいれば、学生やフリーランスなどさまざまです。お客様のビジネスの事情を知らなくてもできるのも魅力です。気軽に取り組むことができます。

●すでに Synack を採用した産業と事例

──日本の企業はまだ、ペネトレーションテストやレッドチームテストまで求めてないところが多いのかなと、いろいろやっていて思います。脆弱性診断をやるところは増えましたが、ペンテストになると減ってくる。そこの裾野を広げるためのアプローチは何かありますか?

【三好】よく日本は 3 年遅れでセキュリティの波が来ると言われます。Synack が日本でビジネスをはじめて 3 年ぐらい経ちました。最初の頃は苦労していたんですが、認知が上がってきて、幅広い産業で利用実績があります。大手の鉄道会社さんや e コマースの会社、携帯電話のキャリアさんや銀行さん、そういうところで、すでに Synack をご利用いただいています。

●「想定外」の際、説明責任を果たす

【三好】これは許可をいただいていて具体的な社名を出せるのですが、みんなの銀行さんがうちのお客様です。「セキュリティでやれることは何でもやる」という会社の方針で、脆弱性診断は金融機関としてすでにやっていました。その上でもっとやれることがないのかと考えたときに、やっぱり本物のハッカーを投入してチェックするしかないだろう、それ以上やれることはないだろう、ということで Synack をご利用いただいています。みんなの銀行さんは「本物のハッカーを大人数総動員してやることで説明責任を果たせる」とおっしゃっています。

私自身「説明責任を果たす」ということは企業の CISO にはすごく大事なことだと思います。特に原発事故以降「想定外にどう対応するか」は、経営者の方々が悩むポイントになっていると思います。「想定外は想定していませんでした」は恥ずかしい、何とかしたいというところではないでしょうか。

Synack は、想定外の事態にひとつの答を提供できるサービスだと思っています。「世界中の優れたハッカーを膨大な人数投入して可能な限り脆弱性を探しました」と言うことができる。限られた人数の診断員や、あるいは内製化でして自社でテストしても、その人たちの想定の範囲でしか結果が得られません。個人を超えることはどうしてもできない。

Synack を利用すれば「 1,500 名におよぶ世界中のそれぞれの分野のトップエキスパート達が、寄って集って多様性と想像力を総動員して、これだけの人数、これだけののべ時間をかけて探しても当社のシステムに脆弱性は見つかりませんでした」と言うことができます。想定外に対する説明責任をどう果たすかに対するひとつの回答を Synack は持っています。並外れた信頼を求められる企業様なら、そこに大きな価値を感じていただけるのではと思います。

● Synack サービス料金

──ペネトレーションテストはけっこういい値段します。Synack はいくらぐらいですか。

【三好】価格で驚かれることはあまりありません。Synack は基本的にパートナーさんから提供するので、この場で価格を具体的には言えないですが、従来のペネトレーションテストや脆弱性診断と比べて大きく変わるものではありません。

Synack の前身となった米国防総省のバウンティプロジェクト「 Hack the Pentagon 」は、そもそも予算の限界が開催理由のひとつで、その結果、非常に ROI が高いと評価されました。ですので、Synack のソリューションは基本的に ROI が非常に高いものだと思っています。

──料金を出しているところだと、たとえば NRIセキュアの Web サイトには「 700 万円~」と書いてあります。それより上か下か程度ならお聞きしてもいいですか?

【三好】そうですね、対象にもよりますがそれより少ない値段で提供できることもあります。

──そうですか。ペンテストは時間も費用も期間もかかるので「なかなかできないな」っていうお客さんがいます。料金面で「ここからできますよ」みたいなものがあると、さらに裾野が広がると思います。

●セキュリティ診断の「第三の選択肢」

── Synack はサービスとして良さそうですし、参加する側、Synack Red Team 側の人もやりやすそうで、けっこういいですね。CTF をやっているような人たちが参加するといいんじゃないかなと思います。

【三好】元々ファイブアイズの国家を中心に開催していた Synack の CTF がグローバルで開催された際に、日本からも参加できないかって無理やり席をもらって、日本のいろんな大学などに声をかけて日本人の方々に参加していただきました。非常に良い結果が出ています。

──いいですね。ペンテスト系だと、日本はまだ選択肢が少なかったんですよね。日本の企業でペンテストを提供している数がそんなにありませんでした。しかも新しいやり方が面白いし、一つの選択肢としてすごくありだと思いました。

【三好】脆弱性診断や深い TLPT のようなテストはこれからも必要だと思います。それらとは全く違うアプローチの Synack のテストは、いわば「第三のセキュリティテスト」ととして、受け入れられていくのではないかと思っています。

──私は、セキュリティのコンサルをやっているお客さんに、ある程度の段階に来たらペネトレーションテストを勧めます。最初は私の会社でやるんですが、何回かやると、同じ視点で見ていてもしょうがないっていう風になっていくので、他の会社をお勧めしたりするんです。「ペンテスターに依存しているのが、ペネトレーションテスト」と思っているので、他社を紹介したりします。しかし、1,500 人いるとなると、わざわざ会社を変えなくても、いろんな視点で見てくれる。そこはいいですよね。

【三好】たくさんの人が参加することで品質が平準化されるというメリットもあります。それと、実はレッドチームの人たちって、最初にドカンと全員参加させるわけではなく、長期で診断する時や、繰り返し行うようなケースの場合、そのテストに合いそうな人たちをグループ分けして参加させたりしています。

Synack Red Team の人たちを属性でタグ付けしています。個々の分野や、モバイルのテストに強い人とか、Web アプリに強い人とか、ホストに強い人とか、話せる言語だったり、後はスキルのレベルによってもタグ付けしていて、そこをうまく組み合わせてグループ化して「コホート」と呼ばれる集団を作っています。

繰り返し行われるようなテストは、ある程度脆弱性が見つかると、新しいものが見つからないので、みんなが飽きてしまいます。その場合、グループをすべて入れ替えて参加者をリフレッシュさせて試験をやってもらうとか、そういうモチベーションをいかに維持するか、いかに新しい視点を持ち込むかというノウハウも持っています。

また、例えば Web サイトであれば、どのページがどれだけ見られているか、トラフィックも全部測れます。たとえば、このページはすごく見られているけれども、別のページはあんまり見られてないことなどを動的に判断できます。それをもとに「お客さんはこのページをもっと見てほしいからこのページの報奨金を釣り上げよう」など、そういう調整をします。

──面白いなあ。ハッカーのモチベーションや人間心理まで考えているんですね。

【三好】 Synack は人海戦術の極みだという話をしましたが、セキュリティの世界で人の想像力に勝るものはないと思っています。みんなの銀行さんのお話をしましたが、評価いただいているポイントの一つが、「想定していなかったビジネスロジックの不備」「上位の設計段階での脆弱性」など、こんな使い方は想定していなかったっていうところをハッカーたちが突いてくる点にあるとおっしゃっていました。

●上野宣は顧客に Synack を勧めるのか? 上野宣は Synack に参加したいか?

──編集部から私にもうひとつ質問が来ていて、それは「私が Synack をお客に勧めるか」「私は Synack に参加したいか」です。

勧めるかどうかで言うと、これがハマるお客さんって結構いるのかなと思いました。私がやっているペンテストとも違う形ですし、サービスの特長を分かっている人に向けて推薦してあげたいなと思います。私もペンテストや診断をやっていて、ペンテスト何日目とかになると、やっぱり多少煮詰まってきたりするんですね。煮詰まると「誰か代わりにやってくれないかな」と思う時もあります。だからこそ「やる側のモチベーションを保つ」というのがいいと思いました。

私自身が参加するかどうか、私自身がSynack Red Team になるかどうかですが、私はビジネス側のデータを探るのが好きなので、一部分やりたいところはあります。今は仕事的に忙しいですが、普通に時間ができたら、バグバウンティに登録するような感覚で、Synack に時間を使うのは、ハッカー側の気持ちとしてありかなと思いました。

特に私の周りには、CTF をやっていた人が非常に多いので、そういう CTF 的感覚で「実戦」ができることですね。実際の企業に対してそういうことができるのは、ハッカーのモチベーションとしてはありだと思いました。

実際の会社に対してペネトレーションテストを行うというのは、ペンテストの会社に入らない限り参加することができないわけです。けれども、CTF 的な感覚で参加して携わることができるのは、自分の中でも非常に嬉しい。私はペンテストやセキュリティの仕事をやっていて「どこどこの会社のセキュリティは俺がやったんだ」と自負するときもあります。

バグハンターとはまた違った、新しい選択肢と思いました。逆に Synack Red Team の人たちに、契約条項以外の義務やノルマはないんですか? 例えば何時間やって成果が出なかったらペナルティがあるとか、逆にそれでもお金がもらえるとか?

【三好】基本的にペナルティはありませんが、報奨金のお支払いは脆弱性が見つからないとありません。

──そこはバグバウンティと同じですね。

【三好】そうですね。一方で、タスクベースで依頼をすることもあります。今回は Synack のバグバウンティの仕組ばかりをお話ししましたが、実は Synack のプラットフォームにはチェックリストがあって、OWASP のフレームワークや NISC のフレームワークに従ってチェックすることもできるようになっています。お客様によっては、オープンなバグバウンティではなくて網羅性を担保して欲しいという要望もあります。そういう時に、チェックリストベースで脆弱性を網羅的に調べてくれたら、報奨金(謝礼)を支払う仕組もあります。コツコツお金を稼ぎたい人はそういうタスクをこなすこともできます。

──従来型の脆弱性診断をやりたい人はそれに参加できますね。網羅的にやることが得意な人もいますが、そういう人でも活躍できるんですね。

【三好】そうですね。また、タスクベースで受け付けている脆弱性はシステムの不備だけではありません。たとえばダークウェブに認証情報が流れていないかとか、そういう事前の偵察行為にあたるタスクも受け付けています。初級者でも基礎に則って一つ一つステップを踏めば、タスクを完了することができます。

──いいですね。セキュリストで私がやっている講義の最後に、ここで学んだ後の「練習場」として HackerOne や BugCrowd などのバグバウンティを紹介しているんですが、そのうちの一個として Synack を追加させていただこうかなと思っています。

【三好】是非。

──今日はありがとうございました。お話できて良かった。