トレンドマイクロ株式会社は6月17日、2022年第1四半期におけるランサムウェア脅威動向について、同社ブログで発表した。

RaaSや恐喝グループのリークサイトに関するトレンドマイクロのオープンソースインテリジェンス(OSINT)調査とクラウド型セキュリティ技術基盤「Trend Micro Smart Protection Network(SPN)」のデータを用いて2022年の第1四半期(1月1日から3月31日まで)のランサムウェアの脅威状況を振り返っている。

SPNのデータでは2022年第1四半期に、メール、URL、ファイルの各レイヤにおいて合計443万9,903件のランサムウェア攻撃を検知・ブロックしており、2021年第4四半期から36.6%増加している。RaaSおよび恐喝グループの数は、前年同期比で63.2%増加し、ランサムウェア攻撃の被害を受けた企業や組織も増加している。

ランサムウェアの攻撃グループが情報暴露の恐喝に利用するリークサイトには、身代金の支払いを拒否して情報暴露の被害を受けた企業や組織への攻撃件数が記録されており、その被害者は前年同期比29.2%増となっている。

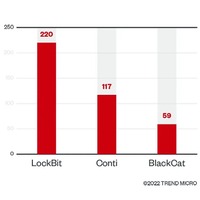

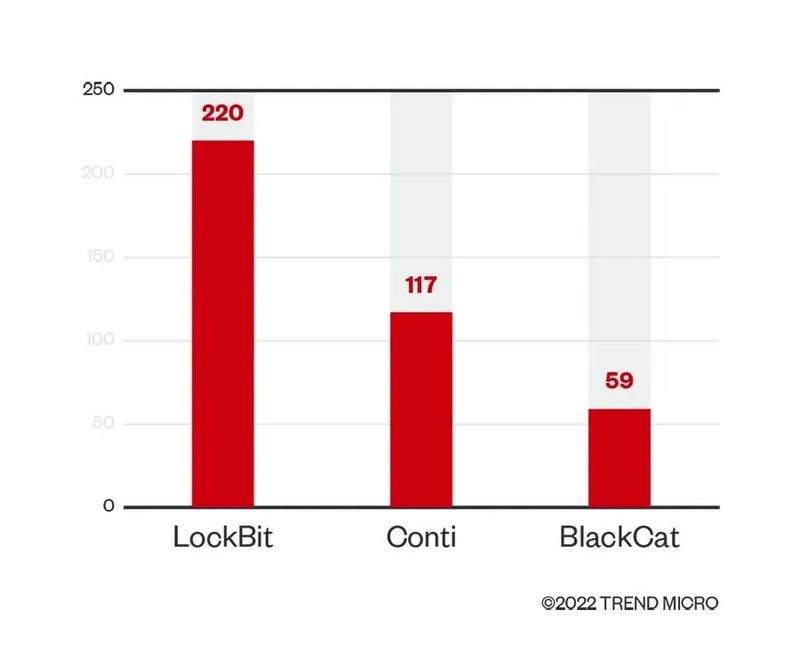

2022年第1四半期に多数の攻撃を成功させた3つのランサムウェアファミリは、いずれもRaaSのビジネスモデルを活用しており、リークサイトで確認された攻撃数の35.8%はLockBit、19%はConti、9.6%はBlackCatとなっている。

企業や組織を狙うランサムウェアの検出数を追跡したSPNデータでは、2022年第1四半期全体で検出されたトップ10ランサムウェアファミリにLockBitとContiが含まれ、BlackCatも2022年2月と3月のランサムウェアファミリトップ10に含まれていた。

3つのランサムウェアファミリで2022年第1四半期中に、RaaSや恐喝グループのリークサイトのランキングで上位に入ったContiの被害者数は105件を記録し、米連邦捜査局(FBI)の推計によると、トレンドマイクロが攻撃キャンペーン「Water Goblin」と名付けて追跡しているConti背後のグループには、2022年1月時点で1,000人以上の被害者と1億5,000万米ドル以上の支払額を集めており、同サイトに記録された中で最も高額の損害をもたらしたランサムウェアファミリの1つとなっている。

![防衛研究所の注目書籍 PDF 無償公開/リスク移転後の万が一/露 情報操作 見本市状態 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/38381.jpg)