体長わずか 10 センチ弱の鳥類 ハチドリは、高速で翼をはばたかせて空中に静止し花の蜜を吸う。そのはばたきの回数は 1 秒間に約 60 回。高橋名人の約 4 倍高速である。

7 月 4 日、国産 DLP(情報漏えい対策)製品「パイレーツバスター AWP」が 11 から 12 へとバージョンアップしたものの、必ずしも大幅な新規機能追加が行われたわけではなかった。しかしそれでも極めて重要な、ある意味で製品の存亡をかけたアップデートが行われていた。ではいったい何が起こったのか。これは取材してみないと決してわからないことだった。

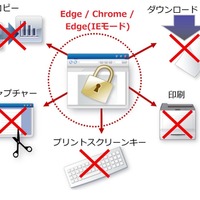

「パイレーツバスター AWP」は、リバースプロキシとして間に立ち、Web コンテンツの形で提供される知的財産や財務情報、設計図、技術情報などをコピーやスクリーンショット等から守る情報漏えい対策製品である。開発販売を行うのは、徳島の国産セキュリティベンダー 株式会社ティエスエスリンク。企業内に存在する堅実な需要を捉え、製造業大手や自治体ほかを中心顧客として、20 年以上日本企業の安全を守り続けてきた。同社の最大の特長のひとつが技術力の高さであり、それは彼らが開発する製品と深く繋がっている。

前回の取材記事で明らかにしたように、ティエスエスリンクの DLP 製品は、OS などの正規機能を封じ込めることによって成り立つ。たとえば同社製品のひとつ「コプリガード」は、ドキュメントの印刷や文字列のコピーを制御する製品だが、ここで問題になるのは、OS の開発元である Microsoft が、WindowsOS 上で印刷やコピーを「行うため」の技術情報の公開はどしどしする一方で、その逆の印刷やコピーを「させない」情報などまったく公開しないことである。

どこにもそうした類いの情報やドキュメントは共有されていないし、たとえMS に相談しても、教えてなどくれないことは言うまでもない。

こうしてティエスエスリンクの開発者は、一人のホワイトハッカーとして、なんら情報のないゼロの状態から調査し、印刷やコピーやスクリーンショットを封じ込めるという、入り組んだダンジョンを攻略しなければならなくなる。

前回の記事で、下手をするとティエスエスリンクの開発者が、本家の OS 開発者と同等あるいはそれ以上に、印刷やスクリーンショット等々について通暁していると書いたが、これは決してあながち大げさな表現ではない。そんな腕を持つエンジニアが、中央区でも新宿区でもなく、徳島にいるということが痛快であり嬉しくなる。

しかも OS は定期的に、たとえば XP から Vista へ、10 から 11 へとメジャーバージョンアップされる。探査を続けてようやく慣れたダンジョンも、何年かおきに更地にされ再構築され、またゼロから挑戦を再開せざるを得ない。

しかも多くの場合、安全性向上の視点から、新しいダンジョン( OS )は以前よりいっそう攻略の難易度を上げていることが多い。冒頭のハチドリは、一見静止しているように見えるが、実は激しい努力と攻防によってそう見えているたとえとして挙げた。

もし攻略に失敗したらどうなるのか? 言葉を選ばずに言えばそこで製品が終了しかねない。

どんなソフトウェアでも、出来不出来や商業的成功失敗の差はあれ、開発を始めたソフトウェアが完成しないということは通常ありえない。しかしティエスエスリンクの場合そうではない。

前回取材した「コプリガード」は、WindowsOS 上でのユーザーによるコピー&プリント(コプリ)を制御する製品だったが、7 月 4 日にバージョンアップした「パイレーツバスター AWP」は、Web ブラウザで共有される情報の DLP 製品である。つまり、パイレーツバスター AWP 開発でティエスエスリンクが相手にするのは、Microsoft Edge と Google_Chrome という、デジタル経済時代のふたつの圧倒的覇者ということになる。

ハチドリが風であおられることはあれ地球の重力が以前より増すなどということはあり得ない。一方、進化する OS や ブラウザを攻略しつづけることは、あたかもスピードが増していくランニングマシンで同速度で走り続けることに似ている。時間を経るごとに難易度が上がっていく。

本誌は、パイレーツバスター AWP バージョン 12 開発の中心メンバー宮脇 理起(みやわき まさき)に取材した。

取材協力:

株式会社ティエスエスリンク

パイレーツバスター AWP 開発チーム

宮脇 理起

宮脇は徳島県出身。都内の IT 系商社に技術者として入社したのを振り出しに、やがて徳島へUターン。2021 年 1 月にティエスエスリンクに入社したとき 40 代半ばを迎えていた。キャリアを活かしつつも、これまでとは違う仕事をしたいと宮脇は考えていた。

宮脇は、Visual C++ に通暁。製薬関連やセキュリティ対策関連など、様々なアプリケーション開発に従事した。Webプログラミングや HTTP の仕組みについてなら、他人よりも深く理解し経験もしている。そんな自負を少なからず持ってもいた。ティエスエスリンクならその経歴が生かせると考えた。

入社してすぐ宮脇は、ティエスエスリンクの会社立ち上げからずっと開発を(本誌の言葉で言えば、OS やブラウザへのホワイトハッカーとしての挑戦)をほぼ 1 人で担い孤塁を守ってきた男、浜崎智光と面会した。話を聞き、さまざまな資料に目を通し始めるとすぐに宮脇は、エンジニアとしての緊張と、背筋が伸びる思いを味わった。

決して甘く見ていたなどということはない。むしろこれまでの開発とはかなり違う経験・挑戦になる、そう十分にわかっていたつもりではあったが、それでも予想していた以上に簡単ではない仕事だと改めて感じた。

パイレーツバスター AWP バージョン 12 のポイントは Google_Chrome の「 Manifest V2 」から「 Manifest V3 」への変更に適応することだった。

Manifest(マニフェスト)とは、Google Chrome ブラウザの拡張機能で用いられる仕様や API をまとめたもので、「 Manifest V3 」はいっそうのセキュリティ強化をうたい、すでに宮脇が入社する少し前の 2020 年終わり頃に API と移行ドキュメントが公開されていた。

パイレーツバスター AWP は、この V2 の拡張機能によって実装されていた。V2 から V3 へ。これはランニングマシンで言うなら、走行強度が上がることを意味していた。

単なる難易度アップだけではない。今回のミッションにはタイムリミットがあった。

2023 年 1 月には Chrome ウェブストアで V2 の拡張機能受付が停止する。段階的に V2 の廃止が進行し、2023 年 6 月には Chrome で V2 の拡張機能が完全に利用不可能になる。それまでに「 Manifest V3 」への対応を完了させなければ、株式会社ティエスエスリンクの旗艦商品「パイレーツバスター AWP」はシェアトップのブラウザで稼働しなくなる。

猶予は全くないようにすら思えた。メンターである浜崎から宮脇が、手取り足取り教えてもらう時間などなかった。浜崎に敬礼しすぐに開発現場にパラシュート降下するしかなかった。技術だけではなくハートの強さも求められるプロジェクトはこうして始まった。公開されている少ない情報を集め、手当たり次第かつ徹底的な基礎調査を宮脇は開始する。

最大の問題は、V3 以降、バックグラウンドページの駆動ができなくなり、かわりにサービスワーカーを使わなければならなくなったことだ。

パイレーツバスター AWP は、バックグラウンドページを前提に実装していたため、今後はサービスワーカーを使うことになる(ならざるを得ない)のだが、サービスワーカーは一定時間( 5 分程度)アクセスがないと、強制的に動作を止められてしまうという恐るべき仕様になっていた。

セキュリティ製品の話である。ときどき止まる監視カメラなど監視カメラではない。再度アクセスがあったら再起動はするのだが、常駐してコピーやスクリーンショット等をブロックするという パイレーツバスター AWP と、著しく相性が悪いことに疑念の余地はなかった。

こうして、前任者の浜崎が 20 年間対峙してきた、ティエスエスリンクの開発者が必ず向かい合わなければならない修羅と自分もまた向き合っていると宮脇は感じた。

開発の困難さに関して宮脇はいくつか例を挙げてくれたが、一番印象に残ったのは「片方の腕だけでボクシングの試合をするようなもの」という言葉だった。片手だけで Google 相手にボクシング公式戦に挑む。かたや監視資本主義経済の覇者。かたや徳島のホワイトハッカー一匹。

宮脇はまた「 V2 までは作業を行う人(=パイレーツバスター AWP)の真横に立って、口頭で指示を出すことができていたが、V3 になると、隣ではなく遠くから都度電話をかけて指示を与えなければならなくなった」という趣旨の発言もしている。

「果たして本当に置き換えできるのか」その思いが宮脇の脳裏に去来したのは一度や二度ではなかったという。もし置き換えできなければ、入社した企業のフラッグシッププロダクトは、はばたきを止めたハチドリのように落下していくことになる。浜崎から受け取ったバトンが宮脇で止まってしまう。

OS やブラウザとの戦いは先に進めば進むほど細くなっていく道だが、ひとつアドバンテージがあったとすれば、OS もブラウザも、一定範囲でポピュリズム的運営がされていることである。セキュリティを担保するために、締め付けを年々厳しくはしていくが、それによって開発者側の制限が過大になれば、最終的には開発が減って結果的に魅力が下がりユーザー離れを招きかねない。ポピュリズムが最も避けたいことである。

そのため、たとえ既存機能の一部が廃止されても、必ずそれに代わる機能は追加されるし、そもそも重要な基礎的機能が変更されることはほとんどない。当たり前の話ではあるが、Google 側は開発者の絶滅を願っているはずなどなく、だから必ず道は存在するのだ。そう宮脇は楽観した。だが一方で、その道を見つけるためには、これまでよりも少し、あるいはうんと頭が良くなる必要があった。

バックグラウンドページをサービスワーカーに置き換えることで、知らないうちに AWP の制御が止められることは絶対に許容できなかった。考え抜き試行錯誤をくりかえした宮脇は「あるアイディア」に到達。浜崎の力強いサムズアップと賛同を得てテストを繰り返し、実運用できることを検証の結果確信した。重要製品の危機はこうして回避された。

アプリケーション開発技術者として充分な経験を持ってはいたものの、入社するまで何も知らなかった製品のバージョンアップにいきなり放り込まれ、無我夢中で戦い続け、気がつくと入社してから 1 年近くが経とうとしていた。

「お客さんからするとわかりにくい努力。バージョン 12 になってパイレーツバスター AWP が何か目に見えて変わったとは外からは見えない」と語る宮脇の顔にはしかし、これまでと違う仕事ができた実感がこもっていた。

それは、常に変化し続ける迷路に取り組み続ける仕事に、宮脇が夢中になり始めている証のように見えたし、セキュリティというのは、こうした無数の宮脇のような技術者によって支えられているということを改めて感じ、痛快であり嬉しくもなった。