株式会社LogStareは「ログを見つめる(Stare)」というその名の通り、お客様のネットワーク環境に設置されたセキュリティ機器から出されるログを収集分析し、検知やアラートを行なうセキュリティ運用プラットフォーム「LogStare」を開発・提供しています。

セキュリティ製品を販売するセキュリティ企業と、そのエンドユーザー企業の間に入って監視業務を行なう製品を開発していると、そこからしか見えない様々な出来事があります。

それら多様な事象から、単にログ分析にとどまらず、セキュリティの運用や管理一般にも通じるトピックを厳選して、「LogStareのSOCの窓」として連載でお届けします。実務やセキュリティ計画策定、セキュリティ投資の判断の一助となれば幸いです。

● SE の作業中に起きたネットワークの「嵐」

サイバー空間には地域を問わず、人工的に発生しうる「災害」が存在します。

LogStare社を含むセキュアヴェイルグループは、この人災を防ぐべくあらゆる作業にツーマンセルで臨み、ダブルチェックを欠かさないようにしていますが、社内の検証環境ともなるとその限りではなく…。

今回は前途有望な若手SE が、有望ゆえに起こしてしまったネットワークの「嵐」をここに告白します。

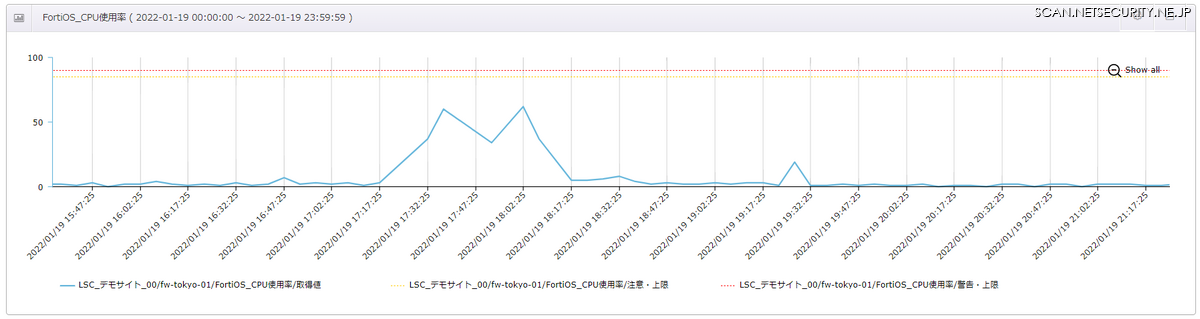

ちなみに、LogStare で実際に嵐をモニタリングしていた様子がこちら。約 1 時間、CPU使用率が異常なほど上昇していました。

●徐々に機嫌が悪くなるスイッチ

ある日、とあるベテランのSE が社内の検証環境を操作していたところ、急に通信ができなくなった。

彼はすぐさま検証環境でスイッチをいじっていた後輩SE の元へ。検証環境は 1 台の FortiGate を中心に構成されており、ここに原因があると当たりをつけたのだ。

だが後輩SE には特に心当たりはないとのこと。

後輩SE は入社当時から情報処理安全確保支援士資格、ネットワークスペシャリスト資格を保持しており、ネットワークに関しては先輩達も一目を置く前途有望な SE だった。

その彼が "心当たりはない" というので、ベテランSE も疑うことなく、二人で障害の原因を調べることにした。

しかし、FortiGate の管理画面を開こうとしても応答が返ってこない。

FortiGate を再起動してみても、事象は回復するどころか徐々に悪化していった。

● 4 億パケット、20 GBの arp

焦る二人の元に、LogStare取締役CTO、堀野友之が駆け付けた。彼は自宅マンションに FortiGate を設置している猛者である。

堀野氏はいくつかのコマンドを実行したのちに言った。

「これブロードキャストストームじゃない?」

diagnose src-vis stats コマンドによって、常時を大きく超える 4 億パケット、20 GB の arp が受信されていたことがわかったのだ。

後輩SE がスイッチの設定を確認すると…

「すみません、スイッチの vlan の range 指定の範囲が広すぎました」

こうして社内ネットワークに起きた嵐は止んだ。

ひょっとして、あなたの会社でも、ネットワーク障害の原因がブロードキャストストームであることに、なかなか気付けなかったことはありませんか?

●ブロードキャストストームへ対策

ブロードキャストストームとは、ブロードキャスト(ネットワーク内のすべての機器に対して一斉にデータを送信すること)が延々と送信され続けるネットワーク障害の一種です。

恐らく企業で最も多い発生原因は、1 本の LANケーブルの端と端を同じスイッチに(よかれと思って)挿してしまい、いわゆるネットワークが「ループした」状態にしてしまうことでしょう。

今回の後輩SE は、設定ミスによって論理的にネットワークをループさせてしまったと言えます。

ブロードキャストストームへの対策はいくつもありますが(詳しくはベテランの先輩SE がまとめたブログ記事( https://www.secuavail.com/kb/practical-post/se-system-network/ )をご覧ください)往々にして、自分で作ったものの不備は自分では気付けないものです。

そのためにセキュアヴェイルグループでは、あらゆる作業をツーマンセルで実施するのですが、今回は社内の検証環境であったために、後輩SE が一人で作業に臨んでいました。

障害にいち早く気付いたベテランSE も、後輩SE の"心当たりはない"の一言でネットワークレベルの問題ではないと考え、インターフェースのランプの点滅に気が回らなかったとのこと。

エンジニアの最大の敵は、「思い込み」なのだとひしひしと感じさせられた事象でした(ベテランSE談)

今回の教訓: エンジニアの最大の敵は「思い込み」である(ベテラン SE の言葉より)

※当事者自らによる赤裸々な顛末記を、オウンドメディア「KnowledgeStare(ナレッジステア)」で公開しています。合わせてご覧ください。

https://www.secuavail.com/kb/practical-post/se-system-network/