三井物産セキュアディレクション株式会社(MBSD)は3月17日、Joomla!の脆弱性(CVE-2023-23752)を狙った攻撃について、同社ブログで発表した。影響を受けるシステムは以下の通り。

Joomla! 4.0.0 ~ 4.2.7

オープンソースのコンテンツマネジメントシステム(CMS)「Joomla!」のセキュリティチームでは2月13日に、緊急性の高いセキュリティアップデートに関するアナウンスを事前に行い、2月16日に本脆弱性を修正するアップデートを公開している。

本脆弱性の影響度は、Critical(「Impact: Critical」)に設定されており、比較的容易に悪用可能なため、当該製品を使用している場合は早急に対応する必要がある。

本脆弱性を悪用された場合、APIへの不正なリクエストにより認証がバイパスされ、データベースなどの機密情報へ不正アクセスを受ける恐れがあり、開発元では Joomla! 4.2.8 へのアップデートと、併せてグローバル設定のパスワードを変更することを推奨している。

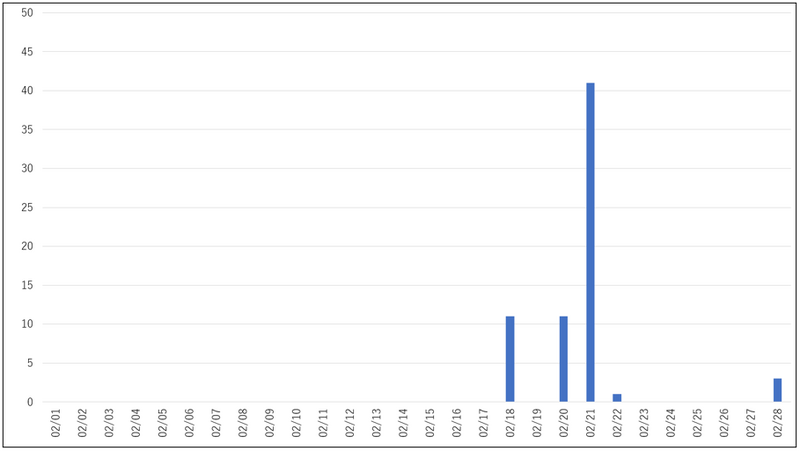

MBSD SOCでは、2月18日から本脆弱性を狙った攻撃を観測しており、現時点で検知数は多くないが、既にPoC(概念実証コード)が公開されており、今後さらに攻撃が増加する可能性があるとしている。なおMBSD SOCが検知した攻撃元の国は、アメリカ(50%)、アイルランド(10%)、日本(3%)、パキスタン(2%)、韓国(1%)、インド(1%)であった。