経済産業省は3月29日、「技術情報管理認証」の取得に役立つチェックリストを公開した。技術情報管理認証とは、事業者の情報セキュリティ対策の客観的指標として利用されている国の認証制度。自己チェックリストの活用により、中小企業者を含めて認証取得事業者の増加を見込む。

技術情報は事業者にとって競争力の源泉であり、その流出防止対策の重要度も増している。同省の調査では、技術が流出したと考えられる事例における流出経路の半数以上を「取引先」が占めており、流出防止対策は共同研究などオープンイノベーションに取り組む際の課題の一つとなっている。

そこで同省では、国が認定した認証機関が、事業者の情報セキュリティ体制や状況を客観的に審査・認証する制度(技術情報管理認証制度)を平成30年の産業競争力強化法改正において創設した。この認証を受けることで、自社が適切な情報セキュリティ体制を構築していることを取引先に客観的に示し、取引を円滑に進めることが可能となる。

今回公表された「技術情報管理 自己チェックリスト」は、本制度に基づく認証取得の審査基準に沿って構成されたもの。同チェックリストを参照して対策を行うことで、円滑に認証を取得できるとしている。これまでの実績は30社以上。

想定する利用ケースは、「これまで情報セキュリティ対策に取り組んだ経験のない事業者が対策を始めるに当たって、まず取り組むべきことを把握する場合」、および「これまで情報セキュリティ対策に取り組んできた事業者が、これまでの取組を振り返り、不足が無いかを確認する場合」としている。

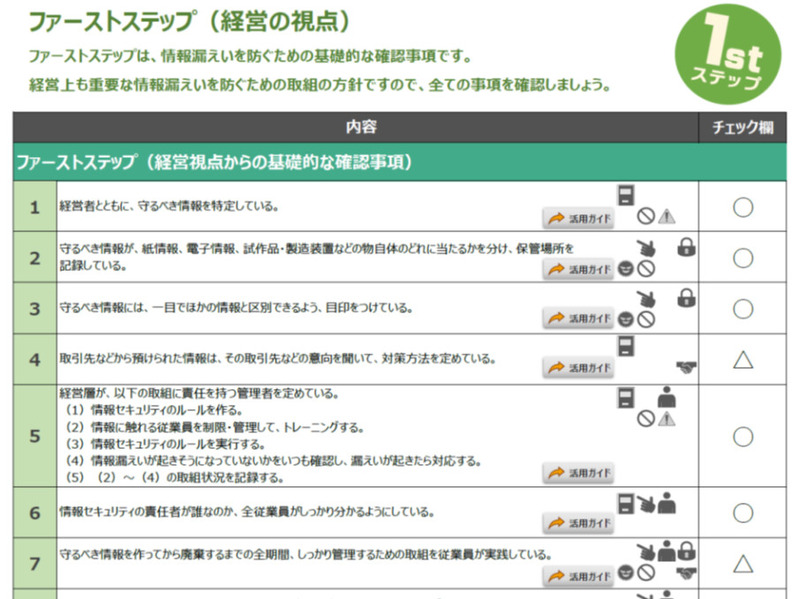

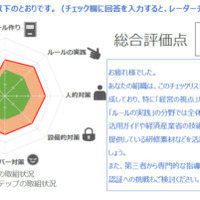

チェックリストは、「ファーストステップ(経営視点からの基礎的な確認事項)」(10項目)と「セカンドステップ(実務の視点)」(9項目)で構成され、それぞれの項目を説明する「活用ガイド」も付属する。これらはExcelファイルのシートとなっている。

あくまで「技術情報管理認証」の取得のためのチェックリストではあるが、技術情報を個人情報など「重要情報」に置き換えてセルフチェックに活用することもできそうだ。また、経営層と実務側でチェックを行う仕組みは、セキュリティ対策の意識付けの意味でも有効と考えられる。