電子メールの宛先を誤って、重要な情報を漏えいしてしまう事故が後を絶たない。

アメリカ軍がメールの宛先を、アメリカ国防総省等が利用する「.mil」ではなく、アフリカのマリ共和国の「.ml」ドメインに長期間誤送信していたことが先頃報じられたばかりだ。

日本国内でも近年、検索大手 Google の提供するメールサービス「gmail.com」の「エル」の入力をうっかり忘れてしまい「gmai.com」に誤って送る事態が発生している。

gmail.com

gmai.com

「gmai.com」はドッペルゲンガードメイン(※)とも呼ばれ、2020 年に新潟県庁で、2021 年には京都市立芸術大学や、東京都の公益財団法人、新潟県庁(2020 年とは別の部署)で、2022 年には福岡県庁で、2023 年には鹿児島大学や会津大学での誤送信が報告されている。また、7 月には大阪教育大学で「gmail」でも「gmai」ですらない「gmei」に誤送信する事案も報告された。

(編集部註:「ドッペルゲンガー:自分あるいは誰かと分身のように似た人物を目撃する幻覚症状」)

こうしたドッペルゲンガードメインにメールを誤って送信してしまうことにどのようなリスクがあるのか、そして一体どんな人物や組織がこんなドッペルゲンガードメインをわざわざお金を払って登録し維持しているのか、日本を代表するメールセキュリティ企業として知られる株式会社TwoFive に調査を依頼した。

--

皆さんは「ドッペルゲンガードメイン」という言葉を聞いたことがありますか?

「ドッペルゲンガー:Doppelganger」とは、「自分そっくりの幻影」などの意味を持つドイツ語で、ドッペルゲンガーの出現は、それを見た人物の「死の前兆」とも言われています。そして、ドッペルゲンガードメインとは、正規のドメインに酷似し、一見そっくりな犯罪ドメインのことで、メール送信者の入力ミスを狙って誘導し、個人情報などの窃取を目的としています。誤字一つが深刻な結果を招く可能性があります。

●たった 1 文字抜けていただけで

2022 年 11 月、埼玉大学の教員が私用Gmail への自動転送設定を誤り、"gmail.com"と入力するべきところを、"gmai.com"としてしまったために、教員のメール内容が犯罪者に渡り、メールの添付ファイルに含まれていた個人情報などが漏洩したという事件が発生しました。

通常、ドメインが存在しない場合や MXレコード(メール交換記録)がない場合は、バウンスメール(エラーメッセージ)が届き、誤送信に気が付くことができます。しかし、誤入力した"gmai.com"はドッペルゲンガードメインで、エラーメッセージが届かなかったため、誤送信に気づかず、約 10 カ月間、メールを転送し続けることになってしまいました。

● gmai.com の所有者は何者?

では一体ドッペルゲンガードメイン gmai.com の持ち主は誰なのでしょうか?

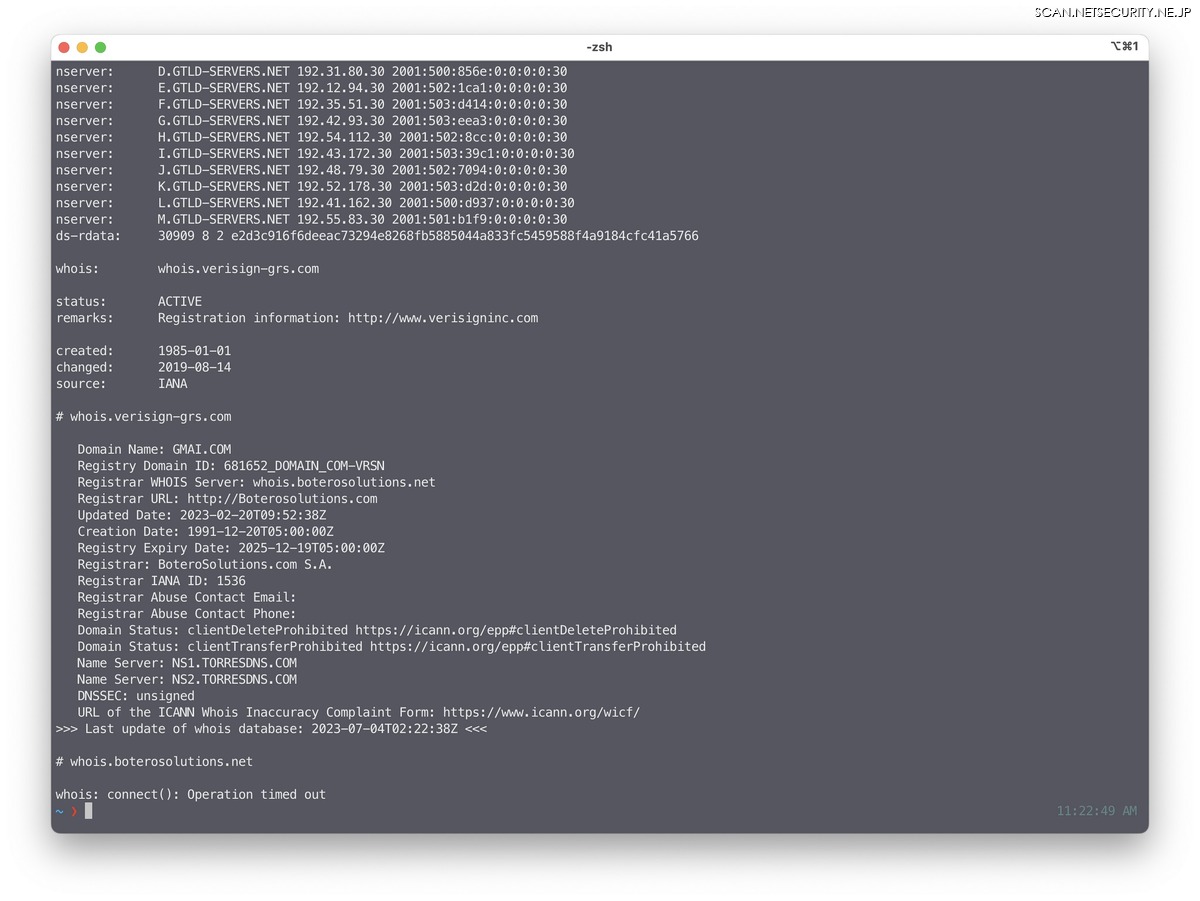

インターネット上のドメイン名、IPアドレス、Autonomous System 番号の所有者を検索するためのプロトコルである Whois を調べてみると、BoteroSolutions.com S.A. というホンジュラスのレジストラ(ドメイン登録の仲介業者)が管理しており、1991 年から運用されていることはわかりましたが、ドメインの持ち主の情報は出てこなかったので不明です。

本来、ドメイン所有者の情報は、ICANN(Internet Corporation for Assigned Names and Numbers)という国際的な非営利法人により、一般公開することが義務付けられていますが、レジストラによっては、「Whois情報公開代行サービス」を提供しており、所有者情報の代わりにレジストラの情報が公開されます。この代行サービスは、個人情報を一般公開したくないユーザー向けにレジストラが善意で提供しているのですが、ドッペルゲンガードメインの所有者情報も保護されてしまっているのです。

● gmai.com に送られたメールはどうなる?

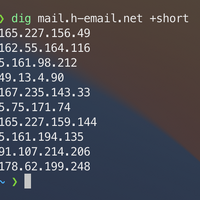

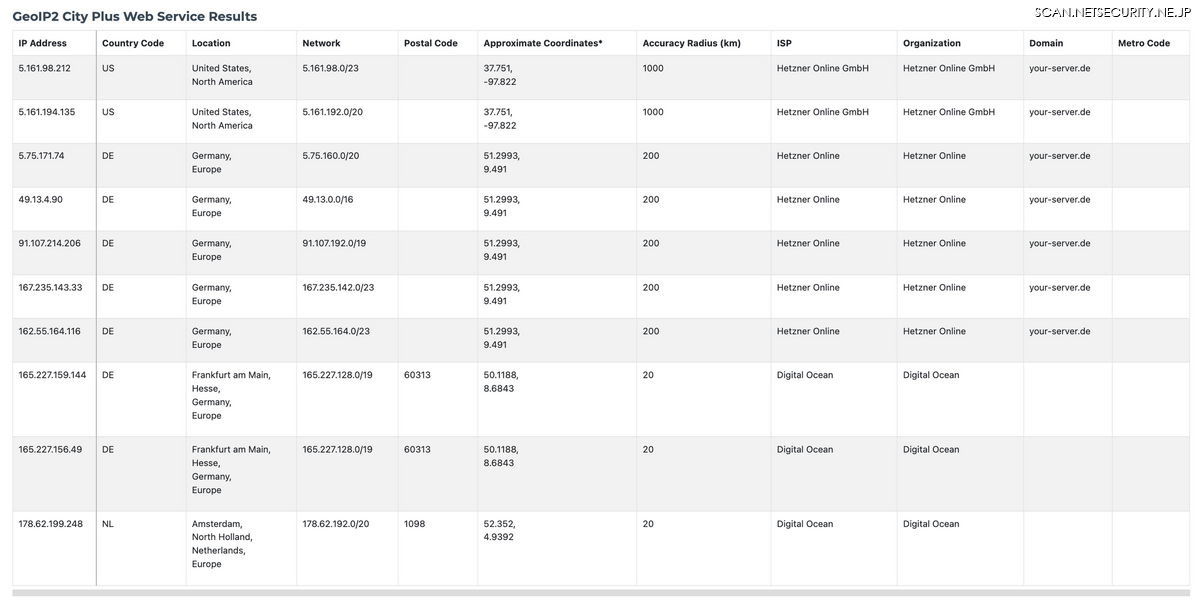

本原稿を執筆している 2023 年 7 月 4 日時点での動きにはなりますが、MXレコードを調べると、ドッペルゲンガードメイン gmai.com に送られたメールは、mail.h-email.net というドメインの 10 個のメールサーバのどれかに送信されています。

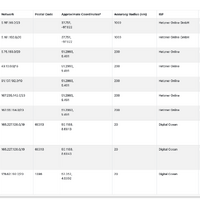

そして、それらの IPアドレスを更に調べると、アメリカかドイツにある Hetzner(ドイツのホスティング事業者)、またはドイツかオランダにある DigitalOcean(アメリカのホスティング事業者)のメールサーバだというところまではわかりました。

しかし、これらのホスティングサービスは、海外からでも契約可能なため、どこの国の誰が受け取っているか、つまりメールを窃取しているか、ということまではわかりませんでした。

社会的に大きな実害につながるような場合はホスティング事業者に依頼することで、契約者の情報開示などしてもらえる可能性はありますが、自らの誤設定で、メールが誤送信されて困っているという理由では、情報開示は難しいかと思われます。

なぜなら、もしこれを認めてしまうと、逆にわざと誤設定して情報開示を悪用する悪い輩が出てこないとも限らないので、致し方ないでしょう。

●実際にどの程度存在するのか?

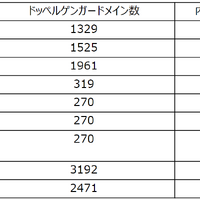

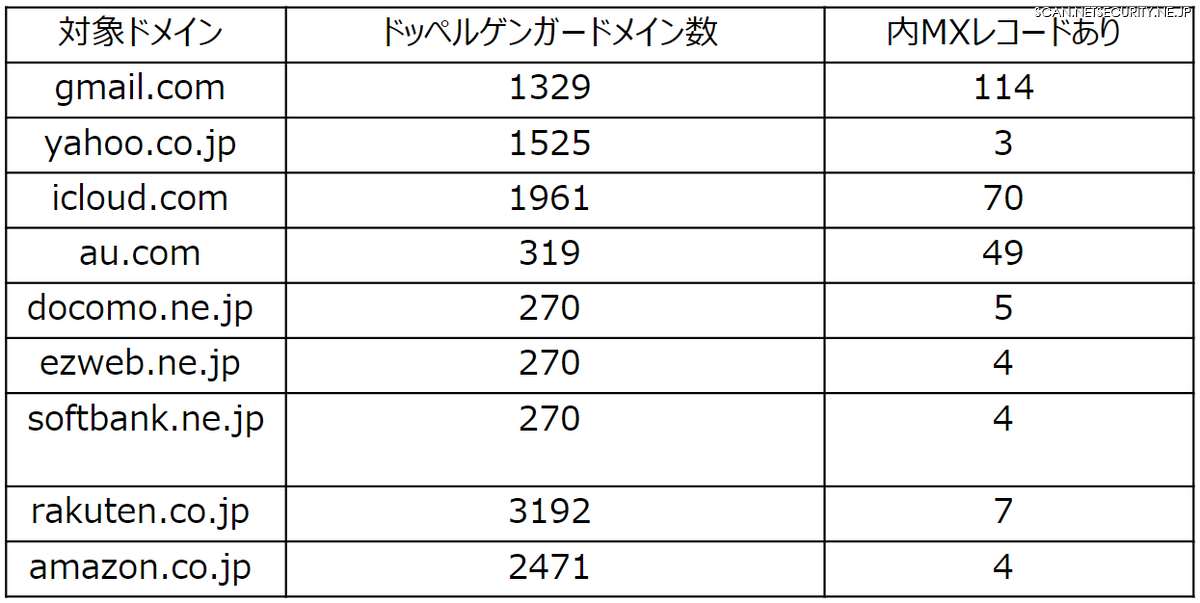

TwoFive では、以下の有名な 7 つのドメインについて、ドッペルゲンガードメインと、その中で MXレコードを持つものを調査しました。

MXレコードが存在しなければ、一時的には情報漏洩のリスクは低減します。しかし、今後、設定が追加される可能性があるため、リスクが増大する可能性もあります。今回調査したのは 7 ドメインですが、特に、著名な企業や組織のドメインには、ドッペルゲンガードメインが存在する可能性が高いと考えた方が良いかもしれません。また、知名度や規模にかかわらず、メールを利用する企業や組織は、サイバー攻撃者が入力ミスを狙った情報窃取行為をしていることを認識しましょう。

●どのように対策すればいいのか?

最後にユーザーや管理者が実施できる対策について考えてみます。

注意深くメールアドレスを確認しましょう:

一見同じに見えるドメインでも、一字違いで全く異なる場所へとメールが送られてしまう可能性があります。自動転送設定は慎重に:

自動的にメールを転送する設定は、間違ったアドレスに大量のメールが送られるリスクを孕んでいます。特に機密性の高い情報を扱う場合は、設定を再確認しましょう。エンドユーザー教育:

誤送信のリスクを理解し、適切なメールの取り扱いを徹底するために、定期的な教育や研修を実施しましょう。

誤字がもたらすリスクを過小評価してはいけません。一つ一つのアクションが、情報漏洩という大きなリスクから私たちを守ります。ドッペルゲンガードメインによるリスクを理解し、適切な対策を取りましょう。

著者プロフィール

株式会社TwoFive 渋谷 律(しぶたに りつ)

2018年より、海外メールセキュリティベンダー製品のプリセールスとしてスパムフィルタの国内展開・導入サポートに従事。2021年からは、株式会社TwoFiveにてマーケティングを担当。イベントの企画・運営、なりすましメール対策の啓発活動に従事している。

株式会社TwoFive

国内大手 ISP / ASP、携帯事業者、数百万~数千万ユーザー規模の大手企業のメッセージングシステムの構築・サポートに長年携わってきた日本最高水準のメールのスペシャリスト集団。メールシステムの構築、メールセキュリティ、スレットインテリジェンスを事業の柱とし、メールシステムに関するどんな課題にもきめ細かに対応し必ず顧客が求める結果を出す。