ソフォス株式会社は4月17日、粗悪で安価なランサムウェアの波が中小企業や個人を狙っていると発表した。

米国の銃器市場では、1960年代から70年代にかけて安価な輸入拳銃が流入したため、当時の立法府は、所有者に危険をもたらし犯罪を助長するとして、安価で信頼性に欠ける武器「ジャンクガン」の拡散を規制した。「ジャンクガン」は粗雑で故障しやすい一方で、法執行機関のレーダーに引っかかりにくく追跡が困難、安価であるため不正な所有・使用のコストが低くなる、広範な犯罪ネットワークにアクセスせずとも製造または入手できる等の犯罪者予備軍にとって数々の利点があった。

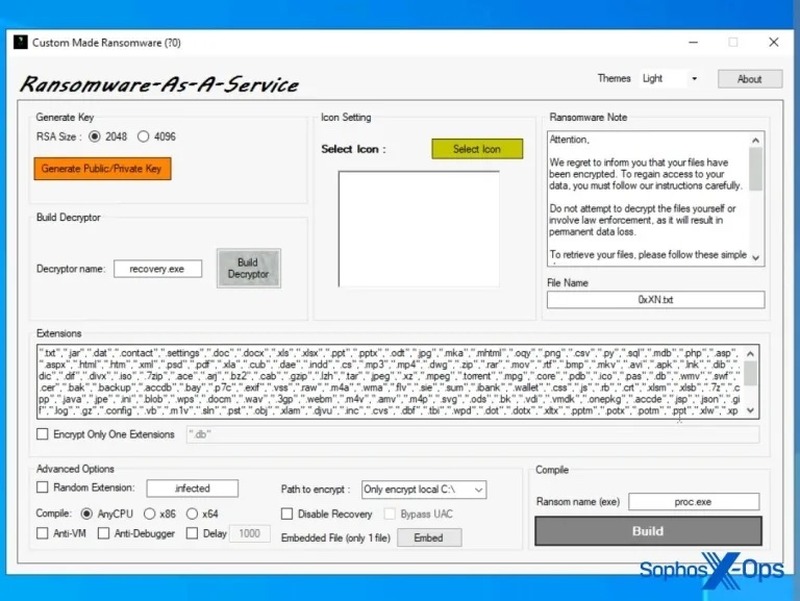

Sophos X-Ops では、特に技術力の低い攻撃者が頻繁に利用する、いくつかの闇サイバー犯罪フォーラムを調査した際に、サービスとしてのランサムウェア(RaaS)モデルではなく、ほとんどが買い切りで販売されている独自に作成された安価で粗雑な構造の「ジャンクガン」ランサムウェアとでも呼ぶべきランサムウェアのサンプルを複数発見したという。

「ジャンクガン」ランサムウェアは、最新のランサムウェアの複雑なインフラストラクチャと関係を持たずとも、攻撃者が安価で簡単に単独で行動を起こすことを可能とし、攻撃者は防御やインシデントへの効果的対応のためのリソースが不足しがちな中小企業や個人を標的にし、そこで得た利益を独占できる。

Sophos X-Ops では、2023年6月から2024年2月にかけて、4つのフォーラムで19種類の「ジャンクガン」ランサムウェアが販売、または開発中であることを確認している。19種類のうち1種類は価格の記載がなく、2種類はオープンソース、2種類は開発途中で価格の記載が無かったが、残りの14種類の価格は20ドルから0.5 BTC(約13,000ドル)だった。なお、0.5 BTCは外れ値で、全ランサムウェアの平均価格の中央値は375ドル、最頻値は500ドルでした。平均値は 0.5 BTC を含めた場合は 1,302ドルであったが、それを除くと402.15ドルであった。ほとんどの「ジャンクガン」ランサムウェアは、買い切りで入手可能で、サブスクリプションモデルを採用しているのは、わずか3種類だった。

少なくとも2種類の「ジャンクガン」ランサムウェアは、既存のランサムウェアファミリに関連する名前を使用しており、Sophos X-Ops では、ブランドの知名度を故意に利用したり、偽造品であるランサムウェアを「正規品」らしく見せるために、意図的に従来の有名ランサムウェアの名前を使用している可能性があると指摘している。

ソフォスでは以前、対価を受け取った後で行方をくらます「リップアンドラン」詐欺やバックドア型マルウェアなど、マーケットプレイスでの詐欺やハッキングについて報告しており、同記事で取り上げた亜種のいくつかは、この系統の手法を用いている可能性が十分あるとしているが、現時点で1件しか見つかっていないとのこと。しかし、一般的なRaaSモデルの下で活動する有名ランサムウェアファミリのアフィリエイトでさえ、RaaS のオペレーターから詐欺に遭う危険性があるため、スタンドアロン型の「ジャンクガン」ランサムウェアは、より独立性と制御性を高めることができ、経験の浅い一部の攻撃者には安全に見えるかもしれないと考察している。

Sophos X-Ops では、攻撃者が中小企業や個人への攻撃について言及しているのを観察しており、「ジャンクガン」ランサムウェアは中小企業や一般市民、セキュリティコミュニティにとって固有の課題としている。

![[まさか本気でそんなに儲かると思った?]サイバー犯罪者さん 職種別給与一覧 ~ 求人広告22万件調査 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/40532.jpg)

![[ブラックマーケット最新価格一覧] ランサムウェア,ボットレンタル, 盗難アカウント,パスポート, 偽造処方箋, 性恐喝用偽造動画:各USドル表記 ~ コモディティと高級サービスの違い 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/31412.jpg)