◆概要

2025 年 9 月に、K7 Ultimate Security のカーネルドライバーにて、任意のプロセスの停止が可能となる脆弱性の情報が公開されています。攻撃者は脆弱性の悪用により、本来であれば管理者権限でも停止ができないプロセスの停止が可能となります。ソフトウェアの更新により対策してください。

◆分析者コメント

近年の Windows では、Microsoft Defender や lsass をはじめとするセキュリティ対策の観点で重要なプロセスは保護プロセス(Protected Process)として稼働しており、管理者権限であっても停止できないように設定されています。カーネル空間からのプロセス停止命令は、保護プロセスであっても防げないため、本記事で取り上げる脆弱性は、攻撃者が侵入に成功した Windows 端末にて、セキュリティ製品による検知を避けて攻撃するのに有利になります。組織で利用している端末で悪用された場合、内部ネットワークへの侵入に成功した攻撃者による侵入範囲の拡大を防ぐのが困難となるため、脆弱性への対策が求められます。

◆深刻度(CVSS)

[CVSS v3.1 - CVE-2025-1055]

5.6

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-1055&vector=AV:L/AC:H/PR:L/UI:N/S:C/C:N/I:N/A:H&version=3.1&source=Pentraze

[CVSS v3.1 - CVE-2025-52915]

7.2

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-52915&vector=AV:N/AC:L/PR:H/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=CISA-ADP

◆影響を受けるソフトウェア

K7 Ultimate Security のバージョン 17.0.2049 未満が当該脆弱性の影響を受けると報告されています。

◆解説

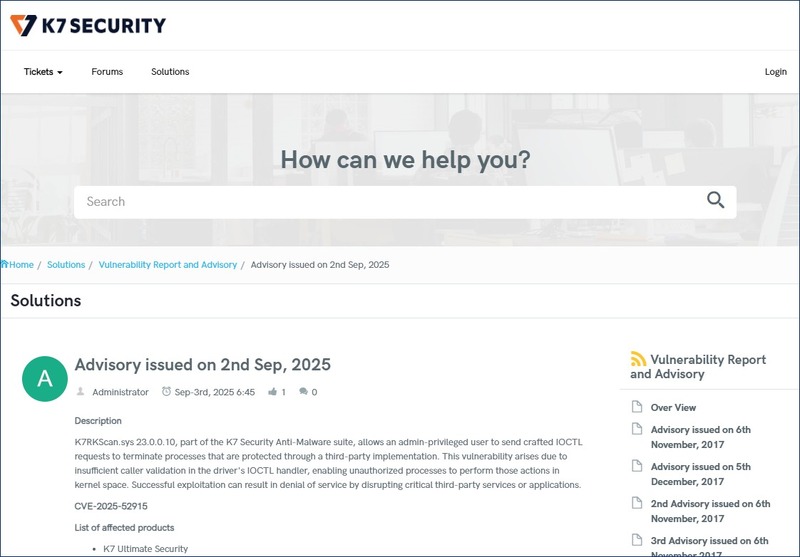

K7 Security 社のマルウェア検知ソフトウェアである K7 Ultimate Security のカーネルドライバーにて、任意のプロセスの停止が可能となる脆弱性が報告されています。

脆弱性は K7 Ultimate Security のカーネルドライバーである K7RKScan.sys に存在します。K7RKScan.sys には任意のプロセスを停止するための IOCTL 関数が実装されているため、攻撃者は当該カーネルドライバーに命令を送れば、本来であれば停止できないプロセスの停止が可能となります。脆弱性には当初 CVE-2025-1055 の識別子が割り当てられていましたが、対策後であっても管理者権限であれば当該機能を悪用できたため、CVE-2025-52915 が新たに割り当てられています。攻撃者は当該脆弱性を悪用して、Microsoft Defender などのセキュリティ検知製品のプロセスを停止して、侵入に成功した内部ネットワークでの侵入範囲の拡大を、検知されずに進められるようになります。

◆対策

K7 Ultimate Security のバージョンを 17.0.2049 またはそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] K7 Security 公式

https://support.k7computing.com/index.php?/solutions/view-article/Advisory-issued-on-2nd-Sep-2025

[2] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-1055

[3] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-1055

[4] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-52915

[5] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-52915

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して対象ホストで稼働するプロセスの停止を試みるエクスプロイトコードが公開されています。

GitHub - BlackSnufkin/BYOVD

https://github.com/BlackSnufkin/BYOVD/blob/main/K7Terminator/src/main.rs

//-- で始まる行は執筆者によるコメントです。

2025 年 9 月に、K7 Ultimate Security のカーネルドライバーにて、任意のプロセスの停止が可能となる脆弱性の情報が公開されています。攻撃者は脆弱性の悪用により、本来であれば管理者権限でも停止ができないプロセスの停止が可能となります。ソフトウェアの更新により対策してください。

◆分析者コメント

近年の Windows では、Microsoft Defender や lsass をはじめとするセキュリティ対策の観点で重要なプロセスは保護プロセス(Protected Process)として稼働しており、管理者権限であっても停止できないように設定されています。カーネル空間からのプロセス停止命令は、保護プロセスであっても防げないため、本記事で取り上げる脆弱性は、攻撃者が侵入に成功した Windows 端末にて、セキュリティ製品による検知を避けて攻撃するのに有利になります。組織で利用している端末で悪用された場合、内部ネットワークへの侵入に成功した攻撃者による侵入範囲の拡大を防ぐのが困難となるため、脆弱性への対策が求められます。

◆深刻度(CVSS)

[CVSS v3.1 - CVE-2025-1055]

5.6

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-1055&vector=AV:L/AC:H/PR:L/UI:N/S:C/C:N/I:N/A:H&version=3.1&source=Pentraze

[CVSS v3.1 - CVE-2025-52915]

7.2

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-52915&vector=AV:N/AC:L/PR:H/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=CISA-ADP

◆影響を受けるソフトウェア

K7 Ultimate Security のバージョン 17.0.2049 未満が当該脆弱性の影響を受けると報告されています。

◆解説

K7 Security 社のマルウェア検知ソフトウェアである K7 Ultimate Security のカーネルドライバーにて、任意のプロセスの停止が可能となる脆弱性が報告されています。

脆弱性は K7 Ultimate Security のカーネルドライバーである K7RKScan.sys に存在します。K7RKScan.sys には任意のプロセスを停止するための IOCTL 関数が実装されているため、攻撃者は当該カーネルドライバーに命令を送れば、本来であれば停止できないプロセスの停止が可能となります。脆弱性には当初 CVE-2025-1055 の識別子が割り当てられていましたが、対策後であっても管理者権限であれば当該機能を悪用できたため、CVE-2025-52915 が新たに割り当てられています。攻撃者は当該脆弱性を悪用して、Microsoft Defender などのセキュリティ検知製品のプロセスを停止して、侵入に成功した内部ネットワークでの侵入範囲の拡大を、検知されずに進められるようになります。

◆対策

K7 Ultimate Security のバージョンを 17.0.2049 またはそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] K7 Security 公式

https://support.k7computing.com/index.php?/solutions/view-article/Advisory-issued-on-2nd-Sep-2025

[2] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-1055

[3] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-1055

[4] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-52915

[5] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-52915

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して対象ホストで稼働するプロセスの停止を試みるエクスプロイトコードが公開されています。

GitHub - BlackSnufkin/BYOVD

https://github.com/BlackSnufkin/BYOVD/blob/main/K7Terminator/src/main.rs

//-- で始まる行は執筆者によるコメントです。