NTT株式会社とNTTドコモビジネス株式会社は2月24日、早稲田大学と共同でCI/CD基盤として広く利用されている「GitHub Actions」を対象に、公式に推奨されているセキュリティ対策の実施状況と、その実践を妨げる要因についての調査結果を発表した。

同調査では、「GitHub Actions」を利用するリポジトリのうち、一定程度正常に利用していると判断できる約34万件を対象にCI/CDの設定ファイルを自動的に分析するとともに、「GitHub Actions」を利用する開発者102名に対しアンケート調査を実施し、セキュリティ対策を実践していない理由や、その判断に至る背景を分析している。

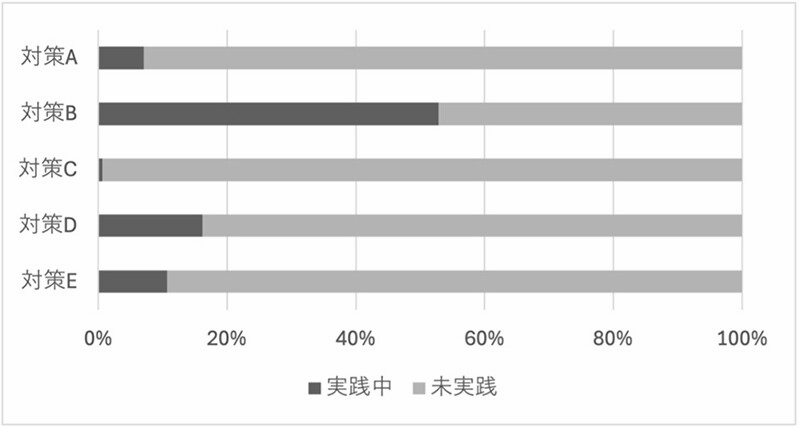

同調査によると、「GitHub Actions」の下記5種類の主要なセキュリティ対策の実施率は平均17.5%(最小0.6%~最大52.9%)と全体的に低い水準にとどまっていることが判明した。特に、専用のツールや機能を活用する対策については、十分に活用されていない実態が確認されている。

対策A:CODEOWNERSの利用

重要な設定ファイルや自動化処理に関するファイルの変更に対して、あらかじめ指定された担当者による確認(レビュー)を必須とする仕組み。

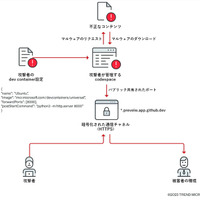

対策B:スクリプトインジェクション対策(Mitigating Script Injection)

外部から渡される情報を安全な方法で扱うことで、自動処理の中で意図しない命令や不正な処理が実行されることを防ぐ対策。

対策C:OpenSSF Scorecardの利用

ソフトウェア開発における設定について、セキュリティ上の観点から問題がないかを定期的に点検・評価する仕組み。

対策D:第三者製アクションのバージョン固定(Pinning Third-party Actions)

自動処理で利用する外部プログラムについて、実行される内容が意図せず変更されないよう、利用するバージョンや識別子を明確に固定する対策。

対策E:Dependabotの利用

自動処理で利用している外部プログラムに更新があった場合に、安全な最新版への更新を支援する仕組み。

また、開発者調査の結果、セキュリティ対策が実践されない主な要因として、対策の存在が十分に認知されていないことと運用の手間が増えるという負担感が挙げられ、加えて「自身の開発には関係ない」といった誤解も一部で確認されている。

NTTでは、同研究で得られた分析結果と改善に向けた示唆を、GitHub社に共有している。