GMO Flatt Security株式会社は3月3日、セキュリティAIエージェント「Takumi byGMO」で「Guard」機能と「Runner」機能を提供すると発表した。ソフトウェアサプライチェーンにおける開発環境や出荷されるソフトウェアへの攻撃から、開発組織を守ることが可能になる。

「Takumi byGMO」は、GMO Flatt Securityが開発したセキュリティ業務に特化したAIエージェントで、ブラックボックス診断(DAST/動的解析)・ホワイトボックス診断(SAST/静的解析)・脆弱性の自動修正機能で、ソフトウェア開発組織における堅牢な実装を継続的に支援してきた。

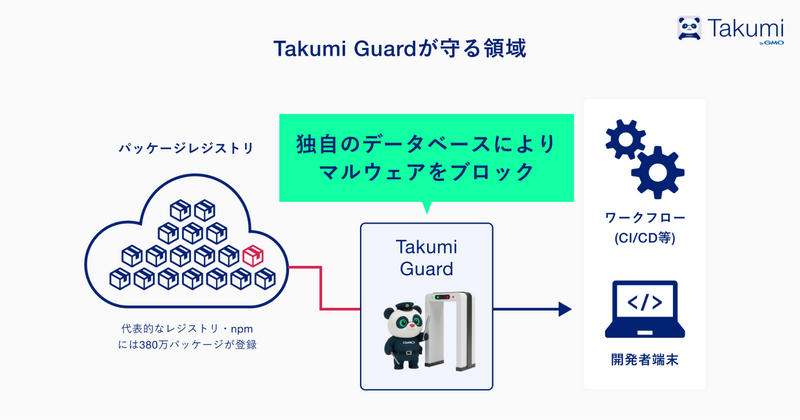

「Guard」機能は、ソフトウェアの開発時に悪意あるパッケージのインストールを自動でブロックする機能で、npmレジストリとエンジニアの間に入り、パッケージのダウンロード時に悪性の有無を検証し、悪性パッケージが検出された場合は、ダウンロードをブロックする。導入はターミナルで特定のコマンドを一行実行することで完了し、既存のコードや作業手順への変更は不要。

「Guard」機能の中核となるのは、GMO Flatt Securityが独自に構築・運用するブロックリストで、npmに公開されている全パッケージを対象とした検査で、常に更新され続け、さらにGMO Flatt Securityのリサーチチームが検査精度を継続的に検証・改善している。

「Guard」機能のうち、悪性パッケージのインストールをブロックする機能は、個人・法人を問わず無料で利用できる。

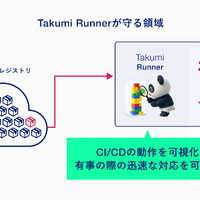

「Runner」機能は、CI/CD環境として用いられるワークフローの動作を可視化する実行基盤で、ジョブごとに隔離された仮想環境を起動し、ビルドやテスト中のプログラム実行、ファイルアクセス、外部通信を含むあらゆる挙動を詳細に記録することで、ソフトウェアのビルド・テスト環境の実行状況を記録し、可視化する。導入は設定ファイルの一行を書き換えるだけで完了する。「GitHub」が提供する自動実行サービス「GitHub Actions」との完全な互換性を保っており、既存の自動化設定をそのまま利用できる。

「Runner」機能は法人での利用を想定しており、全ての「Takumi byGMO」ユーザーは追加料金やプラン変更は必要なく、一定の利用枠が付与される。