【Japan IT Week 秋 Vol.10】仮想環境で挙動を解析し未知のマルウェアを検出(FireEye)

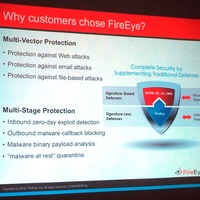

高度な標的型攻撃に添付されるマルウェアに、従来からのシグネチャとのマッチングによるマルウェア検出にはひっかからない未知のマルウェアが利用されることも少なくない。このような攻撃を検出するソリューションを展示していたのは、FireEyeという外資系の企業だ。

研修・セミナー・カンファレンス

セミナー・イベント

このソリューションは、アプライアンスサーバーの形をとり、Webトラフィックやメールトラフィックをモニタリングし、添付ファイルなどをアプライアンスサーバー内のSandbox(「砂場」:こどもが遊んでもよい安全な隔離された場所の意味で使われる)で、その挙動を解析し危険と判断した動作を検出したらアラートをあげるというものだ。Sandboxは、仮想環境として隔離されている。

ファイア・アイ シニアシステムエンジニア 小澤嘉尚氏によれば、同社のアプライアンスは4分あれば未知のマルウェアを検出することが可能であり、処理能力としては1時間に3,000添付ファイルを検査することができるという。危険な動作としては、不正なファイル操作(複製、保存、生成)や不審な外部との通信などとなり、対象となるファイルや接続先のURL、IPアドレスなどがアラートとして報告される。これらの情報は既知の情報として次回の検出条件加えられるので、2度目以降の攻撃は直ちに検出される。

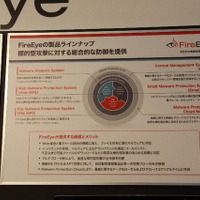

Webトラフィックのアプライアンスで1500万円、メールトラフィックのアプライアンスで2000万円が目安(アカウント数などによる)と、非常に高価な製品だが、日本法人の営業を開始した昨年11月から現在までに、省庁、大企業、金融機関など20社ほどに導入されているそうだ。

【Japan IT Week 秋 Vol.10】仮想環境による動的検査で標的型攻撃を検出……FireEye

《中尾真二@RBB TODAY》

関連記事

この記事の写真

/