韓国の銀行とメディアのコンピュータへのサイバー攻撃について詳細を解析、マルウェアによりMBRが破壊される(マカフィー)

韓国の2つの銀行とメディアのコンピュータが大々的にシャットダウンする事件が20日に発生した。マカフィーは21日、このサイバー攻撃について、詳細を解析した結果を公表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

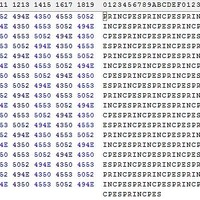

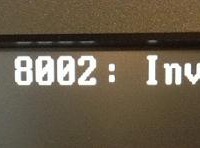

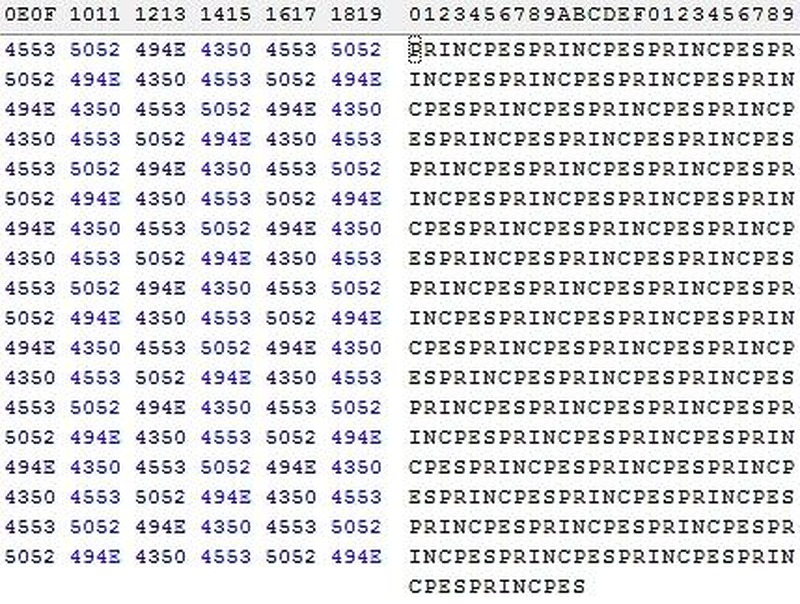

それによると、この攻撃はマルウェアにより引き起こされたもので、感染したコンピュータのHDDは、マスターブートレコード(MBR)が「PRINCPES」「PR!NCPES」「HASTATI.」といった文字列で埋め尽くされるという。似た綴りの「Princeps」は、古代ローマの皇帝を指す言葉。一方「Hastati」は、ローマ軍の下級兵士の区分の1つだ。

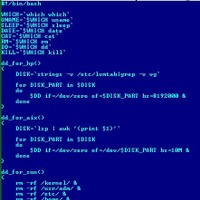

このマルウェアはMBRを破壊するとともに、ファイルシステムの一部もこれらの文字列で上書きし、いくつかのファイルを再現不可能にする。上書きが行われた後システムは、強制的にリブートされる。なお、MBRを上書きする前に、韓国製アンチウイルス製品「アンラボ」「ハウリ」を、作動不能にするコマンドも実行されているようだ。

このマルウェアは、ネットワークコミュニケーションに関する機能に関するコードを含んでおらず、McAfee Labsでは、このマルウェアに関して外部のホストと通信できるような特徴を確認していないとしている。また、システム内にファイルを落としたり、レジストリキーを変更したりということもしておらず、「ターゲットとしたコンピュータを使用不可能にすることのみ」に、極度に目的を限ったマルウェアだと分析している。

なお、McAfee Labsでは、マルウェアサンプルのデータベースで関連ファイルを探ったところ、MBRを破壊する機能は備えていないものの、同じ基本構造をもつサンプルを複数発見したとしている。これらのマルウェアサンプルは、今回の攻撃には直接関連していないものの、攻撃者がMBRを破壊するコードを作成するために使用したものと同じマルウェアスタブ(代用品)ではないかと分析している。

韓国へのサイバー攻撃、「ローマ皇帝」と「兵士」を模していた?……マカフィーが解析

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/