ドライブ・バイ・ダウンロード攻撃が猛威--3月度レポート(マカフィー)

マカフィーは、2013年3月のサイバー脅威の状況を発表した。3月も脆弱性を悪用したドライブ・バイ・ダウンロード攻撃に関連した脅威がランクインした。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

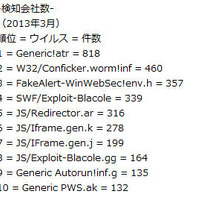

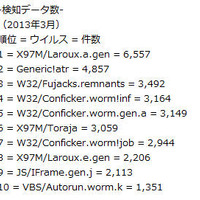

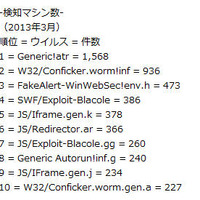

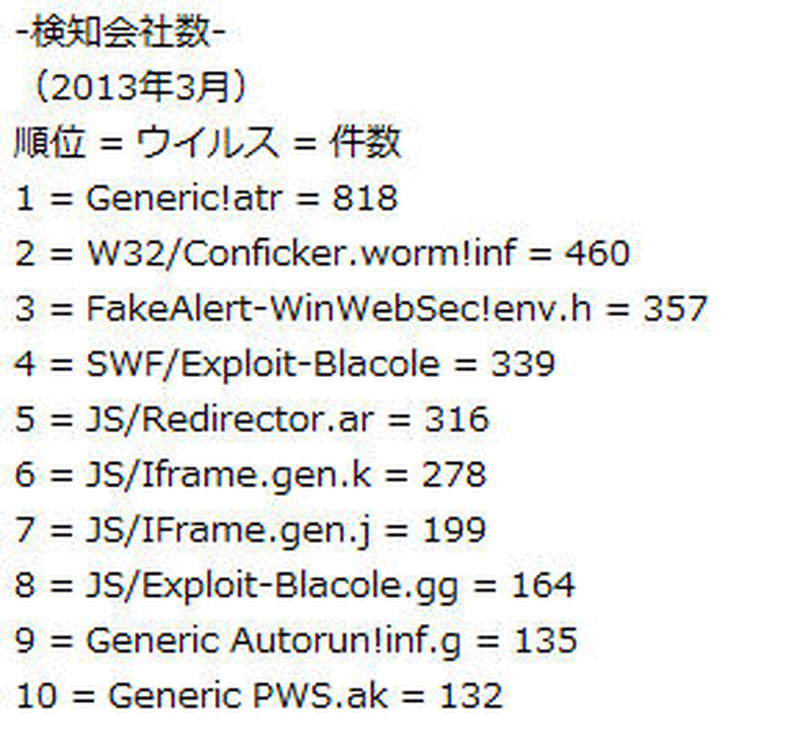

また、その後ダウンロードされるFlash Playerの脆弱性攻撃である「SWF/Exploit-Blacole(同4位)」や、最終的にダウンロードされるトロイの木馬のひとつである偽セキュリティソフトウェア「FakeAlert-WinWebSec!env.h(同3位)」などもランクインしている。つまり、検知会社数でのトップ10のうち、6つの脅威がドライブ・バイ・ダウンロード攻撃に関連しており、この脅威が非常に活発であるということを示している。これは、日本だけでなく世界中で見られる傾向だという。先日韓国で発見されたMBRを攻撃するトロイの木馬や関連する脅威については、攻撃手法や脅威の特徴は特殊なもので一般的ではないため、日本のユーザが同様のマルウェアに感染する心配はないとしている。ただし、万一に備えてデータのバックアップやシステム復旧方法など、被害緩和策を講じておくことを勧めている。

関連記事

この記事の写真

/