「カスタムディフェンス」の核となるアプライアンスの新製品(トレンドマイクロ)

トレンドマイクロは、標的型サイバー攻撃の情報を集約し、同社の既存製品の防御能力を高める新たな仮想解析型アプライアンス「Deep Discovery Advisor」を8月26日より受注開始する。

製品・サービス・業界動向

新製品・新サービス

同社のセキュリティエバンジェリストである染谷征良氏は、標的型サイバー攻撃の侵入方法が2012年の上半期と下半期で逆転、上半期は文書アプリの脆弱性を悪用するものが70%だったのが、下半期は実行ファイルが70%を占めたと述べた。また、標的型サイバー攻撃で利用される通信経路はポート443が40%、ポート80が30%を占め、プロトコルはHTTPやHTTPSを使用している。普段の通信で使用されるポートやプロトコルのため、ファイアウォールによる対策は難しいと指摘した。

また、C&Cサーバも世界各国に設置され、刻々と切り替わっている。たとえば台湾政府を狙った「Taidoor」では、検体30個、C&Cサーバ29件を使った34の攻撃を確認しており、東アジア、台湾、欧州の政府近刊や電機メーカー、電気通信事業者を狙った「IXESHE」では、攻撃サンプル30件、C&Cサーバ45件を確認している。また、標的内部の端末をC&Cサーバ化するというケースも確認された。このように標的型サイバー攻撃は変わり続けている。染谷氏は標的型サイバー攻撃への対策ポイントとして以下の3つを挙げた。

・個々の攻撃手法やツールに応じた対策は大前提

・攻撃基盤と通信の特徴に応じたアプローチは標的型サイバー攻撃対策のカギ

・攻撃手法、ツール、攻撃基盤、通信の特徴の関連性から危険を察知できる対策が必要

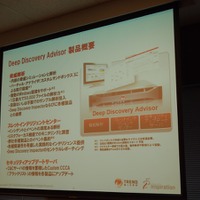

また、同社エンタプライズマーケティング部の部長代行である大田原忠雄氏がDDAについて紹介した。標的型攻撃対策には脅威を特定するために「検知」「分析」「適応」「対処」の4つのフェーズを回していくことが重要であるとした。そして、DDAは同社が掲げるソリューションコンセプト「カスタムディフェンス」の中核となる製品であり、従来の「Deep Discovery Inspector(DDI)」とは異なるソリューションで、置き換わるものではないと説明した。

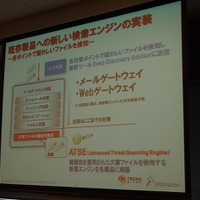

DDAは、同社の各レイヤの製品が検知した不審ファイルを動的に解析、結果を蓄積し共有することで脅威の見える化を促進、標的型サイバー攻撃への対応を強力に支援する製品。その特徴として「脅威解析」「スレットインテリジェントセンター」「セキュリティアップデートサーバ」の3つを挙げた。検知においては、同社は既存製品に新しい検索エンジン「ATSE」を実装する。このエンジンによって、脆弱性を悪用されたファイルを検知することが可能になる。

メールゲートウェイ製品やWebゲートウェイ製品のATSEにより検知された不審なファイルは、DDAの新解析ツール「バーチャル・アナライザ」によって動的解析が行われる。これはサンドボックス形式のもので、仮想OS(Windows XP Pro、Windows Vista、Windows 7、すべて32bit版)上で実際にファイルを動作させる。悪影響を及ぼすものであると判明した場合は、その情報を各製品に送りブロックするとともに、「カスタムCCCA」としてデータベースに登録する。また、スレットコネクト機能によって脅威情報の相関関係を可視化する。これらの機能が「入口対策」となる。

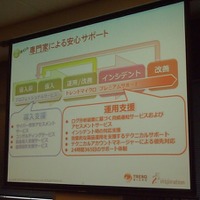

また、C&Cサーバへの不正通信を各ポイントで検知する技術「CCCAサービス」をメールゲートウェイ製品やWebゲートウェイ製品、ネットワーク監視製品に実装する。検知された通信はDDAで精査され、危険なものを遮断する。これが「内部対策」「出口対策」となる。このように「点」だけでなく、脅威の相関関係を洗い出すことで、脅威を「線」で把握できる。さらに同社では、専門家によるサポートして、導入支援を行う「プロフェッショナルサービス」、運用支援を行う「トレンドマイクロ プレミアムサポート」も提供する。

関連記事

この記事の写真

/