ほぼすべてのAdnroid端末が影響を受ける脆弱性を解説(トレンドマイクロ)

トレンドマイクロは、米国のモバイルセキュリティ企業が発表したAndroid端末上に存在する脆弱性について、同社ブログで説明している。

脆弱性と脅威

セキュリティホール・脆弱性

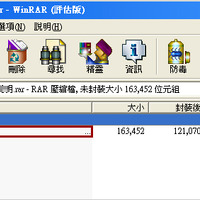

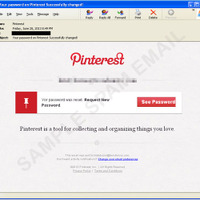

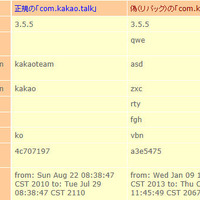

この脆弱性は、Android端末用アプリの暗号化署名に関連している。本来、アプリが不正な細工が施されていないことを保証するために、正規のデベロッパーから提供されるデジタル署名が付与されている。そして、アプリの更新時には、署名を有効にするために別の「署名キー」が必要となる。今回確認された脆弱性は、インストールされているアプリのデベロッパーによる署名キーがなくても、攻撃者がそのアプリを改変すると同時にオリジナルの署名が有効であるかのように更新できる「抜け道」。この脆弱性により、インストールされたアプリはどれも、改変された不正なバージョンに更新されてしまう恐れがある。

この脆弱性が利用されることで、Android端末の正規アプリが多くのパーミッションを要求する不正なアプリに置き換えられる恐れがある。不正なアプリが要求するパーミッションは、端末の製造企業やサービスプロバイダが必要とするもので、こうしたパーミッションを要求するアプリが危険にさらされていると同社では指摘している。一旦不正なアプリに置き換えられると、他の不正なアプリと同じ振る舞いを実行する。同社では、使用している端末でこの脆弱性への対処が行われるまで、ユーザは「Google Play」以外からアプリをインストールする機能を無効にすることを強く推奨している。

関連記事

この記事の写真

/