インターネット定点観測レポート(2013年4~6月)を公開、オープンリゾルバの対策が急がれる(JPCERT/CC)

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は5日、「インターネット定点観測レポート(2013年4~6月)」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

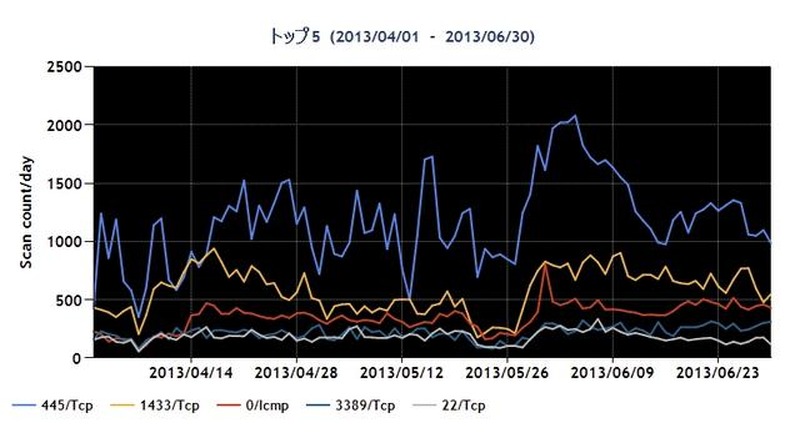

それによると、宛先ポート番号トップは「445/TCP」。以下2位「1433/TCP」、3位「0/ICMP」と、前四半期と同じだった。

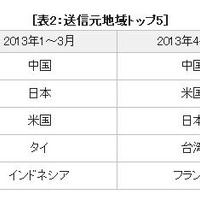

時期別では、5月10日から11日の間と、6月1日に中国からのパケット数に大きなピークが見られ、特定のセンサーが短時間に5146/TCP、2078/UDP宛へのパケットを多数受信したとしている。ただし、特定のセンサー以外では顕著な変化が見られなかったことから、広域的な脅威を示すデータではないとのこと。

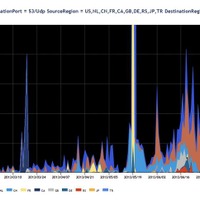

さらに、5月19~20日にかけては、米国およびフランスからのパケット数に大きなピークが見られた。このパケットの数は、3月のSpamhaus ProjectとCloudflare社のサーバに対するサイバー攻撃(DDoS攻撃)の時と比較して、10倍を超えている。これは、米国およびフランスのホスティング事業者に割り当てられたIPアドレスを送信元とする、特定のセンサーの53/UDP宛に発信されたパケットが増加した影響だった。

このような53/UDP宛のパケット数の増加は、前四半期にも発生しており、本四半期もこの傾向が続いた。これについてJPCERT/CCは、「攻撃の踏み台となるオープンリゾルバ(DNSキャッシュサーバ)をあらかじめ探索してデータベース化するような攻撃の準備がなされている」と推測しており、事態の悪化を避けるため、オープンリゾルバの対策が急がれるとしている。

2013年第2Qのネット定点観測、53/UDP宛のパケット数の増加続く

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/