常にサイバー攻撃にさらされている産業制御システム、実例や対策を紹介(トレンドマイクロ)

トレンドマイクロは、産業制御システム(ICS)へのサイバー攻撃の実態を調査・分析したレポート「産業制御システムへのサイバー攻撃 実態調査レポート 第二弾」を発表、また解説セミナーを開催した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

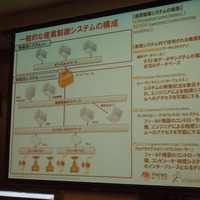

一般的な産業制御システムはオフィスネットワークの配下にファイアウォールを経由して配置されている。そして、統計データを蓄積したデータベースや生産管理システムのある「制御情報ネットワーク」、システムの稼働状況を表示するHMIやフィールド機器のコントローラであるDCSなどが配置される「コントロールネットワーク」で構成され、さらに物理的な機器へのコントローラとなるPLC、フィールドネットワークを介してフィールド機器に接続される。こういったシステムには、MHIへのコマンド実行や統計データベースへのアクセス、DCSへのリモートアクセス、DNP3やModbusなどのプロトコルの危険性、ネットワークセグメントの欠如、外部請負業者からのアクセス、不正プログラムなどの脅威が存在する。

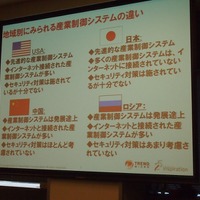

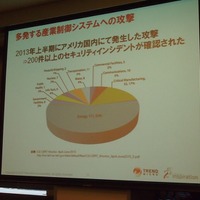

しかし、産業制御システムはITシステムと異なり、運用が停止しない可用性を最も重視し、コマンド指示の完全性やデータ保護などは後回しにされる。また、インターネットに接続されているものが多い反面、米国のセキュリティ対策は十分でなく、中国、ロシアは発展途上のシステムである上にセキュリティ対策があまり考慮されていない。日本はインターネットに接続されていないものがほとんどだが、セキュリティ対策も十分でないという。米国では2013年上半期に200件以上のセキュリティインシデントが確認されており、そのうち111件(53%)がエネルギー産業であった。さらにKyle氏は、攻撃者が標的となる産業制御システムを見つけ出すために、Googleのカスタム検索やShodan、ERIPP、Pastebin、Twitterなどを活用しているとして、デモムービーを紹介した。

同社では、前回実施した水道設備のインフラ制御システムに見せかけたハニーポットの設置個所を日本を含む8カ国12カ所に拡大し、2013年3月から3カ月にわたって世界各国で攻撃活動を監視した。その結果、16カ国から計74件のサイバー攻撃が確認された。日本からの攻撃、および日本に対する攻撃も1件ずつ確認された。74件の攻撃のうち、64件の攻撃は深刻度の低いものであったが、10件は深刻度の高いものであり、水ポンプシステムを停止する攻撃もみられた。なお、深刻度の低い攻撃の67.2%はロシアからであり、深刻度の高い攻撃の50%は中国からであった。Kyle氏は制御システムを狙うスピアフィッシングも確認されており、攻撃は接続場所に関係なく常に行われており、壊滅的な被害をもたらす攻撃あるとし、保護するためのポイントも紹介した。

関連記事

この記事の写真

/