攻撃者の狙いは「サーバ」、「モバイル」、「人」の脆弱性~2013年第2四半期 国内外の脅威動向(1)

ユーザは、攻撃者によって改ざんされたサイトの誘導先にある、脆弱性を狙った攻撃サイトにおいて被害にあわないための対策が必要です。

特集

特集

国内外における脅威の動向を踏まえると、今期は「サーバ」、「モバイル」、「人」の脆弱性が狙われる傾向にありました。「サーバ」は、Webサーバ上のミドルウェアの脆弱性が狙われた例が特徴的です。「モバイル」においては、ほぼ99%のAndroid向け端末に影響する脆弱性を狙った不正プログラムと、攻撃に必要な複数の機能を備えた多機能型不正アプリが注目されました。また、パスワードの使い回しを狙った攻撃を始め、SNSやアプリを利用した巧みな騙しの手段など、あらゆる場面で「人」の心理の脆弱性を突いた攻撃がみられました。

以下で、詳しい攻撃の事例と、ユーザが必要な対策についてみてみましょう。

●正規Webサイトの改ざんと不正アクセスによる被害が急増

日本国内では、不正アクセスの被害が急増したことに最も注目すべきと言えるでしょう。公表されている不正アクセスの被害件数をみると、前四半期では5件でしたが、今四半期は20件と、4倍に増加しました。

これまで、不正アクセスにより情報漏洩が発生する場合、攻撃者が外部からサーバへ侵入し、サーバ内のデータベースからデータを窃取されるケースが大半を占めていました。

しかし、四半期に発生した不正アクセスのうち、約6割を占めたのは「アカウントリスト攻撃」と呼ばれるものです。これは、攻撃者が別の攻撃で事前に入手したユーザのIDやパスワードなどのアカウント情報のリストを元に別のサービスへの侵入に利用する手法です。この攻撃は、ユーザが複数のサービスでIDやパスワードを使い回す行為に攻撃者が着目し、窃取した1つの情報から、他のサービスへのログインが行われているというものです。

アカウントリスト攻撃への対策としては、各サービスで異なるパスワードを設定するのが困難な場合は、パスワード管理ツールなどを利用することが重要です。また、Webサイトのサービスやサイトの管理者は、IDやパスワードのみに頼った認証方法の見直しが必要です。例えば、二要素認証や二経路認証などの導入を検討することが求められています。

また、正規Webサイトが改ざんされ、そのサイトへアクセスしたユーザが脆弱性攻撃サイトへ誘導される事例も継続して発生しています。トレンドマイクロのセキュリティ基盤であるTrend Micro Smart Protection Network(以下SPN)のデータによれば、脆弱性を狙った攻撃サイトに対する日本からのアクセスが、今四半期になって急増し、第1四半期の545,464件から第2四半期には1,874,474件と、約3.4倍増加しています。

IPAでも、6月、7月に連続してWeb改ざんに関する注意喚起を出しており、2009~2010年に流行した「ガンブラー攻撃」に匹敵する被害規模だとしています。

「ガンブラー攻撃」と今期確認された攻撃との間で異なる点として、(1)FTPアカウントだけではなく、ネットワークを介したコンピュータのリモート管理や操作のためのSSH接続用のアカウントが狙われていた、(2)サーバOSではなく、管理用のミドルウェアの脆弱性が狙われていた、という2点があげられます。

ユーザは、攻撃者によって改ざんされたサイトの誘導先にある、脆弱性を狙った攻撃サイトにおいて被害にあわないための対策が必要です。利用しているセキュリティソフトを常に最新にするだけでなく、使用中のJavaやAdobeなどの様々なアプリケーションも常に最新の状態にしておくことが防御策となります。

また、Webサイトの管理者であれば、管理用端末やサーバ用ミドルウェアのセキュリティ対策として、例えば管理用アカウントの安全性の見直し、脆弱性対策などが必要です。また、被害に対して迅速に気づけるよう、変更監視システムなどの対策の導入も重要だといえます。

●オンライン銀行詐欺ツールによる攻撃が急増

前四半期のセキュリティラウンドアップでは、国外で流行するオンライン銀行詐欺ツールが国内に本格流入していることに触れました。今四半期は、この脅威が国内で定着した傾向にあるといえます。

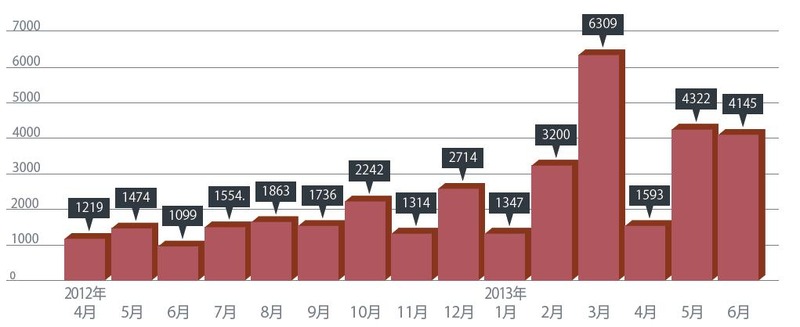

SPNによるオンライン銀行詐欺ツールの検出数は昨年の4~6月と比べて約2.7倍(図)となっており、昨年一年間で検出された数をこの半年で既に上回っています。また、検出数だけでなく、実際の被害規模も拡大しています。2012年上半期の間で、国内のオンライン銀行における不正送金被害額は2億2,000万円を越えており、昨年1年間の被害金額の4.6倍にも上りました。

国内だけではなく、オンライン銀行詐欺ツールの被害は全世界で増加傾向にあります。米国やブラジルで被害数が顕著なほか、「FAKEBANK」と呼ばれる、正規のオンライン銀行用アプリを装う不正アプリも登場しました。この不正アプリは、ユーザがアプリ上で入力したアカウント情報を、SMSで攻撃者の用意したサーバに送る手段を使っています。モバイル端末もオンライン銀行詐欺に悪用され始めていることがわかります。

このような金銭を狙った犯行は、今後もPC、モバイルなど対象を問わず継続、拡大していくことが予想されます。オンライン銀行の利用時に、ログイン以外の目的で認証情報の入力を促す画面に遭遇した場合は、必ず各金融機関へ直接の確認を行うようにしてください。(Trend Micro)

※本記事は「TREND PARKコアテク・脅威インテリジェンス」から転載しました※

《Trend Micro》

関連記事

この記事の写真

/