Javaの脆弱性を悪用する新たなバックドア型不正プログラム(トレンドマイクロ)

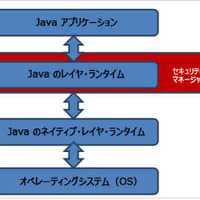

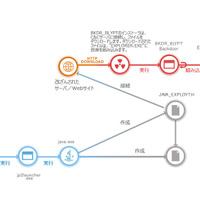

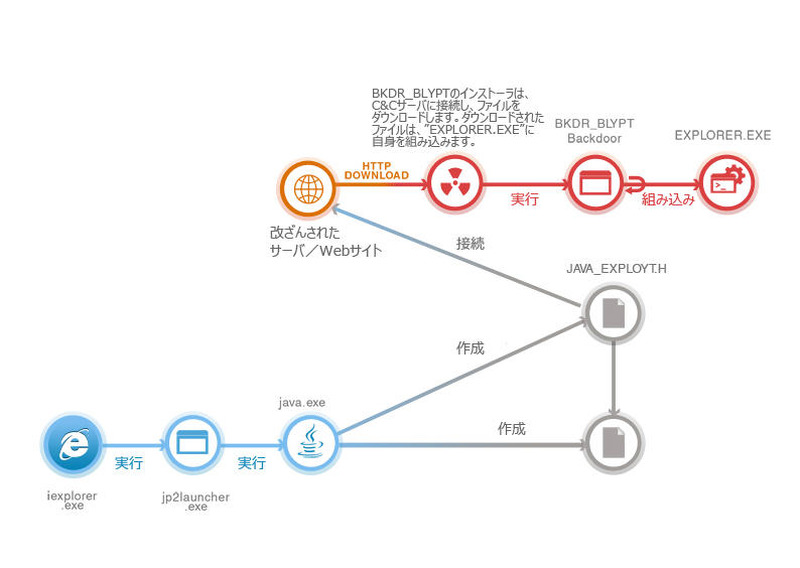

トレンドマイクロは、同社が9月初旬に確認した新しいバックドア型不正プログラム「BLYPT」の検証結果をブログで報告している。

脆弱性と脅威

脅威動向

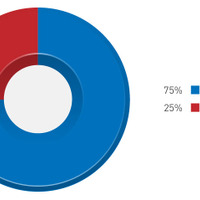

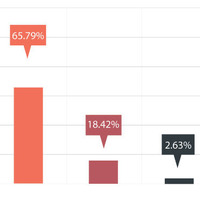

また、今回のバックドア型不正プログラムの検証の結果、攻撃に関連するサーバは、ルーマニアおよびトルコを中心に拠点を置いていることが明らかになった。2013年9月20日時点において、主に米国のユーザが今回の脅威の影響を受けており、産業別では一般ユーザがもっとも影響を受けていることが判明している。同社では、メインとなるBLYPTコンポーネントが保存されるファイル名を元にBLYPTファミリの2つの亜種を特定している。この2つの亜種は、不正活動自体はほぼ同じだが、C&Cサーバ情報に関して保存先などに違いがあが、いずれも感染PC上で攻撃者からのコマンドを実行する。

関連記事

この記事の写真

/