Windows XPのゼロデイ脆弱性を狙う標的型攻撃を確認(トレンドマイクロ)

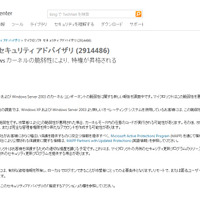

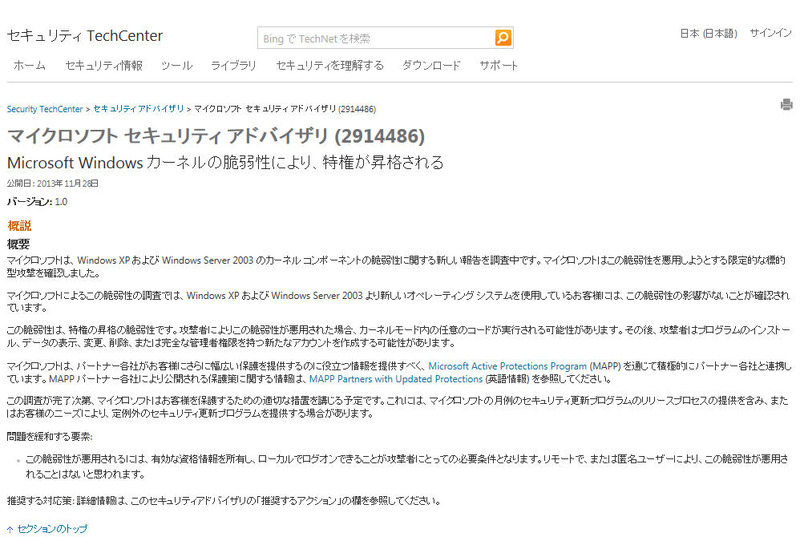

トレンドマイクロは、米Microsoftが11月27日に公開したゼロデイ脆弱性「マイクロソフト セキュリティ アドバイザリ(2914486)」(CVE-2013-5065)を利用する攻撃コード(エクスプロイト)の検体を確認したと同社ブログで発表した。

脆弱性と脅威

脅威動向

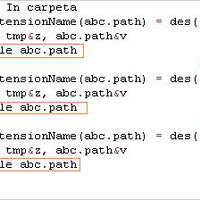

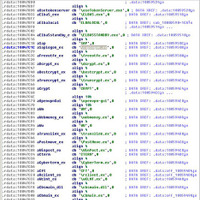

トレンドマイクロでは、この脆弱性の攻撃コードが標的型攻撃事例で利用されたことを確認している。この事例では、不正なPDFファイル(「TROJ_PIDEF.GUD」として検出)により、Adobe ReaderおよびAdobe Acrobatに存在する脆弱性「CVE-2013-3346」を利用し不正コードを実行する。また同時に、今回確認されたゼロデイ脆弱性である「CVE-2013-5065」を利用して特権昇格を行う。この結果、侵入したPC内にはバックドア型不正プログラム(「BKDR_TAVDIG.GUD」として検出)が作成される。この不正プログラムは、ファイルのダウンロードおよび実行、そしてC&Cサーバにシステム情報を送信するなどの活動を行いう。

同社ではこの事例から、ユーザはWindows OS を最新のバージョンに更新する重要性を再認識するとみている。Windows XPは2014年4月にサポートが終了するため、それ以降は脆弱性の修正が行われなくなる。このため、Windows XPを使用しているユーザは、今回のような脆弱性を利用する攻撃に対して根本的な解決方法がないという非常に危険な状態になる。

関連記事

この記事の写真

/