インターネットサービス提供事業者向けにリスト型アカウントハッキングによる不正ログインへの対応方策を公表(総務省)

総務省は12月18日、「リスト型アカウントハッキングによる不正ログインへの対応方策について(サイト管理者などインターネットサービス提供事業者向け対策集)」を公表した。

製品・サービス・業界動向

業界動向

ここ最近、国内のウェブサイトに対して、他者のID・パスワードを入手した第三者が、さまざまなサイトに総当たりで不正アクセスを試みる「リスト型アカウントハッキング(リスト型攻撃)」事案が急増している。

今回総務省では、「情報セキュリティアドバイザリーボード」のワーキンググループの議論を踏まえ、サイト管理者などのインターネットサービス提供事業者向けに対策集を作成した。

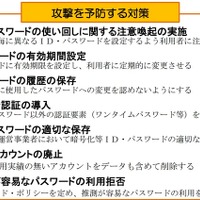

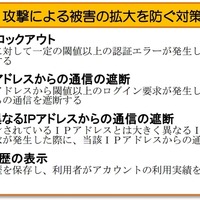

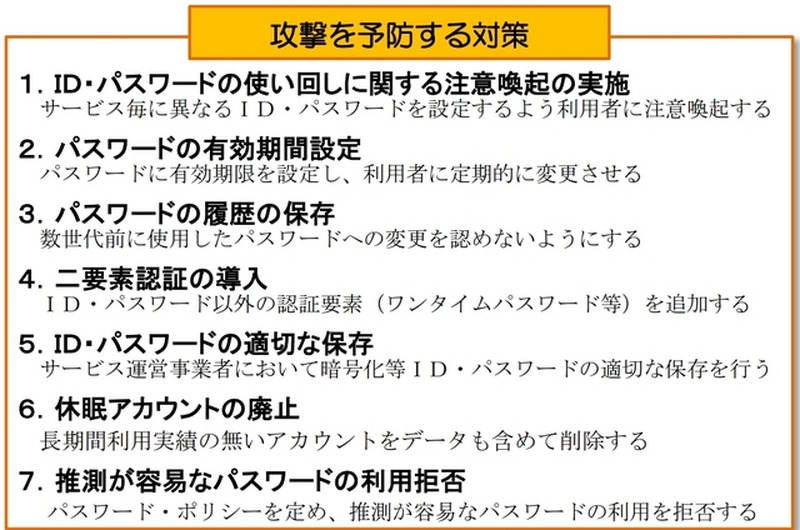

対策集は18ページ構成のPDFファイルとなっており、これまでのリスト型攻撃による被害の特徴を述べた後、予防策として、「ID・パスワードの使い回しに関する注意喚起の実施」「パスワードの有効期間設定」「パスワードの履歴の保存」「二要素認証の導入」「ID・パスワードの適切な保存」「休眠アカウントの廃止」「推測が容易なパスワードの利用拒否」の7つをあげている。さらに被害の拡大を防ぐ対策として、「アカウントロックアウト」「特定のIPアドレスからの通信の遮断」「ふだんとは異なるIPアドレスからの通信の遮断」「ログイン履歴の表示」の4つをあげている。

本対策集については、テレコム・アイザック推進会議、日本オンラインゲーム協会等を通じてサイト管理者に周知していく予定。

総務省、リスト型不正ログインについて事業者向け対策集を公表

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/