原子力機構の事務処理用PCがウイルス感染、情報漏えいの可能性(原子力機構)

原子力機構は、「もんじゅ」の発電課当直員が使用する事務処理用PCがウイルスに感染し、同PCに格納されている情報の一部が外部に漏えいした可能性があると発表した。

インシデント・事故

インシデント・情報漏えい

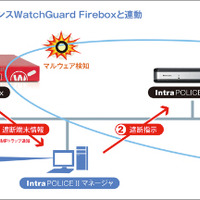

調査の結果、当該PCのソフトウェア更新の際に何らかの方法でウイルスに感染させられた可能性があり、1月2日15時02分から16時35分までの間、外部のサイトに向けた不審な通信により情報漏えいの可能性のあることが、1月3日までに判明した。現在、原因および影響などについて調査を行っているという。当該PCは、発電課当直員の教育・訓練報告書、訓練予定表、機構改革小集団討議関係資料、メールデータなどが格納されている事務処理用のもので、プラントの運転制御・監視には関係ないとしている。

関連記事

この記事の写真

/