特定IPアドレスからの不正なログインを確認、ユーザー登録情報を閲覧された可能性(ニフティ)

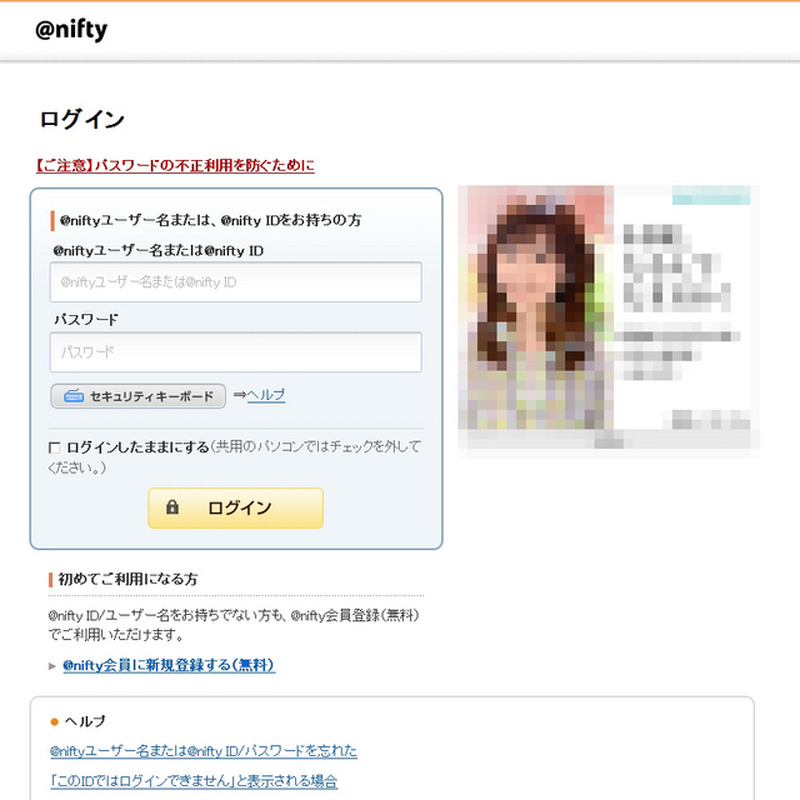

ニフティは1月24日、特定のIPアドレスからの不正なログインが行われたことを発表した。@nifty会員向けの「お客様情報一覧」ページにて、ユーザーの登録情報を閲覧された可能性があるとのこと。

インシデント・事故

インシデント・情報漏えい

1月22日午前10時に調査を開始した結果、1月16日午前1時57分~午前6時37分にかけて不正ログインが行われていたことが発覚した。165IDが対象で、「氏名」「住所」「電話番号」「生年月日」「性別」「秘密の質問」「ご契約状況」「ご利用料金」「メールアドレス」などの情報が閲覧された可能性があることを確認した(契約のコースにより異なる)。「クレジットカード情報」は、情報の一部を保護(マスキング)した状態で表示しているため、決済手段としては利用できないという。現時点では、これら情報の改ざん、および有料サービスにおける不正利用は確認されていない。

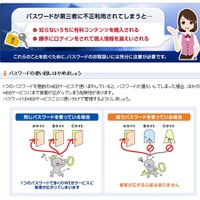

現在、該当のIPアドレスからのアクセスは遮断済み。また現時点で、同社からのIDとパスワードの漏えいは確認されていないとのこと。そのため今回の不正なログインは、別サービスのIDとパスワードなどを流用した攻撃ではないかと推測している。

同社では、該当ユーザー(165ID)に、メールおよび電話にて個別に連絡し、パスワードを再設定するよう案内している。またIDが今回の対象IDかどうかを確認するツールを公開している。

@niftyで不正ログイン被害……165IDが対象

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/