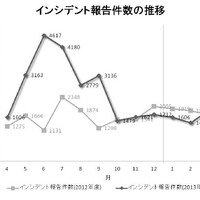

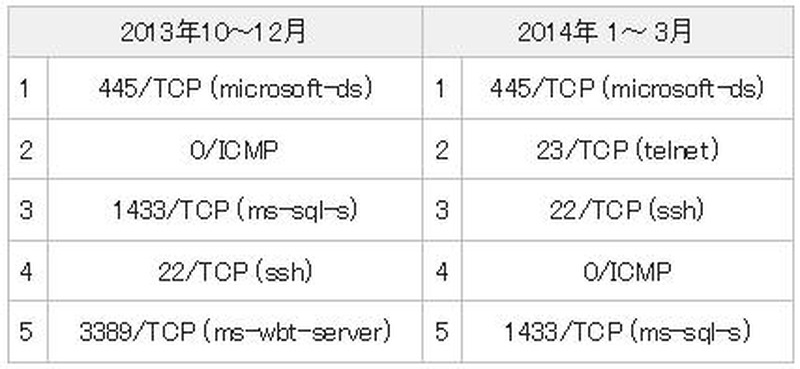

445/TCP、23/TCP宛のパケット数が増加--定点観測レポート(JPCERT/CC)

JPCERT/CCは、2014年1月から3月における「インターネット定点観測レポート」を公開した。

脆弱性と脅威

脅威動向

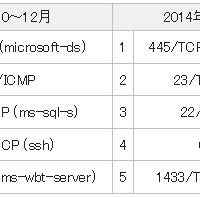

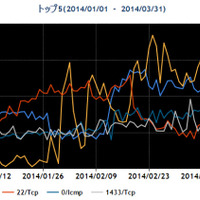

レポートによると、1月下旬以降において445/TCP、23/TCP宛のパケット数が増加した。本四半期パケット観測数が2位となった23/TCPの現象については、telnetを待ち受けるサーバを搭載したネットワーク機器を対象とする探索活動が再び発生したことによるもの。2月中旬には、送信元地域を日本とするパケット数の増加が見られた。これは、特定のセンサーが13832/TCP、43962/TCP、12591/TCP宛のパケットを多数受信した影響としている。

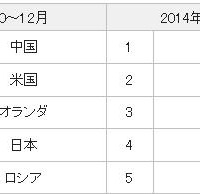

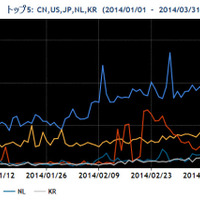

期間中のパケット送信元地域トップ5の変化では、順位が中国、米国、日本、オランダ、韓国となった。注目された現象としては、123/UDPポート宛へのパケットの増加、23/TCP、5000/TCP 宛へのパケットの増加を取り上げている。

関連記事

この記事の写真

/