Internet Explorer の脆弱性の回避策を手順とともに公開(日本マイクロソフト)

日本マイクロソフトは、Internet Explorer の脆弱性の回避策について同社ブログにまとめている。

脆弱性と脅威

セキュリティホール・脆弱性

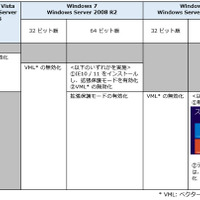

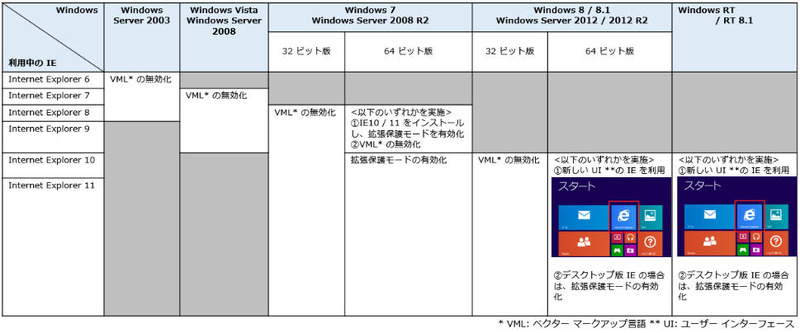

企業ユーザに対しては、Windows Vista / Windows Server 2003 / Windows Server 2008を使用している場合は「EMET」の導入を検討する。これが難しい場合はVMLの無効化を実施する。これは32ビット版のWindows 7以降のOSでも同様となる。64ビット版の Windows 7 / Windows Server 2008 R2 以降を使用している場合は、拡張保護モードを有効にする。ブログでは、VMLの無効化や拡張保護モードの有効化の手順や、EMETの導入方法についても紹介している。

関連記事

この記事の写真

/