GMOサイバーセキュリティ byイエラエ株式会社は12月18日、「GMOサイバー攻撃 ネットde診断 ASM」を12月3日にアップデートし、JavaScriptライブラリ「React.js」に存在する深刻なリモートコード実行の脆弱性「React2Shell(CVE-2025-55182)」の検知に対応したと発表した。

「GMOサイバー攻撃 ネットde診断 ASM」は、直感的に使用が可能なセキュリティプラットフォームで、国産ASMツールとして培ってきた「IT資産の棚卸しとリスク可視化」の強みを活かしながら、ASMツールの枠にとどまらず「複雑化するセキュリティ運用をシンプルにし、“何から対策すべきか”を可視化する」というビジョンの実現を目指している。

「React2Shell(CVE-2025-55182)」は、CVSSスコアが最高値の10.0で、すでにサイバー攻撃での悪用が確認されている非常に危険な脆弱性で、攻撃者が悪用することで、対象システム上で任意のコードを実行し、完全な制御を奪う可能性があり、個人情報の窃取、システム破壊、ランサムウェア感染など、企業にとって致命的な被害をもたらす恐れがある。また、その影響は「Next.js」など「React.js」と依存関係にあるソフトウェアにも及ぶ。

「GMOサイバー攻撃 ネットde診断 ASM」では、本脆弱性の脅威を極めて深刻な問題と捉え、脆弱性が発表された即日中に検知機能をアップデートしている。今回のアップデートで下記の診断項目を追加している。

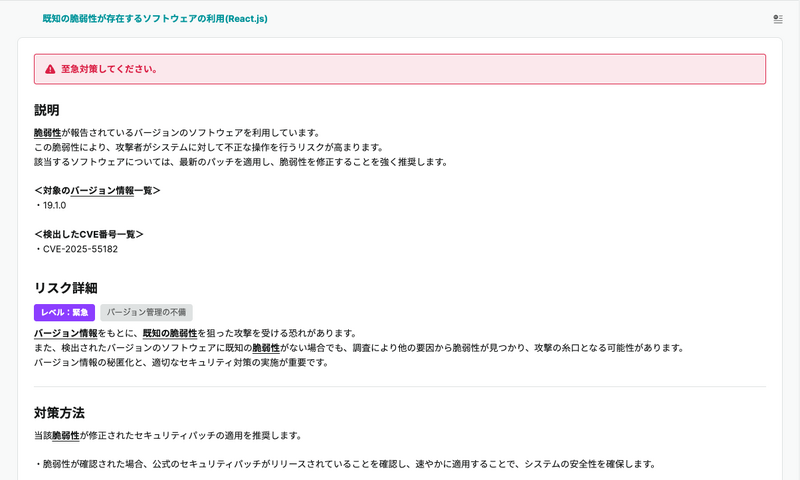

・既知の脆弱性が存在するソフトウェアの利用(React.js)

「React2Shell(CVE-2025-55182)」が報告されているバージョンを利用している場合に指摘事項として通知される。