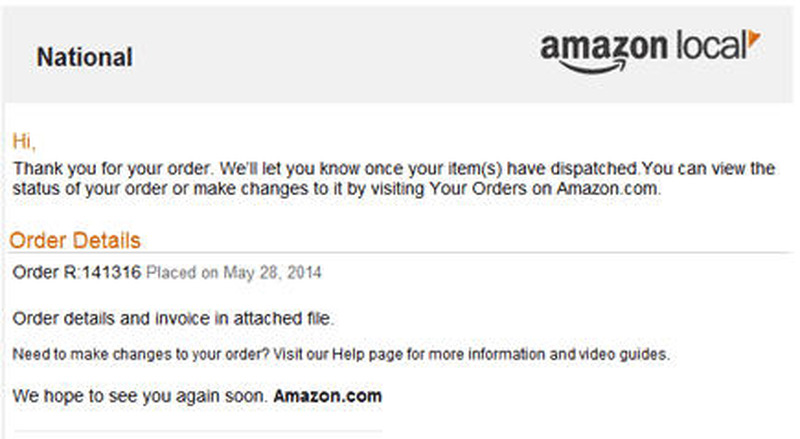

Amazonからのメールを装ったマルウェアメールの大量拡散を確認(Dr.WEB)

Dr.WEBは、Amazonからのメールを装ってトロイの木馬の拡散を確認したと発表した。

脆弱性と脅威

脅威動向

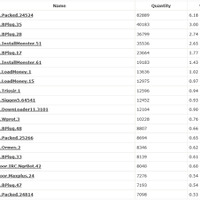

添付されているZIPファイルには、ウイルス開発者らが「Smoke Loader」と呼ぶ「BackDoor.Tishop.122」マルウェアの実行ファイルが含まれている。このトロイの木馬は、起動されるとサンドボックスまたは仮想マシンの存在を確認するためにスキャンを開始し、ハードディスク上のフォルダに自身のコピーを作成する。続けて、自動実行に関与するWindowsレジストリブランチ内に自身を登録し、複数のシステムプロセスに自身のコードを挿入。さらに、システムがインターネットに接続されている場合は、悪意のある他のプログラムのダウンロードと起動を試みる。同社では、心当たりのない場合にはメールを開かず削除するよう呼びかけている。

関連記事

この記事の写真

/