ウォッチガード×Lastlineの標的型攻撃対策対談(2)

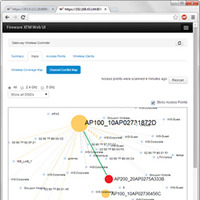

ウォッチガード・テクノロジー・ジャパン株式会社(ウォッチガード)が提供する「XTMシリーズ」は、セキュリティ対策に必要な機能をひとつのアプライアンスにまとめたコンパクトなUTM。

特集

特集

搭載する各機能は、常に最高のものを搭載する「ベストオブブリード」の観点で選ばれている。

ウォッチガードは2014年4月、XTMシリーズに標的型攻撃対策として「WatchGuard APT Blocker」(APT Blocker)を追加した。この機能は、Lastline社のクラウド型サンドボックス技術によるものだ。そこで今回、ウォッチガードの社長執行役員である根岸正人氏と、Lastline社のカントリーマネージャである伊藤一彦氏に対談をお願いした。その模様を2回にわたって紹介する。第2回目となる今回は、Lastlineの特徴や今後の展開などについて話を聞いた。

──Lastlineには他のソリューションもあるのでしょうか

──伊藤氏

Lastlineは標的型攻撃対策のツールに特化していますので、他にソリューションはありません。主に、官公庁、大規模企業を対象に導入する中、ウォッチガードをはじめ、HP ArcSight、TippingPoint、DELLセキュアワークスの製品、サービスとも提携しています。また、PwCに、Lastlineの解析結果を顧客に知らせるサービスを提供するなど、複数の会社に技術供与しています。

──Lastlineの標的型攻撃対策ソリューションについて教えてください。

──伊藤氏

Lastlineが提供しているのは標的型攻撃を検知するツールで、提供形態はホステッド型とオンプレミス型があります。ホステッドはLastlineのクラウドデータセンターでエンジン、GUIをLastline側で動かすというもので、管理画面から確認することができます。センサーを必要なところに設置しますが、追加費用がかからないことが特徴です。

オンプレミス型は、分析エンジン、マネージャ、センサーともに顧客側に設置します。これは、組織内のデータが外部に出る事を敬遠される官公庁、大手企業に有効です。オンプレミス型同様、管理画面一つで、センサーは必要箇所にいくつでも設置可能です。

──従来の対策との差別化がわかるデータなどはありますか

──根岸氏

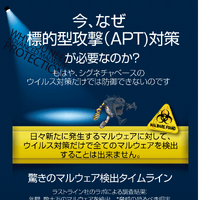

まず、新種のマルウェアの検出に関するインフォグラフィックがあります。これはウォッチガードが作成したものですが、新しいマルウェアが登場したとき、それを検出できたアンチウイルスソフトは51%と半数にとどまりました。2週間後には61%、2カ月後でも1/3のアンチウイルスソフトは検出できません。1年が経過しても、検出されないマルウェアが10%存在していました。これらはLastlineのクラウドサンドボックスで検出しました。

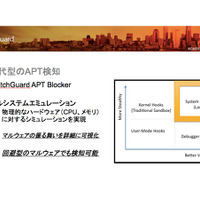

また、従来型のサンドボックスとの比較では、検知率が高く可視化もできることがわかります。従来型では検知率が高くても可視化ができません。これは、Lastlineの次世代サンドボックスがフルシステムエミュレーションであるためです。フルシステムエミュレーションとは、システムを丸裸にしてコードエミュレーションによってマルウェアの振る舞いを検知し、何が起きているかを把握する仕組みです。

最近のマルウェアは、自身をスリープさせることでサンドボックスの検知を回避する機能が組み込まれています。具体的には、マルウェア作成ソフトというものにサンドボックスオプションという項目があるのです。従来型のサンドボックスでは、数時間スリープしていれば検出できず、安全なものと判断してしまうのです。Lastlineなら、それを見破ることができます。

──伊藤氏

Lastlineは、CPUやメモリがやり取りするデータまでチェックします。丸裸にするというのはそういうことで、中身が見えるから何が起きたのかを把握することができます。このため誤検知がほとんどないことも特徴です。もちろん、今後はこの機能を破る手法が出てくるでしょう。しかし、現時点ではまだ確認されていません。

──ウォッチガードからLastlineに要望はありますか

──根岸氏

まだまだ始まったばかりですので、機能的な部分での要望はありません。それよりも、いい技術の製品を実装できたので、さまざまなマーケティング活動を共同で行って、市場を一緒に広げていきたいと考えています。ウォッチガードはAPTの分野では後発です。これまでは大企業、エンタープライズといった新聞記事に載るような大手が狙われていたため、ピラミッドの上位に位置する「大企業の中の大企業」で導入が進んでいました。

しかし、日本は90%が中小・中堅企業です。そこをターゲットに、後発ではありますが、いい技術をわかりやすく伝えてマーケットを拡大していかなければならないと考えています。そのマーケットは、顧客のリテラシー、教育、認識度が低く、まだまだ一般のPCやインターネットに比べてセキュリティの認識も浅い状況です。セミナーなどの啓発活動をしながらマーケットの裾野を拡大するような活動を含めて、いい技術を中堅・中小でも適用できるということを、Lastlineと組みながら展開していきたいですね。

──今後の展望は

──根岸氏

今後は、XTMを販売するだけでなく、サービスとして提供することも考えています。そのためには、インシデントに対応できるようなサービス運用会社と組んでサービスメニュー化していく必要があると考えています。

現在ウォッチガードは、企業ネットワークを守るという観点で、ゲートウェイに主眼を置いています。ゲートウェイを多層防御することでリスクを低減しようというスタンスです。しかし、入り込んだマルウェアが1年、2年の単位で気づかれずに企業内に潜伏している場合、その挙動を見る仕組みはありません。そういう部分にも目を向けていく必要もあるかと考えています。

──伊藤氏

この市場は間違いなく拡大すると思います。XTMを採用して、運用できなければ運用事業者に依頼する。そういったことが、事業を行っていく上での最低限の責務のひとつになればいいといつも思っています。十分な対策を行わずに、セキュリティインシデントが発生してデータ消失、システムが復旧できないなど、大変な目に遭われるのを見るのはとても気の毒です。そういう様子を今まで多々見てきましたので、時代に即した対策をおこなうべきだと常に感じています。また、インシデント対応しているのはすべて現場です。外部委託を嫌がる企業幹部は多いですが、現場を把握して前向きに外部委託を検討する余地はあると考えます。

──ありがとうございました。

《吉澤 亨史》

関連記事

この記事の写真

/