サイバースパイ活動「NetTraveler」が再開か、標的型攻撃メールを確認(カスペルスキー)

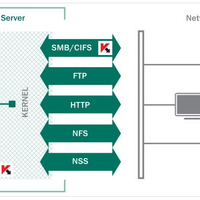

カスペルスキーは、ロシアKasperskyが8月27日に公開したリリースの抄訳として、サイバースパイ活動「NetTraveler」が10年を経て大幅にバージョンアップしたと発表した。

脆弱性と脅威

脅威動向

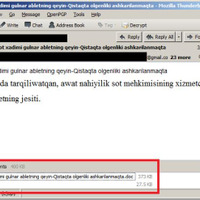

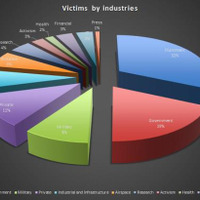

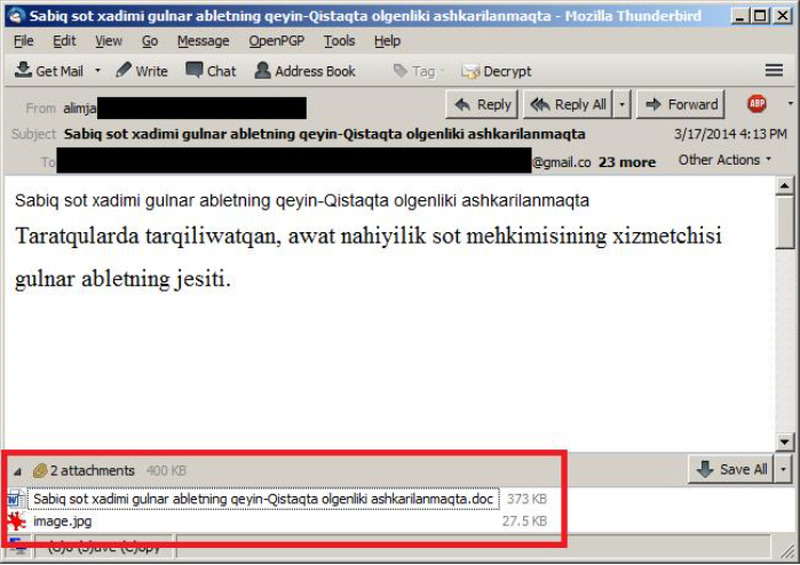

今回の攻撃は、活動家への標的型攻撃メールが発端とみられている。そのメールには2つの添付ファイルがあり、ひとつは無害なJPGファイルだが、もうひとつのDOCファイルには、CVE-2012-0158のエクスプロイトが含まれており、同社ではこのファイルがMicrosoft Officeの簡体字中国語バージョンを使用するシステムで作成されたことを確認している。今回の攻撃で使用された検体と過去の検体では、難読化の目的で行ったと想定される、マルウェアのconfigファイルを隠すための変更が加えられていた点が異なっていた。攻撃に成功すると、NetTravelerは一般的な形式のファイルを盗み出す。

関連記事

この記事の写真

/