「Active Directory」管理者アカウントを不正使用する攻撃を多数確認(JPCERT/CC)

JPCERT/CCは、「Active Directory」におけるドメイン管理者アカウントの不正使用に関して注意喚起を発表した。

脆弱性と脅威

脅威動向

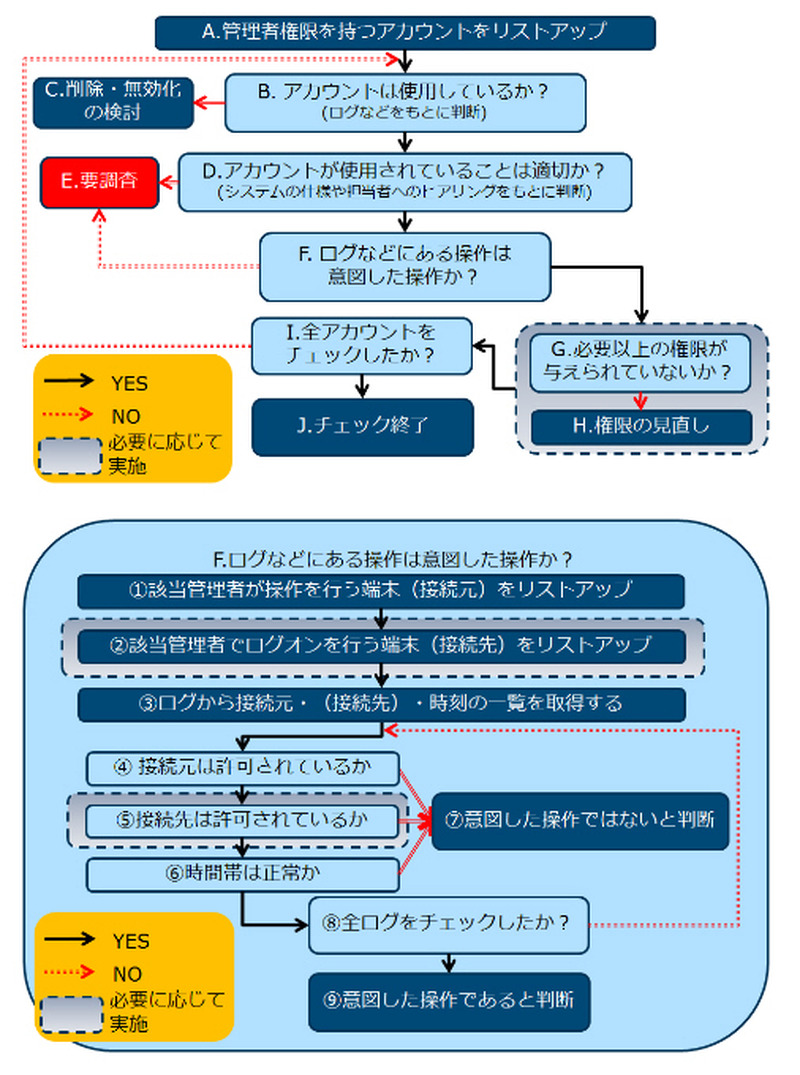

現在、確認している事例では、このような組織内部に侵入した攻撃者による管理者アカウントの不正使用は、ログの定期的な確認により検知可能なものが多数であったという。JPCERT/CCでは、管理者アカウントの不正使用を検知するために、ログイン状況や接続先、接続元端末、使用している時間帯、操作内容などをログにより確認するよう呼びかけている。

関連記事

この記事の写真

/