[Security Days 2015 インタビュー] トレンドマイクロ、マイクロソフト、FFRIとの連携で実現する先進的防御(NTTコミュニケーションズ)

「マルウェアも他のソフトウェアと同様に、環境が合わないと上手く動作せずにクラッシュします。標的型攻撃などで長期間潜伏している間もクラッシュさせることがあるかもしれません。クラッシュするという観点では、通常の業務アプリもマルウェアも同じなのです。」

研修・セミナー・カンファレンス

セミナー・イベント

3月5日、「深化する脅威、広がる攻撃対象-実例ベースで考える、効果的なセキュリティマネジメントの再スタート」と題した講演を行う、NTTコミュニケーションズ株式会社 経営企画部 MSS推進室担当部長であり、セキュリティ・エバンジェリストである小山覚氏に、最新の脅威動向や同社のソリューション、セッションの見どころなどについて話を聞いた。

――小山さんが気になっている最近の脅威動向は何ですか。

IoT のセキュリティ対策が気になっています。タグやセンサーなど、世界中で500 億といわれるいろいろなデバイスがインターネットにつながる時代になります。そのセキュリティ対策は民間企業一社では実現できません。国として対応を講じていかなければなりません。しかし、このような大規模なセキュリティマネジメントは誰も経験したことがありません。しかも IoT デバイスは 10 年くらい使用されるものが多いと想定されますが、10 年もの期間保持できるセキュリティのアーキテクチャは現状世界にも存在しません。どうやってそれを考えていくかが重要です。

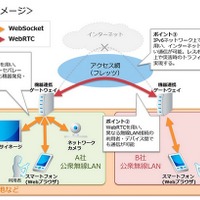

具体的な対策としては、例えばグローバル IP を使用せず、プライベートIPアドレスの空間を、誰でも簡単にIoTのデバイスで使用できるような仕組みをキャリアやクラウド事業者が連携して作ることです。これにより、通信をひとつのゲートウェイに集約、正当な管理者のみがデバイスを操作できるようになります。そういった環境できちんと動作するIoTデバイスを設計段階から考えてメーカーの皆さんが作っていく、みんなでIoTを便利で安全な新しいビジネスの基盤にしていく必要があります。そんな単純な議論すら、世の中で始まっていないのが現状です。

このIoTセキュリティの推進には複数の業界が関係しますから、たとえば国が音頭を取って、民間企業や有識者も含めて問題をシェアするような仕組みが必要になるでしょう。いま考えておかないと、将来に向けてかなりリスクを残すことになる。今が取り組むいいチャンスだと思っています。

―― IoTデバイスに対する脅威は近い将来に予想される新たなセキュリティリスクですが、足下の標的型攻撃の対策にどの企業も苦労しています。APT 対策として、新たにマネージドセキュリティサービス WideAngle にふたつの技術を追加すると聞きました。

ひとつめの「WideAngle マネージドセキュリティサービス RTMD Sandboxシェア型(仮称)」は、「リアルタイム・マルウェア・ディテクション」の略称で、特にトレンドマイクロのゲートウェイ製品を利用する企業に対して、未知のウイルスの侵入検知から分析、防御までを一元的に提供するサービスです。

従来のサンドボックスは高価で、従業員数が約1 万名を超える規模の大企業でないと費用対効果が低く、中堅・中小規模企業にとっては導入が現実的ではありませんでした。そこで、本サービスではサンドボックスをマルチテナント型で提供することで従業員数数百~千名くらいの企業をターゲットに標的型攻撃対策の推進を図ることにしました。

未知のウイルスだけを検知する装置はいくつかあります。しかし、それらはあくまで検知ソリューションであって、防御まではしてくれません。RTMD Sandboxシェア型(仮称) は、自社に届いた怪しいファイルをサンドボックスでチェックし、ウイルスであった場合にはパターンファイルを作成し配布し、スキャンして感染が見つかれば確実に駆除します。駆除は高度な技術を必要とし、感染ファイルの削除はできても、復元を含めた駆除は難しいのですが、RTMD Sandboxシェア型(仮称)では検知から防御、駆除までをワンパッケージで提供することが可能です。

つまり、本サービスによりユーザー企業は、これまで検体をベンダに届けたり、そのフォレンジックのために第三者にお金を払うといった営みから解放されるのです。

――アンチウイルスベンダは多数ありますが、トレンドマイクロを協業相手に選んだ理由は何ですか。

NTTコミュニケーションズは2003年からSOCサービスを提供・運営しておりますが、トレンドマイクロは、これまで弊社に柔軟なウイルス解析や、当時どこもやっていなかったようなスペシャルな対応をしてくれました。また、本社が日本に存在しているため日本のマーケットを熟知しており、彼らの強みやノウハウを活かしながら一緒にサービスを作ってくれることが、今回も組んだ大きな理由です。

――もうひとつの技術「Zero day Attack Protection(仮称)(以下、ZAP)」は、どんな技術ですか。

ZAP は、すでにサンドボックスなど高度なセキュリティ対策を導入している企業向けに、さらに強固な防御を実現するためのソリューションです。

未知のマルウェア対策としてサンドボックスは有効です。仮想環境で攻撃を検知する能力には目を見張るものがあります。しかしサンドボックスの導入の仕方によっては、実際の通信をコピーしたデータに対してサンドボックスを機能させますので、攻撃も検知できる代わりに、その攻撃はクライアント端末まで届いてしまいます。そこが課題でした。ZAP はこの課題に対してマイクロソフトと FFRI と連携してソリューションを提供するものです。

Windows 各種ログレポートに「Windows エラーレポート」というものがあります。「エラーを報告してもよろしいですか?」と表示されるあれです。これは、Windows で起きたクラッシュダンプをセンターに送って分析する仕掛けなのですが、マイクロソフトによると、エラーレポートの 70 %はソフトウェアのバージョンの不具合だそうです。一方、残りの30 %は攻撃やセキュリティに関する問題だと言われています。

マルウェアも他のソフトウェアと同様に、環境が合わないと上手く動作せずにクラッシュします。標的型攻撃などで長期間潜伏している間もクラッシュさせることがあるかもしれません。クラッシュするという観点では、通常の業務アプリケーションもマルウェアも同じなのです。つまり、クラッシュダンプを分析した結果、ゼロデイ攻撃を発見したり、マイクロソフトも知らない脆弱性を狙った攻撃を見つけられるのではないかと考えています。

ZAP の脅威分析システムは、マイクロソフトが検知したクラッシュダンプと、FFRI が止めた攻撃の情報をセットで送って分析を行います。この2つを合わせて分析することで、攻撃元 URL や攻撃コードといった攻撃情報を抽出できます。

――当日のセッションやブースの出展について教えてください。

ブースでは、SIEM を使った相関分析の実際のデモをお見せする予定です。アナリストの着眼点でのデモは珍しいと思いますので、見どころのひとつだと思います。また、わたしのセッションでは、NTTコミュニケーションズが実際に攻撃の被害に遭った経験を踏まえ、そこから社内のセキュリティマネジメントを抜本的に立て直した事例などをご紹介します。自社の恥ずかしい事例ですので、胸を張ってお話しできる内容ではありませんが、セキュリティ対策の体制づくりをご検討中の皆様には、興味を持って聞いていただけるように頑張りたいと思います。

――ありがとうございました。

関連記事

この記事の写真

/