「Adobe Flash Player」に脆弱性、ウェブ閲覧でDoS攻撃や任意のコードを実行される可能性(JPCERT/CC、IPA)

JPCERTコーディネーションセンター(JPCERT/CC)および情報処理推進機構(IPA)は24日、「Adobe Flash Player」の脆弱性について注意を呼びかけた。

脆弱性と脅威

セキュリティホール・脆弱性

アドビシステムズが公表した脆弱性情報「APSB15-23」によると、ウェブを閲覧することでDoS攻撃や任意のコード(命令)を実行される可能性があるという。「APSB15-23」には、CVE-2015-5567、CVE-2015-5573、CVE-2015-6682など、合計23個の脆弱性が含まれており、これらの脆弱性を悪用された場合、アプリケーションプログラムが異常終了したり、攻撃者によってパソコンが制御されたりするとのこと。

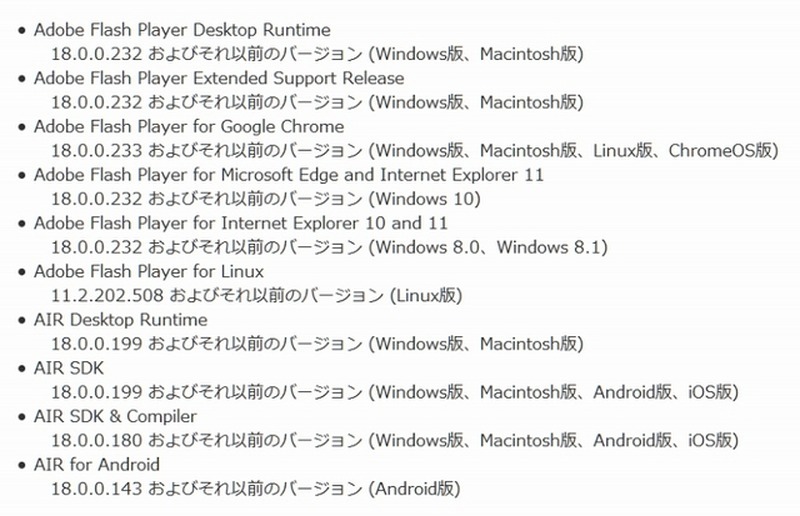

対象は、Adobe Flash Player Desktop Runtime 18.0.0.232およびそれ以前のバージョン (Windows版、Macintosh版)をはじめ、AIR Desktop Runtime、AIR SDKなども含まれる。

アドビシステムズは、「攻撃対象になるリスクが比較的に高い脆弱性」として、すでに注意を呼びかけており、これに対応した最新版プログラムを公開している。

Adobe Flash Player、合計23個の脆弱性を修正

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/