フィッシングサイトの半数以上が金融機関を装う--JPCERT/CCレポート(JPCERT/CC)

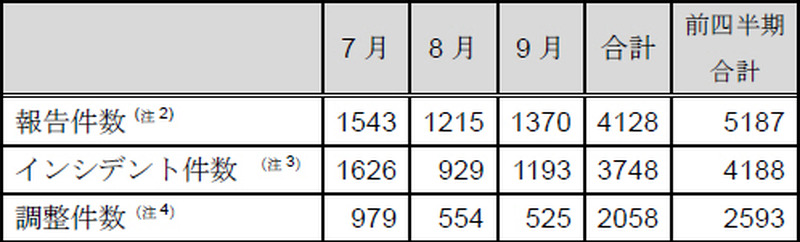

JPCERT/CCは、2015年7月1日から9月30日までの四半期における「インシデント報告対応レポート」および「活動概要」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

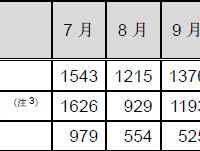

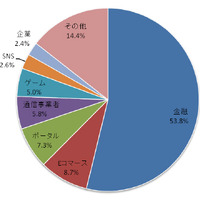

本四半期に報告が寄せられたフィッシングサイトの件数は522件で、前四半期の491件から6%増加し、前年度同期(417件)との比較では25%の増加となっている。活動概要では、「APCERT年次総会2015、サイバーグリーンおよびTSUBAMEワークショップの開催~2016年APCERT年次総会ホストはJPCERT/CC~」「連絡不能開発者の製品に関する脆弱性情報の公表を開始」「サイバーセキュリティ対策活動への協力者に感謝状贈呈」「日本シーサート協議会の加盟会員が100組織となる」をトピックに挙げている。

関連記事

この記事の写真

/