トラフィックから攻撃を短時間で抽出、俯瞰図を描画する検出技術を開発(富士通研究所)

富士通研究所は、特定の組織などを攻撃対象とする標的型サイバー攻撃に対し、攻撃を見つけた後の被害の状況を迅速に分析する技術を新たに開発したと発表した。

製品・サービス・業界動向

新製品・新サービス

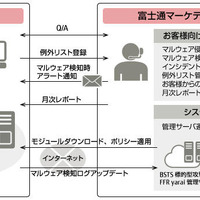

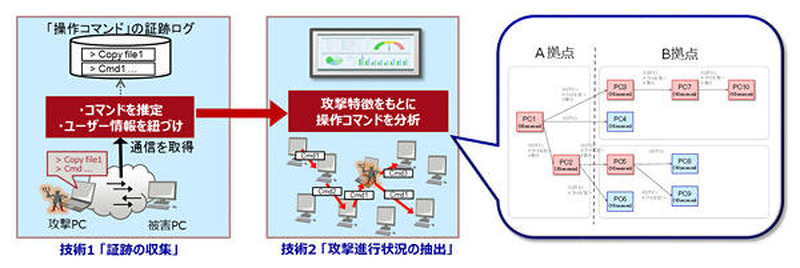

同社が今回開発したのは、証跡の収集技術と攻撃進行状況の抽出技術。証跡の収集技術では、ネットワークを流れる通信データを取得し、PC端末で実行されたコマンド操作を推定することで、膨大な通信データを操作のレベルに抽象化して圧縮する。また、通信データから特定したユーザ情報とコマンド操作を効率的に紐づけることで、誰がどのような遠隔操作を行ったのかを特定し、コマンド操作についての証跡情報を収集する。これにより、ネットワークを流れる通信データを、約1万分の1に圧縮して蓄積できるという。

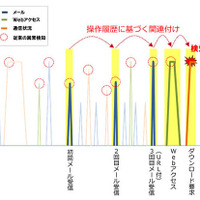

攻撃進行状況の抽出技術では、収集技術で集めた証跡情報を、標的型サイバー攻撃に特徴的な動作の定義をもとに、正常な業務による通信と攻撃の可能性の高い通信を識別して分析、攻撃の進行過程を短時間で抽出する。標的型サイバー攻撃を検知した際には、攻撃に関係したPC端末を芋づる式に抽出し、攻撃の進行状況についての俯瞰図を自動的に描画することで、攻撃の全貌をひと目で把握できるようにする。同社は今後、運用性を向上させるなどさらなる機能向上を行い、2016年度中の実用化と、2016年度以降に富士通株式会社の提供するサービスへの実装を目指すとしている。

関連記事

この記事の写真

/