トロイの木馬型マルウェアが仕込まれたAndroid版「Pokemon GO」に注意喚起(McAfee)

セキュリティソフトウェアで知られる「McAfee(マカフィー)」は、公式ブログにて、トロイの木馬型マルウェアが仕込まれたAndroid版『Pokemon GO』について注意喚起を行っています。

脆弱性と脅威

脅威動向

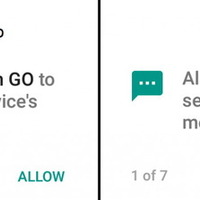

記事執筆時点でアメリカ、ニュージーランド、オーストラリアで配信されている任天堂の『Pokemon GO』は先ごろお伝えしたように、凄まじい勢いで成長を果たしている新作タイトル。国内向けのリリースも待ち遠しいなか、マカフィーは本作に仕込まれているマルウェアについてのブログを投稿しました。その内容によると、このマルウェアは、通常、要求してこないはずのSMSメッセージへのアクセス権などを要求してくるとのこと。

『Pokemon GO』リリース後に、"野生"に分布しているのが発見された、というこのマルウェアの特徴は、正規のデータに仕込まれていることです。チェック機能のついた非正規の2次配布サイトAPKMirror.comで配信されている今作のAPKファイルは、開発元Nianticによって承認されていることから、マカフィーは、偽『Pokemon GO』がその他のミラーサイトやファイル共有サイトで配布されているのだろう、としています。

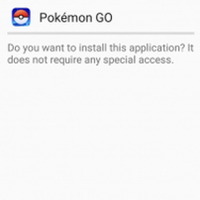

インストール時の画面。Android 6.0以降の端末では、この時点で正規か偽かを確かめられない

この偽『Pokemon GO』を最新のAndroid端末にインストールする場合、この時点では、正規アプリと同様、特別なアクセス権限を要求してくることはありません。しかしながら、ゲームを起動すると、正規アプリよりも多くの機能へアクセス権限を要求してきます。この要求はAndroid 6.0以降の端末で起こる動作で、それよりも以前のAndroid OSではインストール時にアクセス権限が要求される仕様になっています。

(左)正規アプリの要求、(右)マルウェア入りアプリの要求

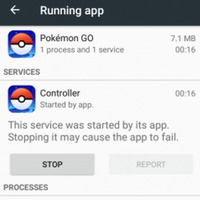

ユーザーがアクセス権限を許可すると、ゲームは正常に起動しますが、同時にバックグラウンドで「Controller」というプログラムが起動。このプログラムは今もなお販売されているリモート管理ツール「DroidJack」によって遠隔操作され、メッセージの送受信、ビデオの録画などが勝手に行われる危険性があるそうです。

Controllerというプログラムが動作している

マカフィーは、Google Playがマルウェアフリーではないとしつつも、ファイル共有サイトなどの第三者からダウンロードするよりも危険性は低いとして、正規アプリがあなたの地域で利用できるまで待つ方がいいでしょう、と注意喚起しつつ安全策を提案しています。

マルウェアが仕込まれた偽『ポケモンGO』見つかる―McAfeeが注意喚起

《秋夏》

関連記事

この記事の写真

/