インシデント報告は前四半期と同水準で推移--JPCERT/CCレポート(JPCERT/CC)

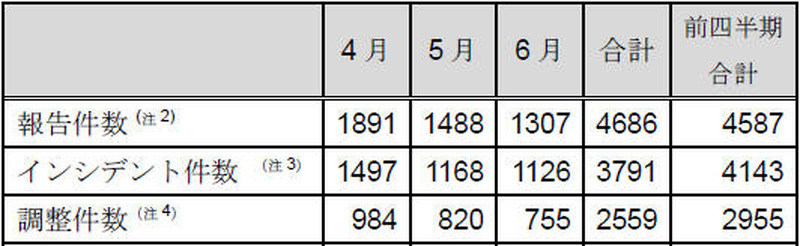

JPCERT/CCは、2016年4月1日から6月30日までの四半期における「インシデント報告対応レポート」および「活動概要」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

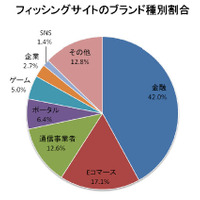

インシデントの内訳は「スキャン」が40.1%、「Webサイト改ざん」が28.1%、「フィッシングサイト」が16.9%を占めた。フィッシングサイト全体では、金融機関のサイトを装ったものが42.0%、Eコマースサイトを装ったものが17.1%を占めている。本四半期に報告が寄せられたフィッシングサイトの件数は642件で、前四半期の645件から0.5%減少し、前年度同期(491件)との比較では31%の増加となっている。

活動概要では、「FIRST理事JPCERT/CC スタッフが再選」「『2015年度CSIRT構築および運用における実態調査』を公開」「攻撃者の行動によって残る痕跡を調査するための文書を公開」「OWASP のWeb アプリケーションのセキュリティ要件を邦訳して公開」「サイバーセキュリティ対策活動への協力者に感謝状贈呈」をトピックに挙げている。

関連記事

この記事の写真

/