鉄道施設内に「ポケモンGO」キャラクターが出現しないよう要請書を提出(鉄道事業者23社、一般社団法人社日本地下鉄協会)

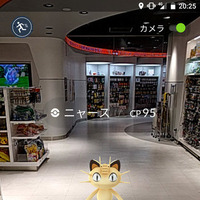

国内でも配信が開始され、大きな話題を呼んでいる『ポケモンGO』。サービスが開始されてからまだ1週間も経っていませんが、街中では多くの方がスマホをかざし、ポケモンを探す姿が目に止まります。

製品・サービス・業界動向

業界動向

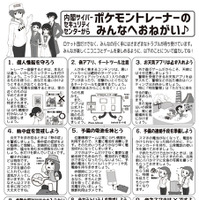

現実の世界を舞台にポケモンを探す、というコンセプトが話題を呼んでいる本作ですが、大きいのは反響だけでなく、いくつかの問題も浮き彫りになっています。注意力が散漫になることで事故に遭うケースや、禁じられている場所への立ち入りなども報道されており、マナーやルールを守らない一部のユーザーに対する懸念の声も上がっています。

そしてこのたび、全国の鉄道事業者23社および一般社団法人社日本地下鉄協会は連名で、「鉄道施設内において『ポケモンGO』のキャラクターが出現しないようにゲームを設定するなどの要請書を関係事業者へ提出した」と発表しました。

駅のホームなどは、一歩間違うと大きな危険を招きかねません。今回の要請に対して、どのような形で反応が返ってくるかはまだ分かりませんが、自身を守るためにもユーザー個々人にしっかりとした危機管理意識が求められていくことでしょう。

※鉄道事業者23社:北海道旅客鉄道株式会社、東日本旅客鉄道株式会社、東海旅客鉄道株式会社、西日本旅客鉄道株式会社、四国旅客鉄道株式会社、九州旅客鉄道株式会社、日本貨物鉄道株式会社、東武鉄道株式会社、西武鉄道株式会社、京成電鉄株式会社、京王電鉄株式会社、小田急電鉄株式会社、東京急行電鉄株式会社、京浜急行電鉄株式会社、東京地下鉄株式会社、相模鉄道株式会社、名古屋鉄道株式会社、近畿日本鉄道株式会社、南海電気鉄道株式会社、京阪電気鉄道株式会社、阪急電鉄株式会社、阪神電気鉄道株式会社、西日本鉄道株式会社

※一般社団法人社日本地下鉄協会:東京都交通局、大阪市交通局、名古屋市交通局、札幌市交通局、横浜市交通局、神戸市交通局、京都市交通局、福岡市交通局、仙台市交通局

JRなど鉄道事業者が『ポケモンGO』に関する要請書を提出…「鉄道施設内にポケモンが出現しないように」

《臥待 弦(ふしまち ゆずる)@INSIDE》

関連記事

この記事の写真

/