IoTデバイスの乗っ取りが急増、「root」「admin」の組み合わせは変更を(シマンテック)

シマンテックは、「DDoS 攻撃が広がる IoT デバイス」と題するブログを公開した。

脆弱性と脅威

脅威動向

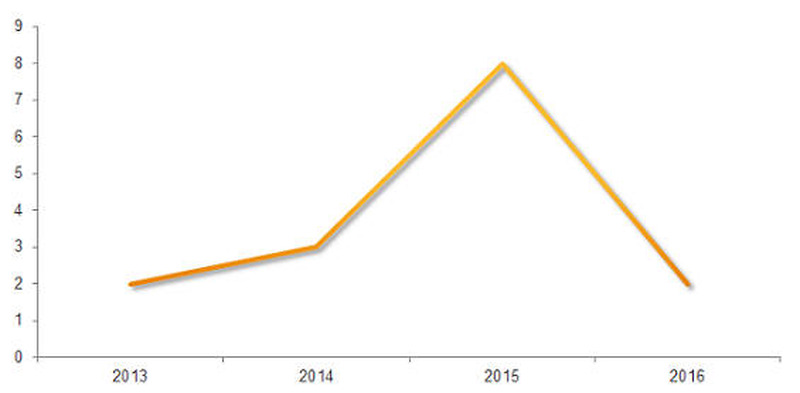

IoTマルウェアの大半は、PC以外の組み込みデバイスを標的としている。こうしたデバイスはインターネット接続機能を持ちながらも、OSと処理能力の問題から高度なセキュリティ機能を搭載していない。また、ファームウェアの更新がなかったり、所有者が更新を忘れているケースも多く、侵害や感染があっても気づきにくいという特性もある。

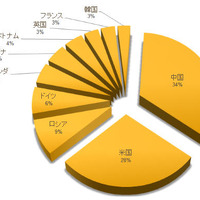

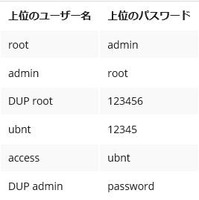

同社が設置したIoTハニーポットへの攻撃を分析したところ、攻撃元は中国(34%)、米国(26%)、ロシア(9%)、ドイツ(6%)、オランダ、ウクライナ(5%)であった。ただしIPアドレスベースのため、必ずしもこれらの国が攻撃元とは限らない。また、よく使用されるログオンIDとパスワードも判明している。トップはデフォルト設定に多い「root」と「admin」の組み合わせで、Ubiquitiのログイン情報(ID「ubnt」、パスワード「ubnt」)も、そのまま使われていた。

関連記事

この記事の写真

/