[Security Days Spring 2017 インタビュー] ソフトバンクが惚れ込んだ標的型攻撃対策のEDR製品(サイバーリーズン・ジャパン)

多くの企業、組織は「入口対策」におよそ70%投資しています。しかし、どんなに強固にしても侵入は避けられません。我々のソリューションは、侵入は避けられないことを前提として、攻撃を成立させない仕組みを提供しています。

研修・セミナー・カンファレンス

セミナー・イベント

PR

国内外のセキュリティベンダーによるセミナー中心のイベントで、多くの企業や専門家が最新知見の講演を行う。

イスラエルの精鋭サイバー部隊出身者により設立されたサイバーリーズン社。同社の特徴である「攻撃視点での防御」とその活用について、サイバーリーズン・ジャパン株式会社プロダクトマーケティングマネージャーの臼澤嘉之氏に、同社のソリューションの強みやセッションの見どころについて話を聞いた。

――まずは、御社の沿革について教えてください。

サイバーリーズンは、イスラエルの8200部隊出身の3名の共同創立者によって、2012年に米国で設立されました。

――セキュリティ業界でたまに耳にする8200部隊ですが、改めてどんな組織なのかお聞かせください。

8200部隊(Unit8200)は、イスラエル国防軍のサイバー攻撃・防御の超精鋭部隊です。イスラエルという、近隣諸国との衝突や内戦が絶えない地域では、自国を防御するために、迅速に相手の情報をキャッチしなければいけません。またコンピュータ制御されたミサイルをサイバー攻撃により無力化するというように、「攻撃視点での防御」に数多くのノウハウを持っています。このような背景からイスラエルは、世界のサイバーセキュリティ市場の約10%を占めるまでに成長しています。サイバーリーズン・ジャパンのオフィスにもイスラエルの8200部隊出身のエンジニアが2名在席しています。

――必ずしもセキュリティに強いわけではないソフトバンク社と合弁企業を作るという、日本市場への進出方法は珍しいですね。

サイバーリーズン・ジャパンはソフトバンクとサイバーリーズンとの合弁会社で、2016年1月に発足し、4月にオペレーション開始しました。設立経緯はもともと、ソフトバンクがサイバーリーズンのエンドポイント対策製品を顧客として導入していたことです。

ソフトバンクは投資会社の側面も持っており、ユーザー企業としてプロダクトの優位性を強く認識し、日本法人設立に際して出資を行ったという経緯です。

――セキュリティソリューションとしてのサイバーリーズンの強味は何ですか。

我々の創業者の言葉に「攻撃者のシステム侵入成功率は100%」という言葉があります。サイバー攻撃対策には、侵入を防ぐ「入口対策」と」「出口対策」「内部対策」があります。多くの企業、組織は「入口対策」におよそ70%投資しています。しかし、どんなに強固にしても侵入は避けられません。我々のソリューションは、侵入は避けられないことを前提として、攻撃を成立させない仕組みを提供しています。

製品カテゴリーとして、EDR(Endpoint Detection and Response:エンドポイントの検出およびレスポンス)に該当し、侵入後の悪意ある振る舞いを検知・対処しますが、今後その他のエリアについても機能拡張を予定しております。

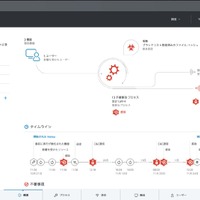

具体的には、リアルタイム分析による「見える化」で、ダッシュボード上にサイバーキルチェーン(世界的な軍需企業であるロッキード・マーチン社が提唱する、侵入から被害までの段階)が示されます。今、自社の状況はタイムラインのどの段階にあるのか、侵入されているのか、C&Cサーバーとの通信が始まっているのか、通信が始まっているなら、どの端末がどこと通信しているのか、こういったリアルタイムの状況がビジュアルで可視化されます。

システムは、エンドポイントにインストールされた「センサー」と、「解析エンジン」「コンソール」の3つのコンポーネントで構成されます。

特徴は、監視対象のエンドポイントのログを専用サーバーに集約し、AIエンジンが相関分析をかける点。正常時の振る舞いから外れた挙動をピックアップすることで、AIが攻撃と判断した根拠が示され、攻撃がどこまで進んでるかがわかります。さらに、何か不審な事象があったときに、影響範囲がどこまで広がっているかも可視化されます。

さらに、クラウド上の脅威インテリジェンスと連携している点も特徴で、独自の脅威情報としては、ロッキード・マーチン社が保有する脅威情報DBと連携しています。

――Security Days Spring 2017 の3月9日(木)の講演「ランサムウェアを無効化する」の見どころについて教えてください。

「ランサムウェア検知の強化」がテーマです。サイバーリーズンのマルウェア対策機能の特徴は、攻撃者側の視点を活用している点で、Deception(おとり)テクニックにより、おとりファイルを先に暗号化させることで、エンドポイントのファイルを守ります。ランサムウェアの挙動を分析し、おとりファイルの命名則や拡張子、ファイルサイズなど、攻撃者からみておいしそうに見えるような「置き方」を研究しています。

今回の講演では、サイバーリーズン・ジャパンで勤務する8200部隊出身の一人で、2012年のCybereasonの設立時からAIエンジンの開発をリードしてきたエンジニアが講演します。、これらのノウハウの一端をご紹介いたしますので、ランサムウェア対策に関心の高い方にとって興味深い話が聞ける機会となるはずです。

サイバーリーズンは、既知及び未知のランサムウェアの95%以上を検知、損害発生前に阻止しています。この数字はどんどん上がっており、米国では、「ランサムフリー」というコンシューマー向けの対策製品を無料で公開、この検知情報を加えて、今後さらにエンタープライズにおけるランサムウェアの検知率が上がっていくことが期待されます。

――ありがとうございました。

《ScanNetSecurity》

関連記事

-

![[Security Days Spring 2017 インタビュー] 日本がCSIRT構築より前に振り返るべきポイント(セキュアワークス・ジャパン) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21868.jpg)

[Security Days Spring 2017 インタビュー] 日本がCSIRT構築より前に振り返るべきポイント(セキュアワークス・ジャパン)

研修・セミナー・カンファレンス -

![[Security Days Spring 2017 インタビュー] 情報技術(IT)と運用技術(OT)を統合し、産業制御システム分野のセキュリティの取り組みも推進(トリップワイヤ・ジャパン) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21862.jpg)

[Security Days Spring 2017 インタビュー] 情報技術(IT)と運用技術(OT)を統合し、産業制御システム分野のセキュリティの取り組みも推進(トリップワイヤ・ジャパン)

研修・セミナー・カンファレンス -

AIを活用したサイバー攻撃対策プラットフォームの国内販売で合弁会社設立(ソフトバンク、Cybereason)

製品・サービス・業界動向 -

MongoDBへのランサムウェア攻撃急増、数時間での被害27,000件~豪州の通信監視機関は無防備なデータベースを報告(The Register)

国際

この記事の写真

/