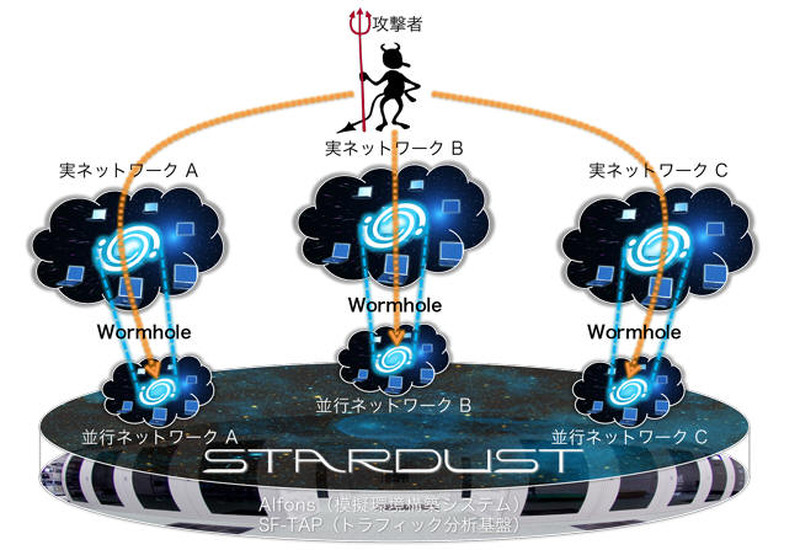

仮想の企業をネットワーク上に構築、サイバー攻撃を誘引し挙動を観測(NICT)

NICTは、標的型攻撃等のサイバー攻撃対策に効果的なサイバー攻撃誘引基盤「STARDUST」を開発したと発表した。

製品・サービス・業界動向

業界動向

並行ネットワーク上では、各種サーバ(Webサーバ、メールサーバ、ファイルサーバ、DNSサーバ、認証サーバ、プロキシサーバ等)や数十台~数百台のPCが実稼働し、さらにサーバやPCには組織の情報資産を模した模擬情報が配置され、あたかも実在の組織のように振る舞う。並行ネットワーク上のPC「模擬ノード」で標的型攻撃に用いられるマルウェア検体を実行することで、攻撃者はさまざま挙動を行う。この挙動を攻撃者には察知できないステルス性の高い手法で観測し、リアルタイムの挙動観測・分析を可能にする。

今後は、STARDUSTによる攻撃誘引の結果を標的型攻撃対策技術の研究開発に活用するとともに、セキュリティ関連組織等と適宜共有し、日本のセキュリティ向上に貢献していくとしている。なお、研究開発には以下の組織の研究者、技術者、解析が協力している。株式会社富士通研究所、株式会社サイバーディフェンス研究所、株式会社セキュアブレイン、株式会社ニッシン、株式会社日立製作所、株式会社日立システムズ、日本電信電話株式会社 NTTセキュアプラットフォーム研究所、エヌ・ティ・ティ・アドバンステクノロジ株式会社(順不同)。

関連記事

この記事の写真

/