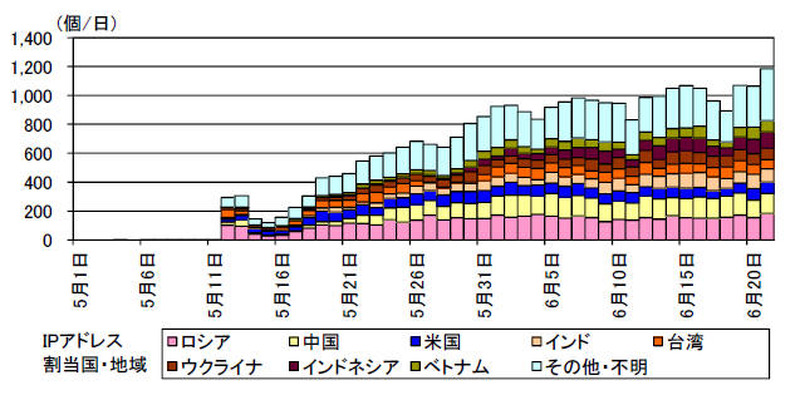

暗号化を行わない「WannaCry」亜種に感染したPCによるアクセスが増加(警察庁)

警察庁は、@policeにおいて「ランサムウェア『WannaCry』の亜種に感染したPC からの感染活動とみられる445/TCPポート宛てアクセスの観測について」を重要情報として発表した。

脆弱性と脅威

脅威動向

しかし同庁では、「特定のキルスイッチドメインへの接続を試みるが、その結果によらず感染活動を行う」「ファイル暗号化を行うプログラム(tasksche.exe)が起動しない(ランサム機能が無効)」といった特徴を持つWannaCryの亜種に感染したPCからの感染活動とみられるアクセスの増加を観測しているという。これらはランサムウェアによる典型的な被害には遭わないが、利用者に気づかれることなく感染が拡大する危険性がある。

同庁では引き続き、Windows PCをインターネットに接続する際にはルータ等を介して接続すること(モバイル回線では直接接続されることがある)、可能であればPCやサーバの445/TCPポートに対するアクセスを遮断すること、マイクロソフト社が提供する修正プログラムを適用し最新の状態にすることなどの対策を行うよう呼びかけている。

関連記事

この記事の写真

/

![[セキュリティ ホットトピック] ランサムウェア「WannaCry」被害概況 画像](/base/images/noimage.png)