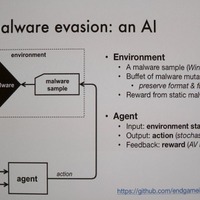

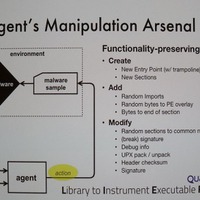

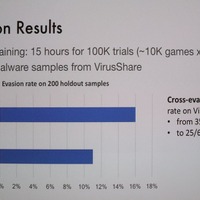

ここ数年マルウェア検知、トラフィック監視・ログ監視に、AI、すなわち機械学習やディープラーニング(DL)を使ったセキュリティソリューションが話題になっている。しかし、攻撃側がそれを静観しているという保障はどこにもない。攻撃側もAIを駆使した攻撃を仕掛けてきても何ら不思議はない。

セキュリティ対策において統計や機械学習の応用はじつは新しいものではない。古くは初期のスパムフィルターは統計学的手法や機械学習を利用していた。ふるまい検知にも機械学習を利用したソリューションが存在している。これに対して、攻撃側が機械学習やDLを直接利用したという事例はあまり聞かない。

AIの利活用は攻撃側より防御側のほうが先行しているといえそうだが、その時代は終わろうとしている。防御側がAIによって未知のマルウェアの対策をしてくるなら、その対抗として攻撃者がAIを使わない理由はない。

今夏米ラスベガスで開催されたBlackhatでもAIを利用した攻撃に関する発表をいくつか行われた。このうち、防御側AIの弱点、攻撃側AIのアイデアに関する発表を2つ取り上げてみたい。

セキュリティ対策において統計や機械学習の応用はじつは新しいものではない。古くは初期のスパムフィルターは統計学的手法や機械学習を利用していた。ふるまい検知にも機械学習を利用したソリューションが存在している。これに対して、攻撃側が機械学習やDLを直接利用したという事例はあまり聞かない。

AIの利活用は攻撃側より防御側のほうが先行しているといえそうだが、その時代は終わろうとしている。防御側がAIによって未知のマルウェアの対策をしてくるなら、その対抗として攻撃者がAIを使わない理由はない。

今夏米ラスベガスで開催されたBlackhatでもAIを利用した攻撃に関する発表をいくつか行われた。このうち、防御側AIの弱点、攻撃側AIのアイデアに関する発表を2つ取り上げてみたい。