株式会社スタディストは7月23日、6月26日に発表した同社サーバへの不正アクセスおよび一部情報流出の可能性についての詳細調査の報告を公表した。

これは6月21日に同社サーバがダウンし、復旧作業と原因調査を行った際にサーバが不正アクセスを受けデータ流出の可能性が発覚し、その旨を6月26日に第一報として発表、その後、第三者機関にも依頼し詳細な調査を行った結果を最終報として公表したもの。

同社での社内調査の結果、外部からの不正アクセスではなく同社開発部に所属するインフラ技術者が、開発環境構築の過程で誤って本番環境のデータベースを参照してコマンドを実行し、想定していなかったデータ取得が実行され異常アクセスが発生したことが原因と判明。

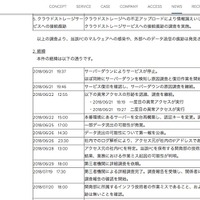

同技術者の開発用PC内に保存されていた取得されたデータを元に、当該PCから外部へデータ送信の痕跡確認の調査を第三者機関に依頼、6月21日から6月29日までのマルウェア感染痕跡、不正侵入痕跡、外部デバイス接続痕跡、ファイル転送ツールの実行痕跡、クラウドストレージサービスへの接続痕跡を調査したところ当該PCのマルウェアへの感染や外部へのデータ送信の痕跡は発見されなかったとのこと。

同社では対策として、業務用端末と運用端末の分離を実施し、社内外からの意図しない接続を防ぐために本番環境への接続はVPN経由のみに制限するなどの本番環境へのアクセス経路や権限を厳密化を実施。

これは6月21日に同社サーバがダウンし、復旧作業と原因調査を行った際にサーバが不正アクセスを受けデータ流出の可能性が発覚し、その旨を6月26日に第一報として発表、その後、第三者機関にも依頼し詳細な調査を行った結果を最終報として公表したもの。

同社での社内調査の結果、外部からの不正アクセスではなく同社開発部に所属するインフラ技術者が、開発環境構築の過程で誤って本番環境のデータベースを参照してコマンドを実行し、想定していなかったデータ取得が実行され異常アクセスが発生したことが原因と判明。

同技術者の開発用PC内に保存されていた取得されたデータを元に、当該PCから外部へデータ送信の痕跡確認の調査を第三者機関に依頼、6月21日から6月29日までのマルウェア感染痕跡、不正侵入痕跡、外部デバイス接続痕跡、ファイル転送ツールの実行痕跡、クラウドストレージサービスへの接続痕跡を調査したところ当該PCのマルウェアへの感染や外部へのデータ送信の痕跡は発見されなかったとのこと。

同社では対策として、業務用端末と運用端末の分離を実施し、社内外からの意図しない接続を防ぐために本番環境への接続はVPN経由のみに制限するなどの本番環境へのアクセス経路や権限を厳密化を実施。