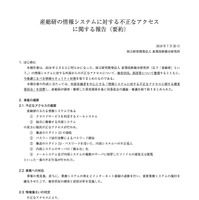

国立研究開発法人 産業技術総合研究所は7月20日、2018年2月6日に判明した同研究所の情報システムへの不正アクセスについて、被害状況や原因等について整理し対策を取りまとめた報告書を発表した。

これは2017年10月27日から2018年2月10日の間、同研究所の情報システムが外部から継続的に不正アクセスを受け、外部のクラウドサービスを利用するメールシステムと独自に構築した内部システムの双方に侵入され、(1)職員のログインIDの窃取、(2)パスワード試行攻撃によるパスワード探知、(3)職員のログインID・パスワードを用いた内部システムへの不正侵入、(4)内部システムのサーバの「踏み台」化、(5)メールシステム及び内部システムの複数のサーバに保管したファイルの窃取又は閲覧、が行われたというもの。

不正アクセスにより閲覧、流出した可能性のある情報は下記の通り。

(1)未公表の研究情報:120件

(2)共同研究契約等に関する情報:約200件

(3)個人情報を含む文書:約4,700件

(4)全職員の氏名・所属

(5)143アカウント分の電子メール及び添付文書

ただし流出した情報の中に、秘密保全の必要性が高く、その漏えいが国の安全又は利益に損害を与えるおそれがあるもの、同研究所の業務及び利益に重大な損害を与えるおそれがあるもの等は含まれていないとのこと。

なお侵入者の不正アクセスの接続元は多くが海外のIPアドレスで、活動時間帯が月曜から金曜の16時半頃から深夜2時頃となっているため、同一者または同一グループによるものと推定している。

同研究所では対策として、メールシステム及び内部システムのログインへの多要素認証の導入や研究用ネットワークと業務用ネットワークを分離した上で内部通信の監視を強化に取り組むとのこと。また、あわせて、関係職員の処分を行い、副理事長及び担当理事は10% 1か月分の給与を自主返納する。

これは2017年10月27日から2018年2月10日の間、同研究所の情報システムが外部から継続的に不正アクセスを受け、外部のクラウドサービスを利用するメールシステムと独自に構築した内部システムの双方に侵入され、(1)職員のログインIDの窃取、(2)パスワード試行攻撃によるパスワード探知、(3)職員のログインID・パスワードを用いた内部システムへの不正侵入、(4)内部システムのサーバの「踏み台」化、(5)メールシステム及び内部システムの複数のサーバに保管したファイルの窃取又は閲覧、が行われたというもの。

不正アクセスにより閲覧、流出した可能性のある情報は下記の通り。

(1)未公表の研究情報:120件

(2)共同研究契約等に関する情報:約200件

(3)個人情報を含む文書:約4,700件

(4)全職員の氏名・所属

(5)143アカウント分の電子メール及び添付文書

ただし流出した情報の中に、秘密保全の必要性が高く、その漏えいが国の安全又は利益に損害を与えるおそれがあるもの、同研究所の業務及び利益に重大な損害を与えるおそれがあるもの等は含まれていないとのこと。

なお侵入者の不正アクセスの接続元は多くが海外のIPアドレスで、活動時間帯が月曜から金曜の16時半頃から深夜2時頃となっているため、同一者または同一グループによるものと推定している。

同研究所では対策として、メールシステム及び内部システムのログインへの多要素認証の導入や研究用ネットワークと業務用ネットワークを分離した上で内部通信の監視を強化に取り組むとのこと。また、あわせて、関係職員の処分を行い、副理事長及び担当理事は10% 1か月分の給与を自主返納する。