Facebookのアクセストークン流出について解説--月例レポート(IIJ)

IIJは、「wizSafe Security Signal 2018年9月 観測レポート」を発表した。

脆弱性と脅威

脅威動向

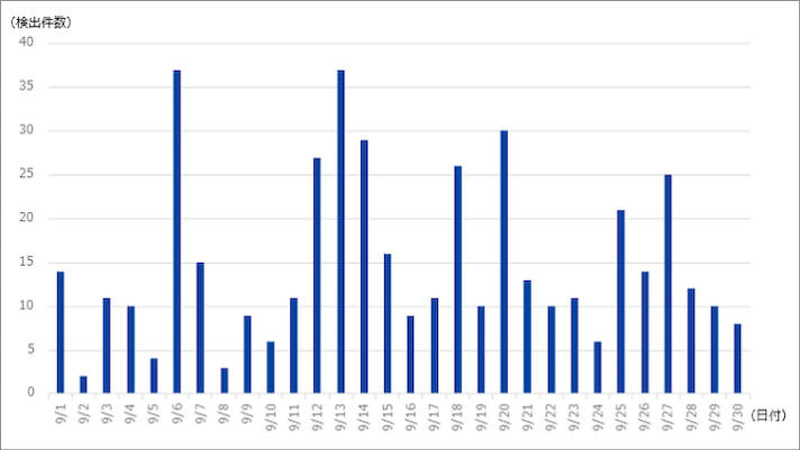

Webアクセス時に検出されたマルウェアでは、先月に引き続き「Trojan.JS.Agent」が全体の過半数を占めた。これまではWordPressを利用したWebサイトを中心に検出していたが、同月はWordPressを利用していないWebサイトによる検出が8割以上を占めた。メールで検出されたマルウェアでは、9月20日にマルウェアの検出数が増加した。この増加は「Exploit.MSOffice.CVE-2017-11882」を9月19日と20日の2日間に集中して検出したためだという。

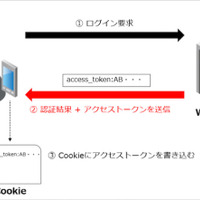

レポートではまた、Facebookのアクセストークン流出事例についても紹介している。9月28日(米国時間)、Facebook社はSNSサービス「Facebook」のプレビュー機能の脆弱性が悪用され、アカウントの認証などに利用されるアクセストークンが流出したと公表した。アクセストークンは認証システムから発行される認証情報であり、Facebookではログイン状態の保持やAPI利用時の認証に利用されている。

今回の事例では、Facebookのプレビュー機能の一部機能に存在する脆弱性が悪用された。プレビュー機能は、ユーザのプロフィールが他のユーザからどのように見えるかを確認できる機能だが、誤って動画投稿機能も提供されていた。この機能に、動画の投稿者に対しアクセストークンを発行する脆弱性があった。攻撃者はこの脆弱性を悪用して不正にアクセストークンを発行し、不正ログインに利用した。その結果、5,000万件近くのアカウントが影響を受けたと報告されている。

レポートではこのほか、「攻撃者グループMagecartによるECサイトの改ざん被害」「Java 11の公開とソフトウェアのサポート期間」「80/tcpを利用したSYN/ACKリフレクション攻撃」について解説している。

関連記事

この記事の写真

/