選定時に重要になるのは「対応/非対応」といった大きな括りではなく、どこまで細やか、または深く、利用するクラウドサービスの監視や制御に対応しているか、です。それが、自社の業務運用やコンプライアンス要件を満たしている必要があるのです。

日商エレクトロニクスが、とある企業へ CASB 製品を導入する際、その企業にとって選定の決め手となったのが、Slack(ビジネス向けチームコミュニケーションツール)のユーザー行動分析をどの程度できるか、だったといいます。Slack 上で誰が、どの機能を使って、何をしたのか、を追跡するトレーサビリティが優れている製品であることが重要視されました。

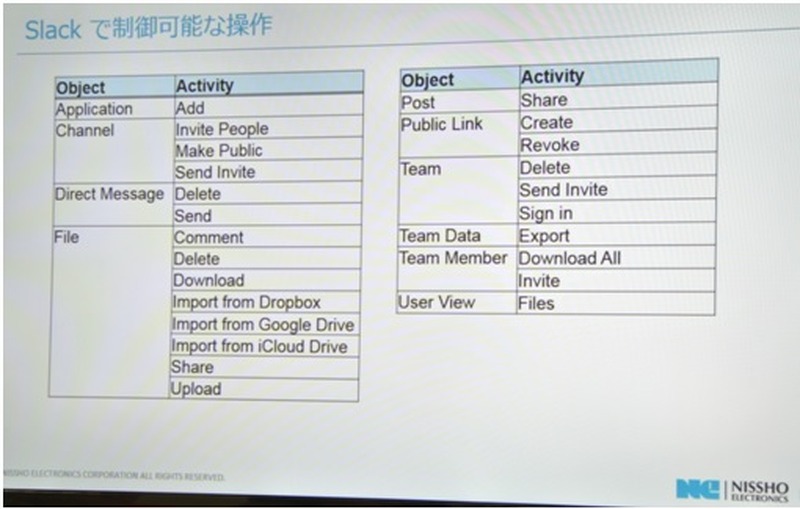

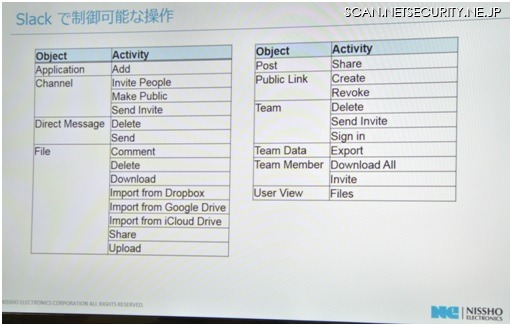

下図は、シマンテック社製品「 CloudSOC 」で、Slack 上でどのオブジェクトに対して、どのようなアクティビティがあったときに、それを検知・制御できるかを示した表です。表にあるファイルのダウンロード、共有、アップロードのコントロールは、Slack 側で用意している API を CASB である CloudSOC が呼び出すことで、実現しています。

このオブジェクトとアクティビティのペアの数が多ければ多いほど、クラウドサービスの利用を、より詳細に可視化・監視できるということになります。クラウドサービスごとに用意されている API に対して、どこまで対応・作り込みがなされているかが、CASB 製品のクラウドに関するトレーサビリティを左右します。

そのため、CASB ベンダー側の努力だけでなく、そもそもクラウド事業者がどこまで細やかな API を提供しているかもポイントになります。今後は、先に CASB 製品の対応状況を調べてから、組織のセキュリティ上のポリシー・要件を満たせるクラウドサービスを選定する、といったケースも出てくるかもしれません。

先に挙げた企業が選定したのは、結局 CloudSOC でした。複数の CASB 製品を評価し、Slack に関するトレーサビリティがもっとも優れていたのが同製品だったためです。このようにクラウドサービスが提供する API を用いて制御を行うタイプの CASB は、前回述べたように API 型に分類されます。

次回は、こうした行動分析のデータがどのように活用されるかを、CASB の組織毎のさまざまな利用目的について見ていきたいと思います。