アップデートの仕組みを悪用したPlead感染を台湾で確認--月例レポート(キヤノンMJ)

キヤノンMJは、2019年4月のマルウェア検出状況に関するレポートを公開した。

脆弱性と脅威

脅威動向

国内におけるマルウェアの検出数は、前月と同程度となった(2018年11月を100%として、2019年3月は122%、4月は120%)。検出されたマルウェアでは、ダウンローダーで主にメールにより拡散する「VBA/TrojanDownloader.Agent」が14.6%でもっとも多かった。検出数は1月の3倍以上と増加傾向にある。これに、アドウェア「JS/Adware.Agent」(11.1%)、HTMLに埋め込まれた不正スクリプト「HTML/ScrInject」(5.1%)が続いた。

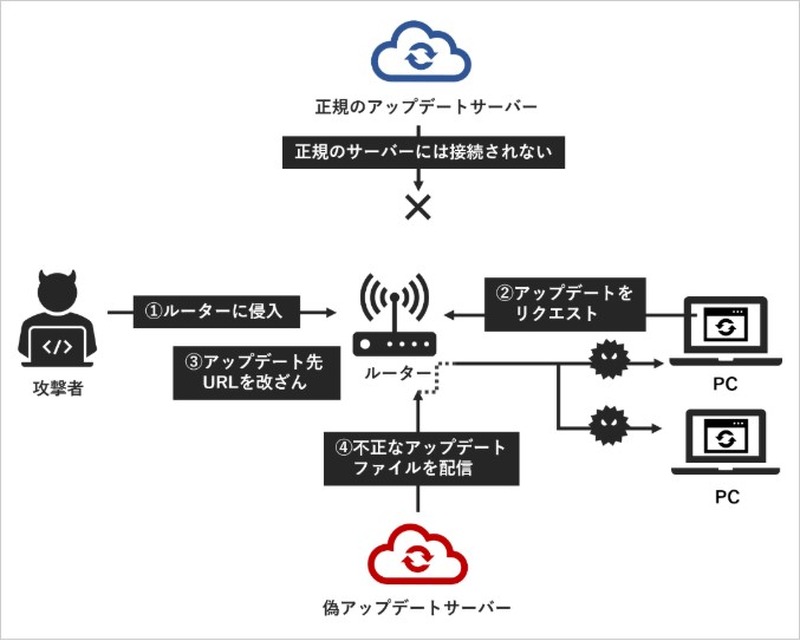

4月にはまた、バックドア型マルウェア「Plead」を使った新たな攻撃が台湾で確認された。この攻撃では、正規アプリケーションにおけるアップデートの仕組みを悪用していた。悪用されたアプリケーションは、アップデートの際の通信を暗号化しておらず、アップデートファイルの検証も行っていなかった。また、感染したPCに接続されていたルータには外部から管理パネルにアクセスされる脆弱性が存在していた。攻撃者はこれらの状況を悪用してMITM攻撃を行った可能性が高いという。

関連記事

この記事の写真

/