LINE騙るフィッシングメール、空白の多い文面も確認(フィッシング対策協議会)

フィッシング対策協議会は、LINEを騙るフィッシングメールの報告が増えているとして、注意喚起を発表した。

脆弱性と脅威

脅威動向

確認されたフィッシングサイトのURLは以下の通り(一部)。

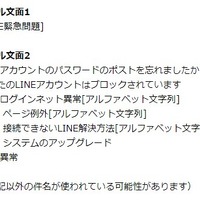

メール文面1: メール内のURL

https://●●●●.com/Ops.aspx?name=lines&email=●●●●&uuid=●●●●

https://●●●●.net/Ops.aspx?name=lines&email=●●●●&uuid=●●●●

メール文面1: 転送先のURL

https://●●●●.com/

https://●●●●.info/

メール文面2: メール内のURL

http://[IP アドレス]/?u=●●●●&p=●●●●

メール文面2: 転送先のURL

https://line-id-safety-center-signin-openid-pape-max-auth-age-openid.●●●●.info/

同協議会によると、9月10日14時の時点でフィッシングサイトは稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼中としている。また、類似のフィッシングサイトが公開される可能性があるため、引き続き注意を呼びかけている。さらに、このようなフィッシングサイトにてアカウント情報(メールアドレス、パスワードなど)を絶対に入力しないよう呼びかけている。

関連記事

この記事の写真

/

![提唱から10 年、見直されるサイバーキルチェーン ほか ~ 2019 年 8 月のふりかえり [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/28354.png)