BEC実態調査公開、もっとも多い攻撃アプローチは(JPCERT/CC)

JPCERT/CCは、「ビジネスメール詐欺の実態調査報告書」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

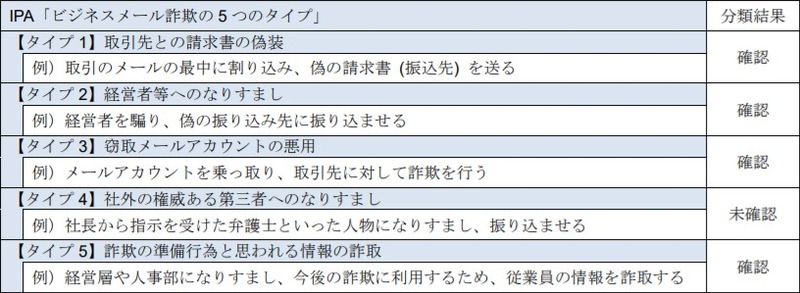

同調査は、JPCERT/CCが日本貿易会ISAC、石油化学工業協会などにアンケートの協力を求め、調査の趣旨に賛同した12組織から得た117件の回答をまとめている。また、アンケートに応じた組織のうち6組織には訪問したうえでBEC事案の詳細や対策状況について聞いている。なお、BECには「取引先との請求書の偽装」「経営者などへのなりすまし」「窃取メールアカウントの悪用」「社外の権威ある第三者へのなりすまし」「詐欺の準備行為と思われる情報の詐取」の5つのタイプを定義している。

調査結果によると、もっとも多いBECのタイプは「取引先との請求書の偽装」で約75%を占めた。添付ファイルの形式は「PDF」が9割を占め、無料の変換ソフトや変換サイトを利用して作成されていた。BECでは最終的に振込先を変更するが、その理由には「年次監査を受けており口座が利用できない」「税金の問題によりメイン口座が審査中」「小切手発行のためメイン口座の財務記録中」などの理由が目立ったという。

請求は、基本的に外貨建ての送金を指示するものであったが、大半の事案ではBECと気づいて実害には至っていない。気づいた理由には、請求書などの体裁が不自然であったり、見慣れない地域への送金であったり、送金先口座が凍結されていたケースもあった。一方で、日本円で数百万~数千万単位の被害に遭った事例もあった。BECの対策には、実務面と技術面の双方が必要としている。

関連記事

この記事の写真

/